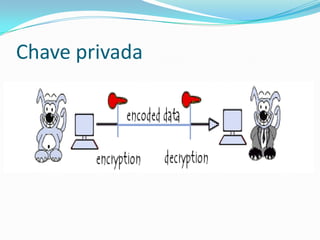

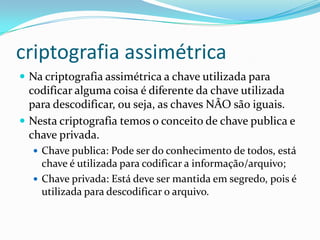

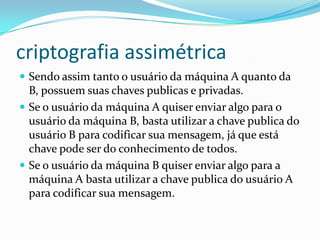

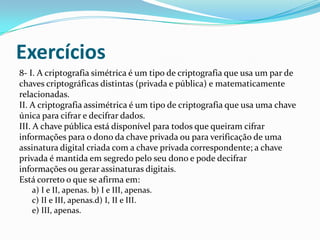

O documento discute conceitos fundamentais de criptografia, incluindo: 1) Sistemas de criptografia utilizam algoritmos criptográficos e chaves; 2) A parte secreta é a chave, enquanto os algoritmos são públicos; 3) Sistemas de chaves simétricas e assimétricas, com esta última utilizando chaves públicas e privadas.