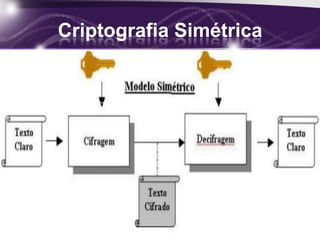

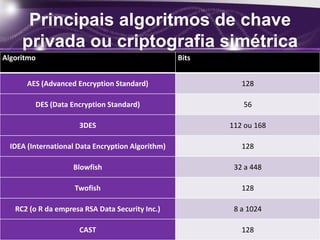

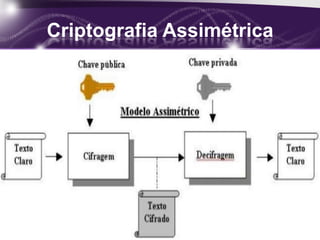

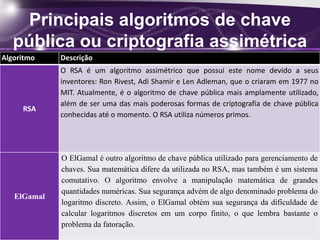

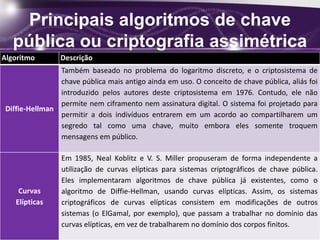

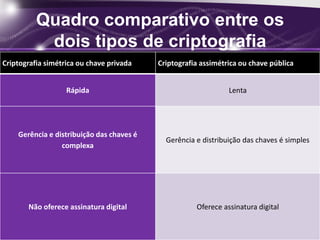

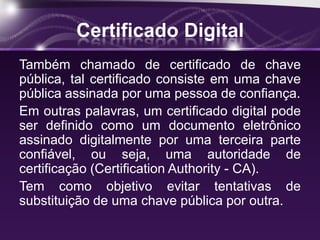

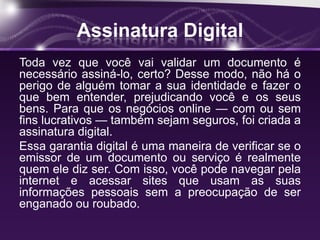

Este documento apresenta um resumo sobre criptografia. Ele discute os conceitos básicos de criptografia simétrica e assimétrica, incluindo exemplos de algoritmos criptográficos comuns. Também aborda tópicos como certificados digitais, assinatura digital e função hash, que são elementos importantes para garantir a segurança e integridade da informação.