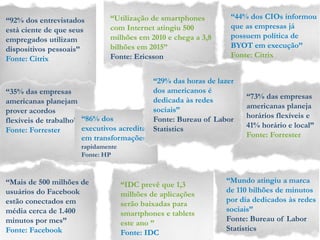

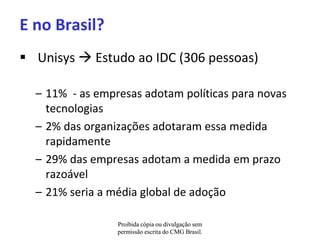

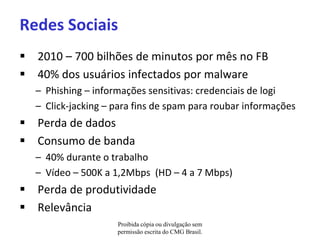

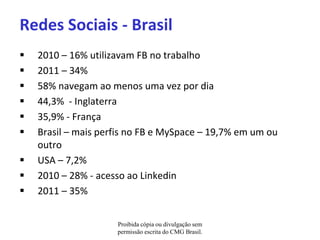

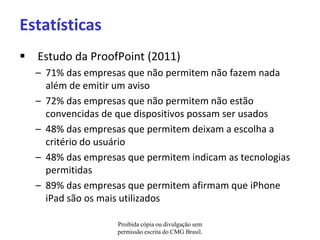

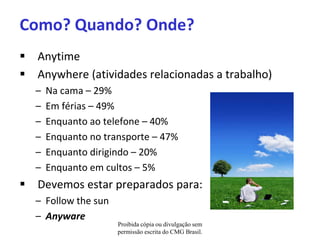

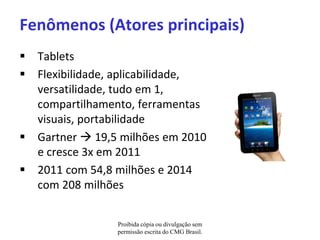

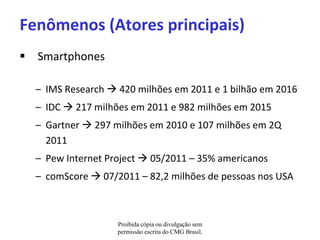

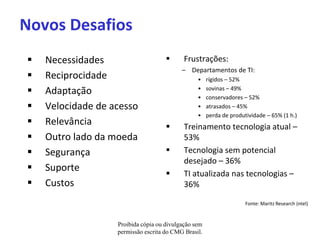

O documento discute a consumerização da TI e o efeito BYOT (Bring Your Own Technology). Apresenta estatísticas sobre o uso crescente de dispositivos pessoais no trabalho e desafios associados, como a necessidade de novas políticas de segurança e suporte. Também aborda tendências como trabalho flexível e mobilidade, e o impacto no Brasil.