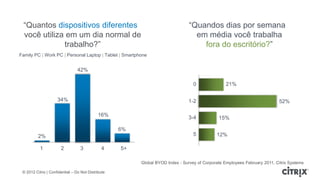

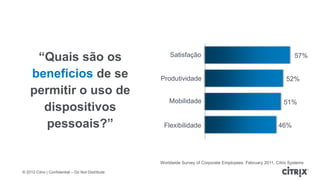

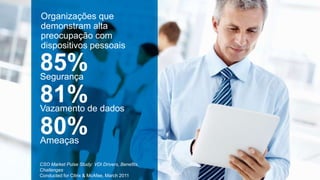

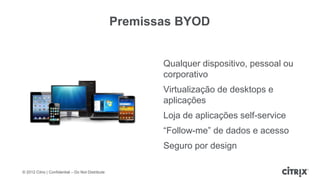

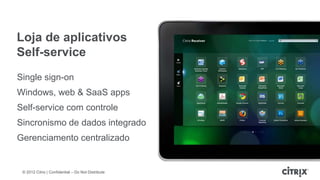

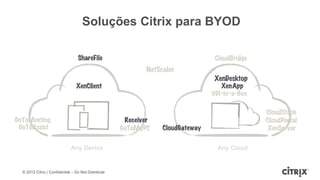

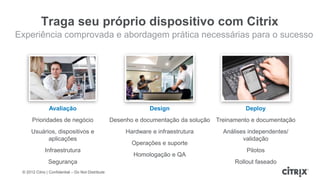

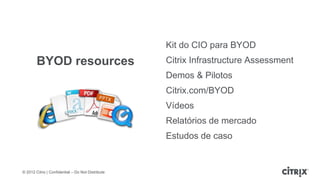

A apresentação discute a tendência da consumerização e como as empresas devem adotar estratégias de "Bring Your Own Device" (BYOD) para permitir que os funcionários usem seus próprios dispositivos de forma segura no trabalho. A virtualização de desktops e aplicações é apresentada como uma solução para permitir o acesso a qualquer dispositivo enquanto protege dados corporativos. Exemplos de como empresas implementaram com sucesso estratégias BYOD também são apresentados.