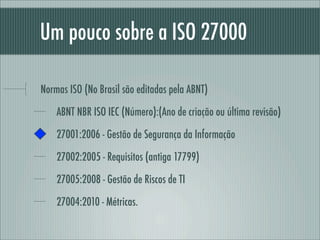

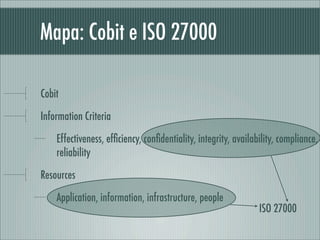

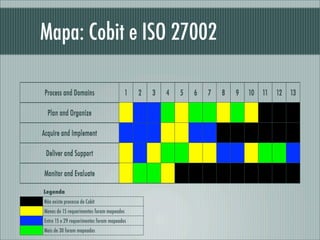

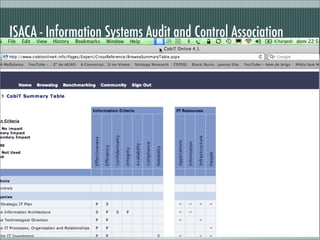

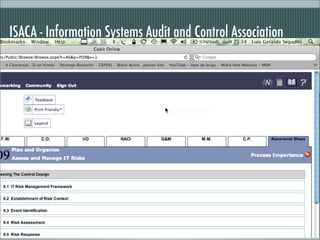

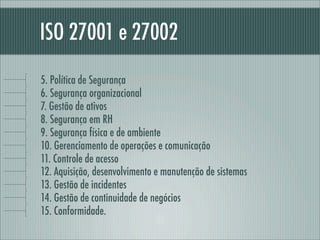

O documento discute a importância da governança de TI e segurança da informação, destacando que ambas lidam com pessoas, processos e tecnologias. A governança de TI alinha objetivos com o negócio e otimiza recursos, enquanto a segurança da informação protege ativos, gerencia riscos e atende requisitos legais. O documento também apresenta os frameworks Cobit e ISO 27000, que fornecem melhores práticas para governança e segurança.