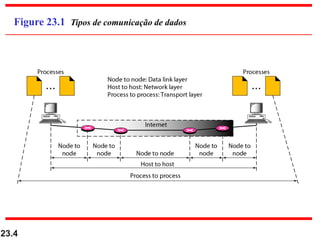

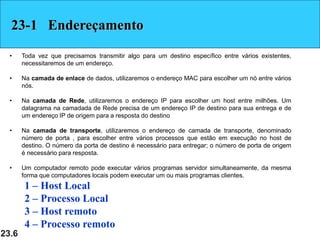

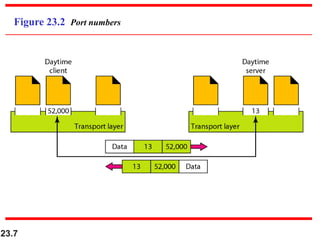

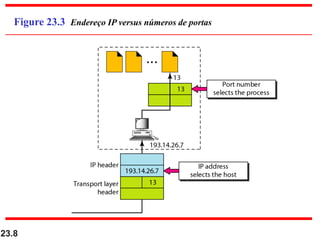

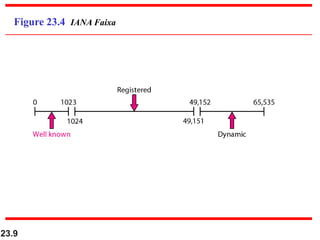

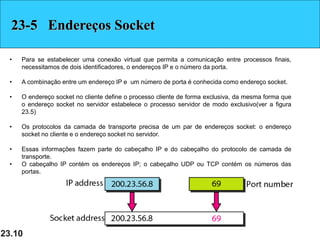

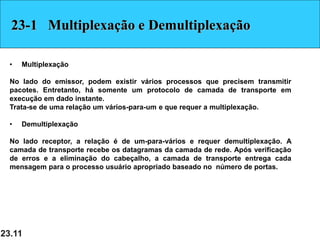

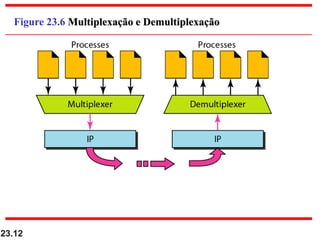

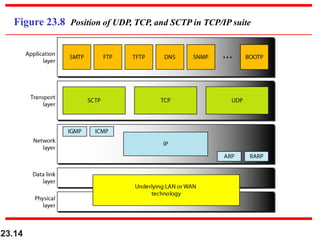

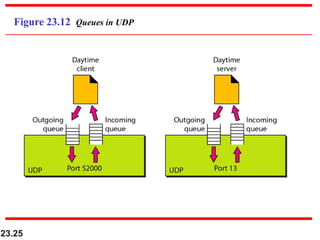

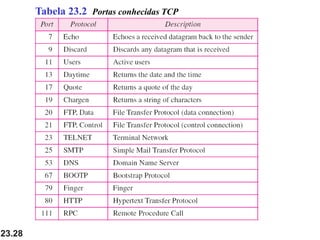

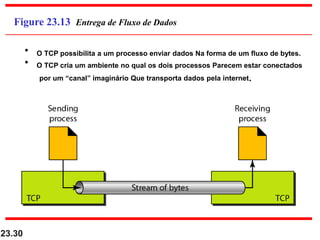

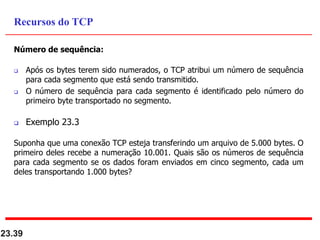

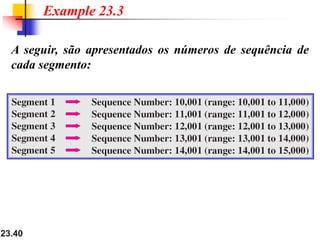

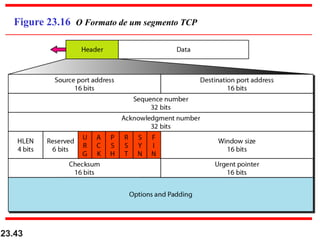

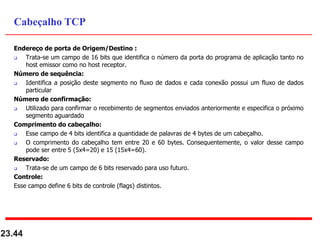

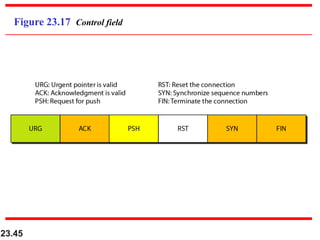

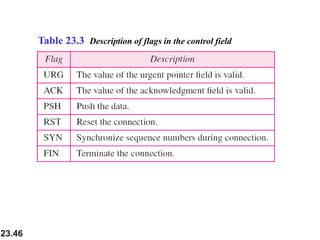

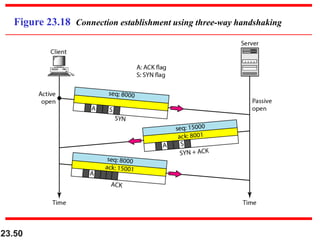

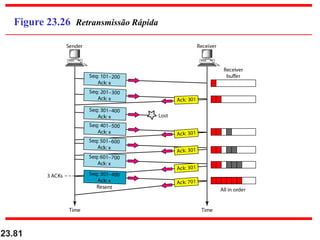

O documento descreve os protocolos UDP e TCP da camada de transporte. Brevemente discute como a camada de transporte é responsável pela comunicação entre processos através do paradigma cliente-servidor e do uso de endereços de porta para identificar processos únicos. Também resume as principais diferenças entre UDP, um protocolo não confiável e sem conexão, e TCP, um protocolo confiável e orientado a conexão.