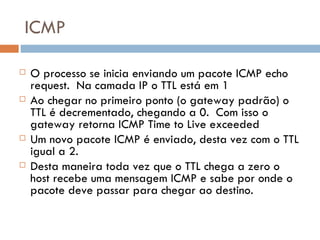

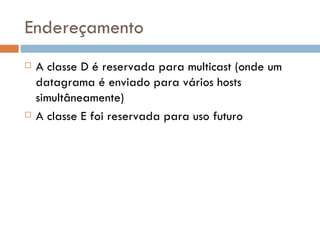

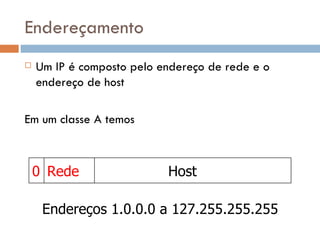

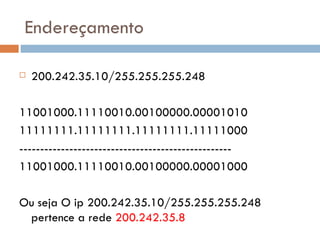

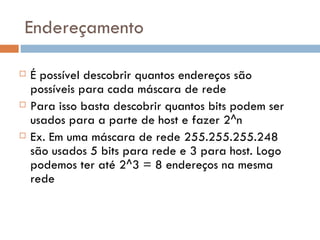

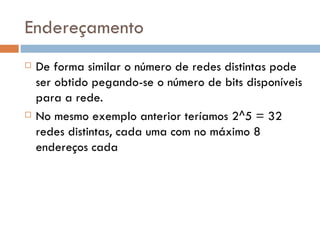

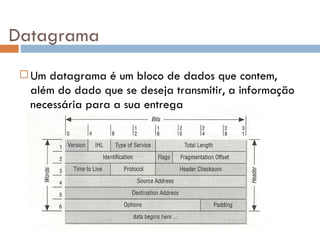

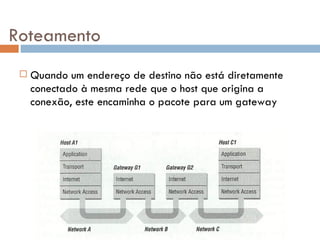

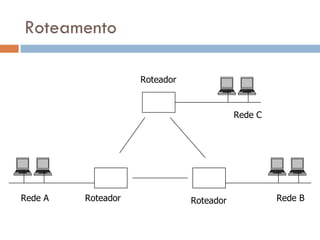

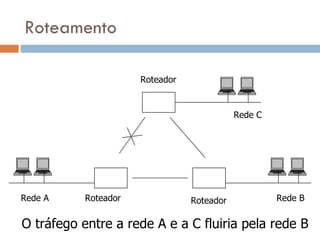

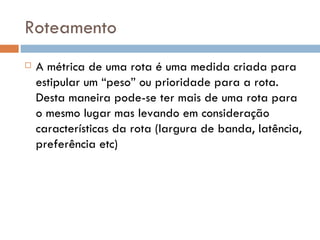

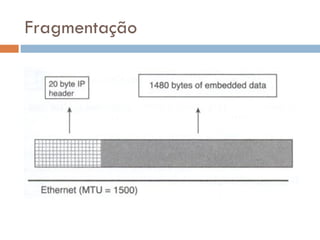

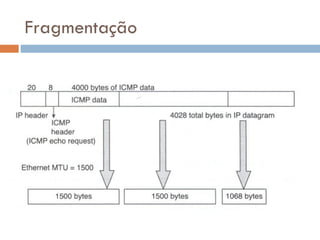

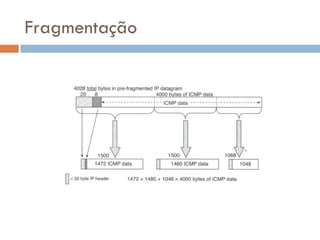

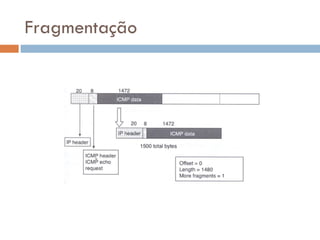

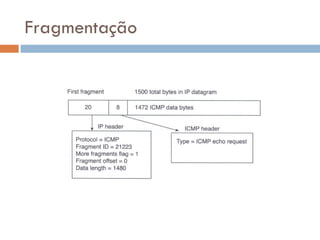

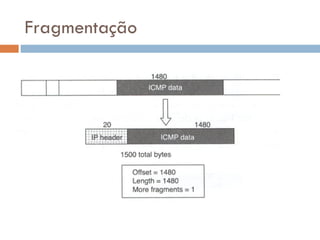

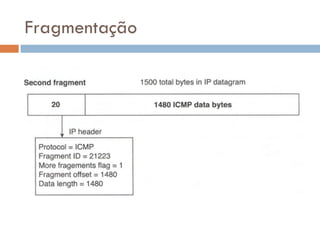

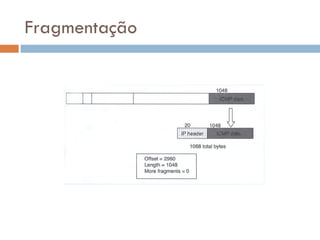

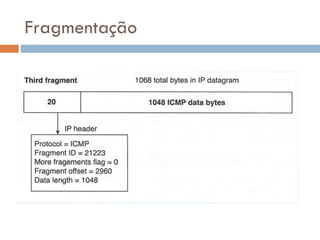

O documento descreve os principais conceitos relacionados à camada de rede no modelo TCP/IP, incluindo: o protocolo IP, que fornece serviço de entrega de pacotes entre hosts; o formato do datagrama IP e seus campos; os esquemas de endereçamento IP e classes de endereços; os conceitos de roteamento estático e dinâmico entre redes; e a fragmentação de datagramas quando necessário para adaptação a redes com MTUs diferentes.

![Roteamento Tracing route to www.mailbr.com.br [200.181.68.21] over a maximum of 30 hops: 1 argo07.argo.com.br [200.241.126.16] 2 argo01.argo.com.br [200.241.126.1] 3 embratel-S0-1-3-dist01.mns.embratel.net.br [200.242.64.45] 4 ebt-S2-1-2-dist02.spo.embratel.net.br [200.230.162.166] 5 ebt-G11-0-core01.spo.embratel.net.br [200.230.219.209] 6 ebt-P4-0-dist04.bsa.embratel.net.br [200.244.40.33] 7 ebt-G5-1-acc06.bsa.embratel.net.br [200.244.160.17] 8 200.252.249.22 9 BrT-G3-2-bsacore01.brasiltelecom.net.br [200.199.193.42]](https://image.slidesharecdn.com/redesdecomputadores-internet-091201152711-phpapp02/85/Redes-De-Computadores-Internet-40-320.jpg)

![ICMP 0 Echo Reply 1 Unassigned 2 Unassigned 3 Destination Unreachable 4 Source Quench 5 Redirect 6 Alternate Host Address 7 Unassigned 8 Echo 9 Router Advertisement 10 Router Selection 11 Time Exceeded 12 Parameter Problem 13 Timestamp 14 Timestamp Reply 15 Information Request 16 Information Reply 17 Address Mask Request 18 Address Mask Reply 19 Reserved (for Security) 20-29 Reserved (for Robustness Experiment) 30 Traceroute 31 Datagram Conversion Error 32 Mobile Host Redirect [David Johnson] 33 IPv6 Where-Are-You 34 IPv6 I-Am-Here 35 Mobile Registration Request 36 Mobile Registration Reply 37-255 Reserved](https://image.slidesharecdn.com/redesdecomputadores-internet-091201152711-phpapp02/85/Redes-De-Computadores-Internet-73-320.jpg)