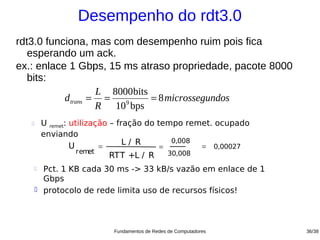

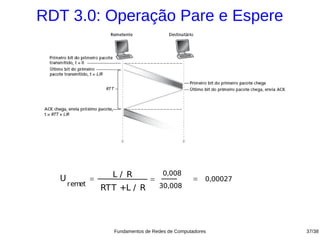

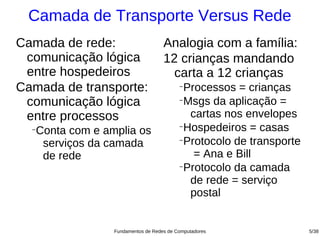

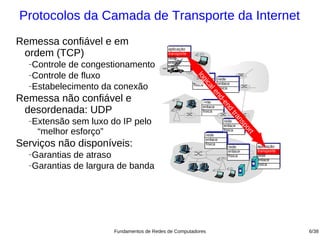

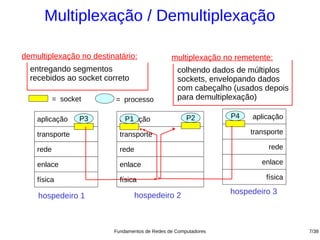

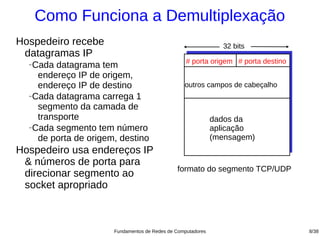

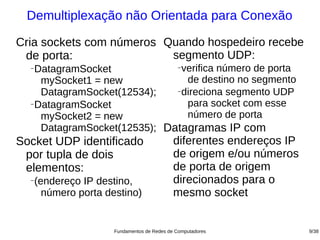

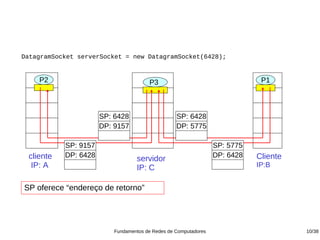

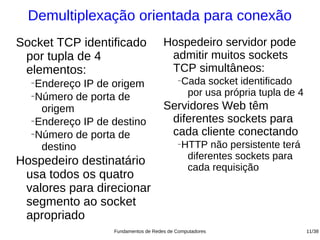

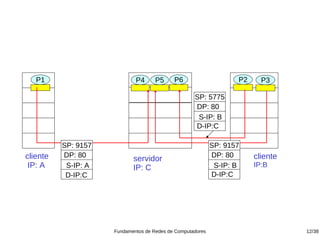

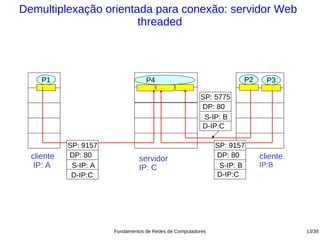

O documento discute a camada de transporte em redes de computadores. A camada de transporte fornece comunicação lógica entre processos em diferentes sistemas, dividindo mensagens em segmentos e remontando-os. Os principais protocolos de transporte da Internet são o TCP, que fornece entrega confiável e em ordem, e o UDP, que é não confiável e desordenado. A camada de transporte usa multiplexação e demultiplexação para direcionar segmentos aos processos corretos usando números de porta.

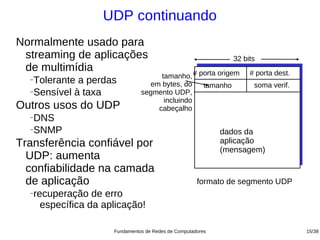

![Transporte não Orientado para Conexão: UDP

UDP: User Datagram Protocol Por que existe um UDP?

[RFC 768] −Sem estabelecimento de

Protocolo de transporte da Internet

conexão (que pode gerar

“sem luxo”, básico

atraso)

Serviço de “melhor esforço”,

−Simples: sem estado de

segmentos UDP podem ser:

−perdidos conexão no remetente,

−entregues à aplicação fora da destinatário

ordem −Cabeçalho de segmento

Sem conexão: pequeno

−sem handshaking entre remetente e −Sem controle de

destinatário UDP

−Cada segmento UDP tratado congestionamento: UDP

independente dos outros pode transmitir o mais

rápido possível

Fundamentos de Redes de Computadores 14/38](https://image.slidesharecdn.com/aula7-camadadetransporte-110407090123-phpapp02/85/Aula-7-camada-de-transporte-14-320.jpg)