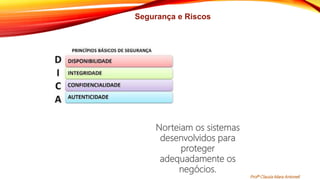

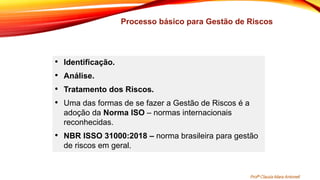

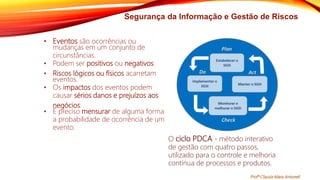

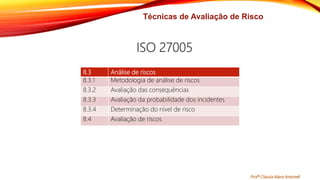

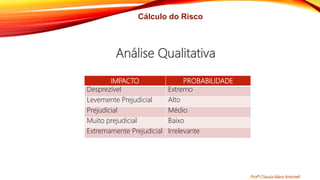

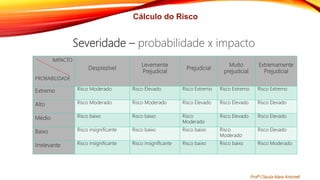

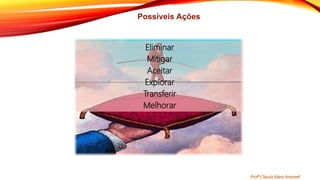

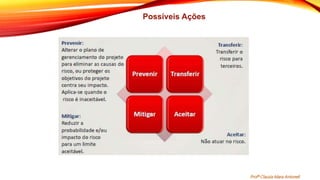

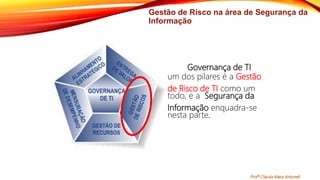

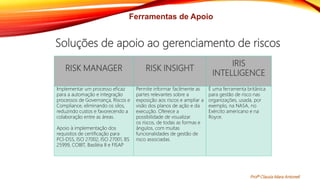

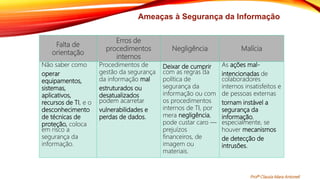

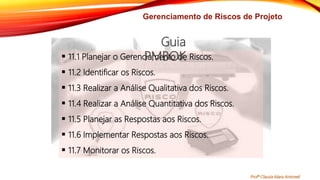

O documento aborda a segurança da informação, focando na identificação, avaliação e gestão de riscos, além de destacar a importância de um plano de continuidade em TI. Discute conceitos fundamentais como risco, vulnerabilidade e ameaça, métodos para avaliação de risco como a norma ISO, e a necessidade de uma cooperação entre os departamentos de negócios e TI. Finaliza com a importância de ferramentas de apoio e auditorias na implementação de ações de segurança e continuidade.