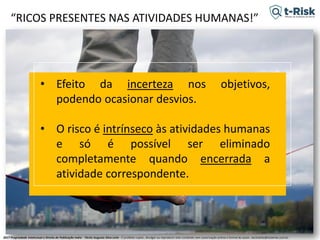

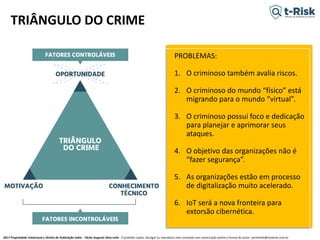

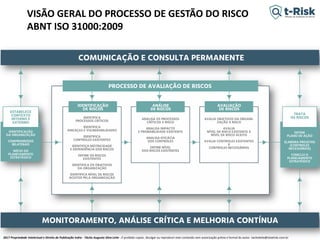

1. O documento discute as estratégias de segurança da informação e gestão de riscos corporativos nas empresas de mídia digital.

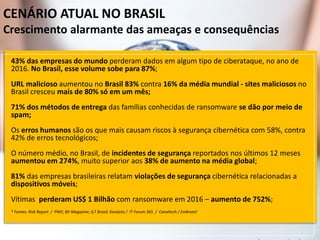

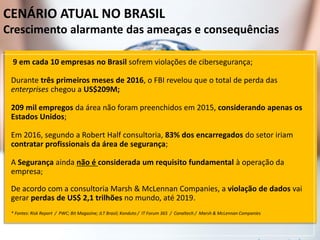

2. Apresenta dados sobre o cenário atual de cibersegurança no Brasil com alto crescimento de ameaças e consequências.

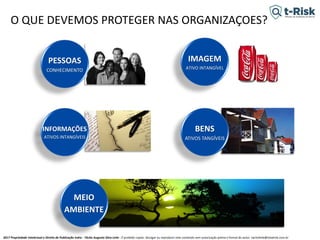

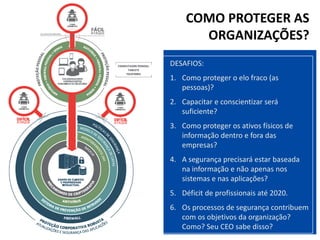

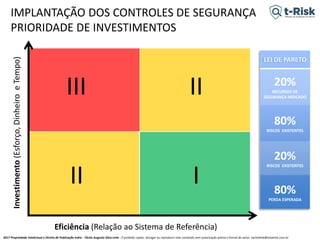

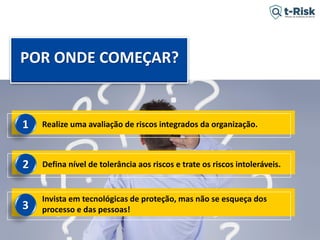

3. Discutem a importância da segurança da informação para proteger ativos digitais e físicos das organizações e os desafios em capacitar pessoas e definir prioridades de investimento.