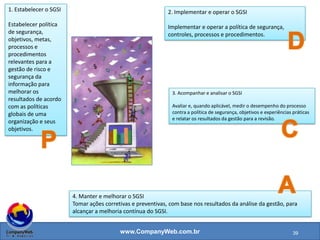

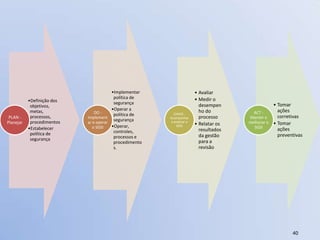

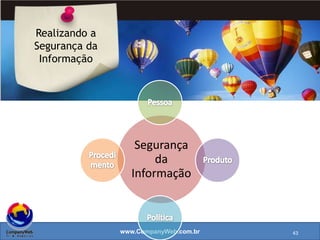

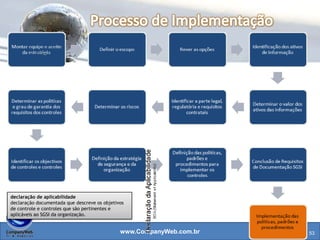

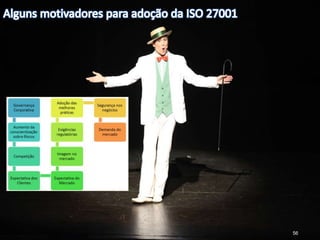

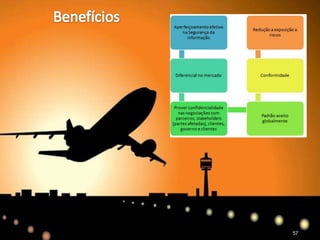

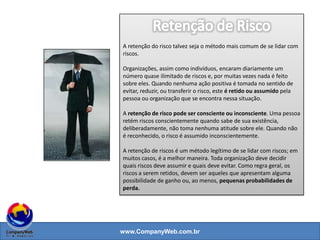

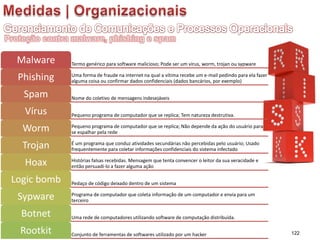

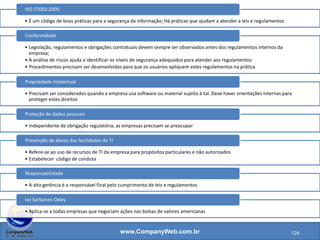

O documento descreve os serviços e treinamentos oferecidos pela empresa CompanyWeb em governança e gestão de TI. A CompanyWeb tem 14 anos de experiência e presta serviços para grandes empresas nos setores de petróleo, bancos, bebidas e outros. O documento também apresenta um consultor especializado da empresa e detalha os diversos cursos e certificações oferecidos em áreas como governança, gestão de riscos, segurança da informação e metodologias ágeis.