1. O documento discute equipamentos de interligação de redes, incluindo equipamentos passivos, ativos e informáticos.

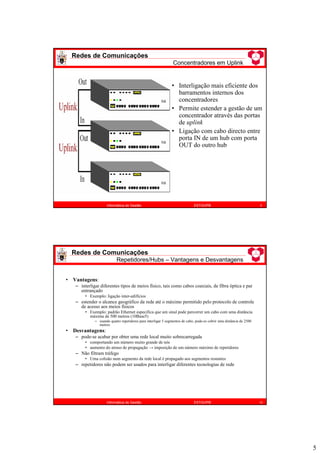

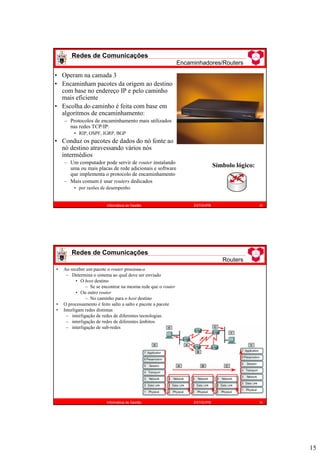

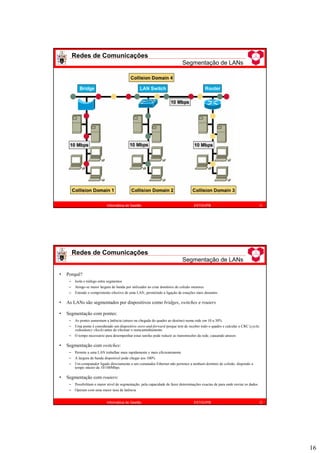

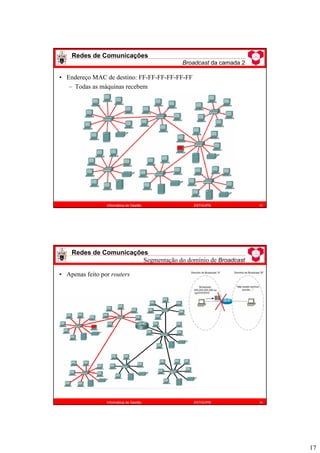

2. Repetidores, hubs, switches, pontes e VLANs são descritos como meios para interligar segmentos de rede, aumentar a distância entre terminais e segmentar redes para melhorar o desempenho e segurança.

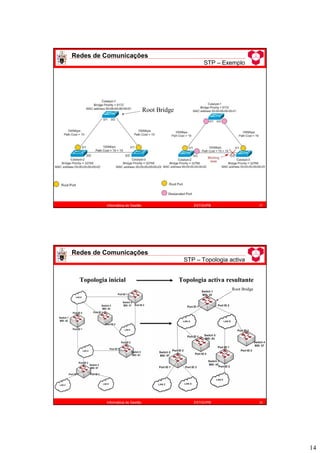

3. O Spanning Tree Protocol (STP) é discutido como uma forma de evitar loops na topologia eliminando links redundantes e mantendo caminhos alternativos disponíveis.