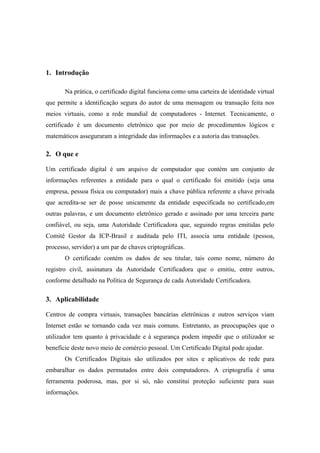

1) O documento discute certificados digitais, que funcionam como uma identidade virtual segura para identificar usuários na internet. 2) Os certificados digitais usam criptografia de chaves públicas para criptografar informações de forma a garantir a autenticidade e integridade das informações. 3) O documento explica como os certificados digitais são emitidos no Brasil pela Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil).