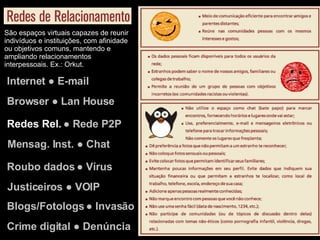

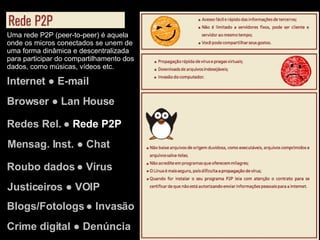

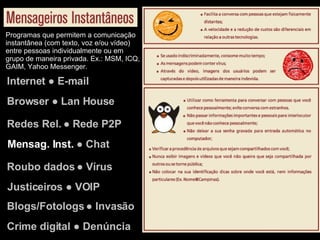

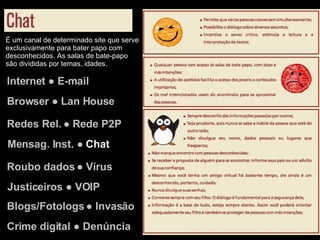

O documento apresenta uma cartilha sobre segurança na internet, descrevendo conceitos como internet, e-mail, navegadores, lan houses, redes sociais, redes P2P, mensageiros instantâneos, roubo de dados, vírus, blogs, invasão, crimes digitais e denúncias. O objetivo é orientar jovens sobre o uso seguro e correto da internet.