O documento descreve três configurações de entroncamentos PVN e iPVN: 1) Configuração PVN tradicional com sinalização e voz via link PSTN, 2) Configuração iPVN com sinalização via rede IP e voz via link PSTN, e 3) Projeto PVN como rota overflow para transporte de canal de sinalização quando iPVN falha.

![Entroncamentos PVN & iPVN

Implementação

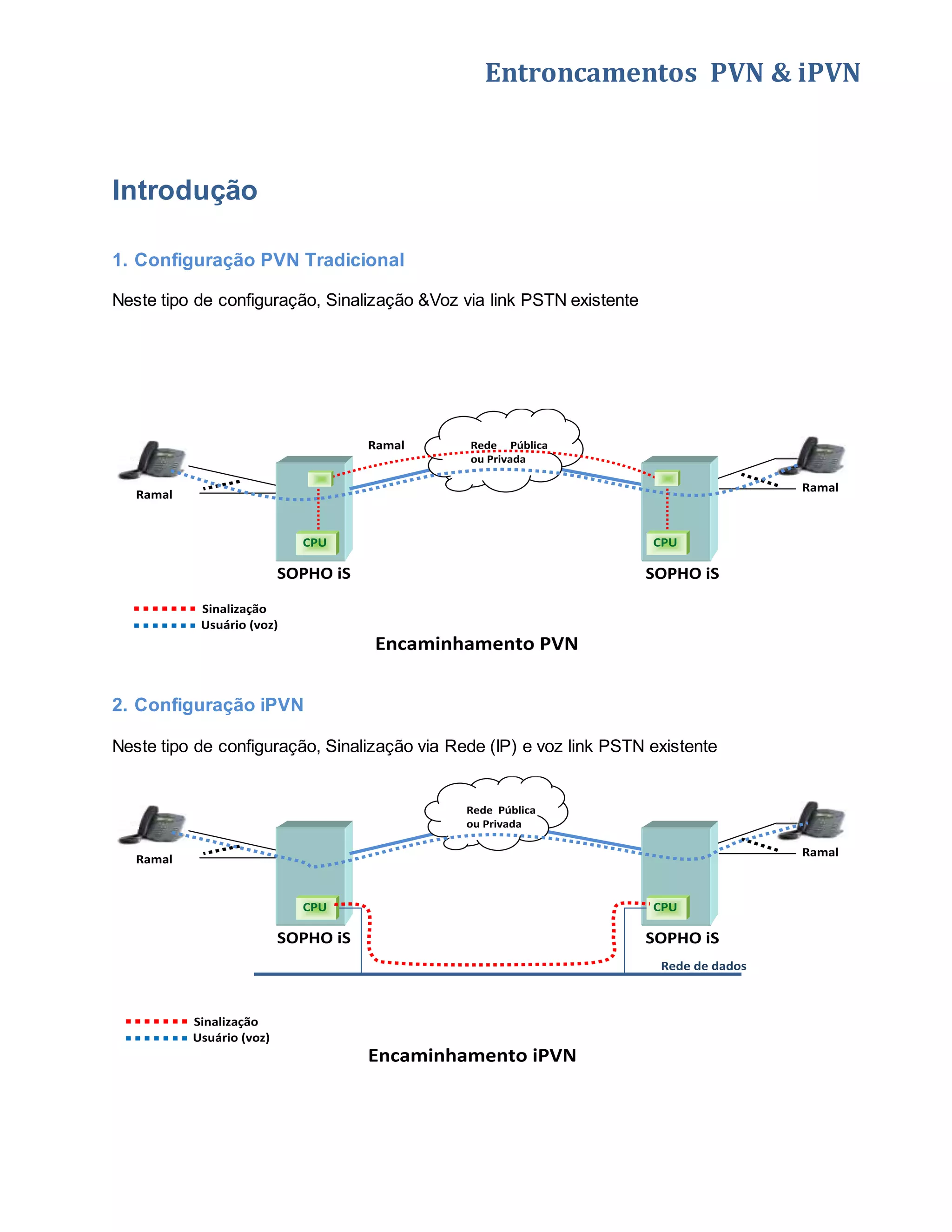

1. Rota PVN;

Implementação: LADO A

Rede Pública

035-689 030-234

A B

20xx 30xx

CPU CPU

SOPHO iS

Encaminhamento PVN

SOPHO iS

Rota 5 (vitual) DPNSS

Cluster iD: 2

Árvore: 0

3(91)

Árv: saída

0xx(10)

Con&Sig: 5 16

1. Fixação do Cluster-Id de seu sistema :

CHCLID : <cluster-id>;

No caso de um esquema de numeração fechado o cluster-Id dever o mesmo que o(s) primeiro(s)

dígitos(s) dos DNR(s) em seu sistema.

Para definir se seu sistema está programado Para um esquema de numeração fechado executar:

DIMDAT : 1,40[,<unit>];

Se a resposta for YES, você tem um esquema de numeração fechado.

CHCLID : 2;

Quando os DNRs em seu sistema tem o formato: 2xxx.](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-2-320.jpg)

![Entroncamentos PVN & iPVN

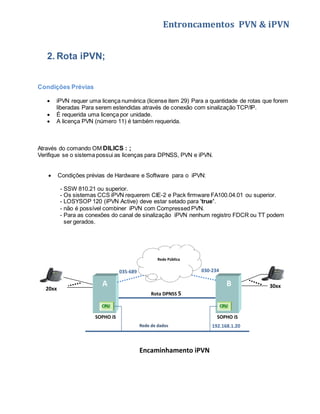

2. Projetar NAC (Network Access Code) na árvore de discagem inicial: (extension/ enquiry/ operator)

ASINTN: <tree>,<number>,<trfc>,<result-id>[,[<dest/number>][,<numberlength/ cv>]];

Este (NAC) deve ser o mesmo que o cluster-id do SOPHO iS (oposto) de destino.

ASINTN : 0,3,3,91,5;

ASINTN : 1,3,3,91,5;

ASINTN : 2,3,3,91,5;

Quando o(s) DNRs do SOPHO iS oposto tiverem o format: 30xx.

3. Projetar a Destinação DPNSS 5, a correspondente árvore de análise externa e a tabela de

rotas:

CHDSTC : <dest>,<tree>,<dialtone-options>,<route-table>[,[<accrep>][,<

delayed-seizure>[,<numbering-plan>]]];

CHDSTC : 5,65,00,5;

4. Projetar o número discado após o NAC- Network Access Code na árvore de análise de saída

como um número interno:

OPEN numbering scheme : DNR Completo

CLOSED numbering scheme : DNR - NAC

ASBLCK : <tree>,<number>,<trfc>,<number-length>,<result-id>;

ASBLCK : 65,0,3,3,10;

Quando o(s) DNRs no SOPHO iS oposto tiverem o formato 30xx em um esquema de numeração

fechado (CLOSED numbering scheme)

5. Criar a Rota :

CRROUT : <route>[,<unit>];

CRROUT : 5[,<unit>];

6. Adicionar a rota na Tabela de rota:

CHROTA : <route-table>[,[<user-type>][,<sequence-table>][,<unit>]];

parâmetros adicionais : <route>,<pref-code>,<trfc>[,<smart-box-em>];

CHROTA : 5[,,,<unit>]; 5,1,3;](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-3-320.jpg)

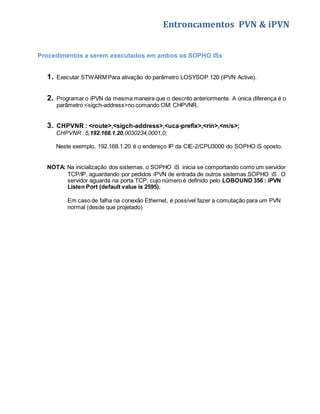

![Entroncamentos PVN & iPVN

7. Personalização das Características de Rota

CHRTCG : <route>,<gen-opts>,<gen-tone>[,[<cv>][,<bspt>][,<cc-table-nr>]]];

CHRTCI : <route>,<inc-opts>,<tone-&-ddi-opts>[,[<tree>][,[<aqueue>][,<bspt>]]];

(Não definir a opção S (classe de tráfego) no parâmetro <tone-and-ddi-opts> muito baixa!)

CHRTCO : <route>,<out-opts>,<atf>[,<bspt>];

CHRTCG : 5,0010001000000,222111;

CHRTCI : 5,10000000000,000599999,35;

CHRTCO : 5,000000,0;

8. Atribuir as características do bundle:

CHBNDC : <unit+bundle>,<dir&neg>,<options>,<con&sig-type>[,[<allcalls>][,<bspt>]];

CHBNDC : 5,2,0000000000000000,516;

9. associar o bundle à rota DPNSS:

ASBNDL : <route>,<bundle>;

ASBNDL : 5,5;

10. Programar a árvore de análise DPNSS de entrada:

A B

20xx 30xx

SOPHO iS

CPU

SOPHO iS

Rota 5(vitual) DPNSS

Árvore: 0

3(91)

Árv: Entrada

20xx(10)

CPU

PMC

Hatch

PMC

Hatch

Árv: Entrada

30xx(10)

Closed numbering scheme:

Neste caso é possível a execução só do passo 1, ou seja, projetar o DNR interno completo

(result-id 10) na árvore de entrada:

ASBLCK : <tree>,<number>,< trfc>,<number-length>,<result-id>;

Open numbering scheme:

É necessário uma análise em 2 passos; este tipo de análise; também funciona para um esquema

de numeração fechado:](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-4-320.jpg)

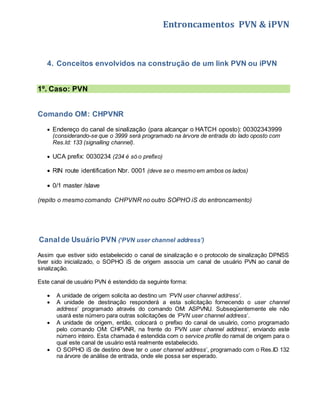

![Entroncamentos PVN & iPVN

Passo 1 :

Análise da identidade do cluster de entrada:

ASINTN : <tree>,<number>,<trfc>,<result-id>[,[<dest/number>][,<numberlength/cv>]];

Observe que o <dest/number> deve ser uma ‘dummy destination’ : um número de destinação

ainda não utilizado no sistema.

Passo 2 :

Análise dos dígitos de entrada restantes:

CHDSTC : <dest>,<tree>,00,0;

ASBLCK : <tree>,<number>,<trfc>,<number-length>,<result-id>;

ASINTN : 35,2,3,91,19;

CHDSTC : 19,19,00,0;

ASBLCK : 19,0,3,3,10;

11. Criar o Hatch e colocá-lo em serviço:

ASPCTB : <shelf>,<brd>,<crt>s/r,<pct-type>,<sig-group>;

ASPCTB : 11,17,12,16,6104;

12. Configurar as características PVN do rota DPNSS.

Rede Pública

Árv: entrada

3999(133)

2997(132)

2998(132)

Árv: entrada

2999(133)

2997(132)

2998(132)

035-689 030-234

A B

20xx 30xx

Rota virtual 5 DPNSS

CPU CPU

SOPHO iS

SOPHO iS

PVN Sign.Chan.Adress: 00302343999

PVN Sign.Chan.Adress: 00356892999

PVN USER Chan.Adress: 2997 e 2998

Estabelecimento dos canais: Sinalização & Usuário](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-5-320.jpg)

![Entroncamentos PVN & iPVN

‘Route Identification Number’(RIN): deve ser o mesmo em ambos os SOPHO iSs ;

‘Main/Sub indication’(m/s): deve ser 0 de um lado e 1 do outro lado.

CHPVNR : <route>,<sigch-address>,<uca-prefix>,<rin>,<m/s>;

Additional parameters :

CHPVNR : 5,00302343999,0030234,0001,0;

Neste exemplo: 0-0302343999 é o número que o sistema gera quando deve ser estabelecido um

canal de sinalização. O outro sistema verá o número de entrada: 3999. Este número deve ter um

result-id 133, no sistema oposto.

No SOPHO iS oposto programar:

CHPVNR : 6,00356892999,0035689,0001,1;

13. Configurar a análise numérica de entrada proveniente da PSTN, de modo a reconhecer um

canal de sinalização de entrada:

ASINTN : <tree>,<number>,<trfc>,<result-id>[,[<dest/number>][,<nbr.length/cv>]];

ASINTN : 30,2999,2,133;

Neste exemplo: 2999 corresponde ao número de entrada, quando o outro lado quiser estabelecer

um canal de sinalização.

14. Criar os ‘User Channel Addresses’ que serão enviados para o SOPHO iS oposto quando o

mesmo pedir um ‘User Channel’ :

ASPVNU : <uca>[,<unit>];

ASPVNU : 2998;

ASPVNU : 2997;

15. O SOPHO iS oposto fará uma chamada para estes números. Assim, estes números devem

estar projetados na árvore de análise de entrada proveniente da PSTN :

ASINTN : <tree>,<number>,<trfc>,<result-id>[,[<dest/nbr>][,<nbr.length/cv>]];

ASINTN : 30,2998,2,132;

ASINTN : 30,2997,2,132;

16. Certifique-se de que o ‘outgoing signalling channel address’ e o ‘ user channel addresses’

estão projetados na árvore de saída para a conexão PSTN.](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-6-320.jpg)

![Entroncamentos PVN & iPVN

Signalling e User Channel Addr: ‘0’

(Incluidos na árvore Saída para PSTN)

Rede Pública

Árv: saída: PSTN

A B

20xx 30xx

SOPHO iS

Signalling & User Channel Address

SOPHO iS

035-689 030-234

0 (22)

ASEXTN : <tree>,<number>,<trfc>,<min-length>,<max-length>,<DT.place>[,<tariff-cl.>];

Additional parameter : [<route-table>];

ASEXTN : 60,0,3,4,12,0;

;

17. Quando for necessário, programar os timers:

CHPVNT : <route>[,<sequence-table>[,<sigch-tu>][,<sigch-tv>,<usrchtu>,<usrch-tv>]];

CHPVNT : 5,1,0,0,0,0;

18. Quando for necessário alterar o PTN-ID default e o código de segurança. Os valores devem

ser os mesmos em ambos os lados.

CHPVNS : [<PTN-ID>];

Introduza o Security Code antigo: <SC>;

Introduza o Security Code novo: <SC>;

Verificação : <SC>;

CHPVNS : 9999;

899111;

123456;

123456;](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-7-320.jpg)

![Entroncamentos PVN & iPVN

3. Projeto PVN, como uma rota overflow

Rede Pública

035-689 030-234

A B

20xx 30xx

Rota DPNSS 5

(Con&Sig: 4 6)

CPU CPU

SOPHO iS

PVN, como Rota Overflow

SOPHO iS

Rota Sinalização: 6

(Con&Sig: 4 6)

Projeto SOPHO iS - Lado A.

1. Deletar uma linha da rota DPNSS existente e criar uma nova rota contendo esta linha. Esta

rota será usada para transportar o canal de sinalização para o outro lado. Como alternativa,

o canal de sinalização poderá ser transportado através da Rede Pública; neste caso é

requerido uma rota digital com a Rede Pública. Se for o caso continuar com passo 9.

DELINE : <shelf>,<board>,<circuit>;

DELINE : 1012,9,2;

2. Criar uma nova rota:

CRROUT : 6[,<unit>];

CRROUT : 6;

3. Criar um CV de voz. Este CV será usado na rota 6 Para evitar que ramal utilize esta rota.

CRCVAL : <CV>,<VOICE/DATA>;

CRCVAL : 5,v;

4. Definir a permissão de conexão CV de modo a permitir a conexão: CV 5 - CV5:](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-10-320.jpg)

![Entroncamentos PVN & iPVN

CHCVCA : <cv-a>,<cv-b>,<con-allowance>;

CHCVCA : 5,5,3;

5. Configurar as características de rota (as mesmas da rota DPNSS existente). Esta rota será

base para o canal de sinalização; assim, ela deverá estar protegida do usuário comum

pelo CV (5).

CHRTCG : <route>,<gen-opts>,<gen-tone>[,[<cv>][,<bspt>][,<cc-table-nr>]]];

CHRTCI : <route>,<inc-opts>,<tone-and-ddi-opts>[,[<tree>][,[<aqueue>][,<bspt>]]];

CHRTCO : <route>,<out-opts>,<atf>[,<bspt>];

CHRTCG : 6,0010001000000,222111,5;

CHRTCI : 6,1000000000000,000599999,35;

CHRTCO : 6,000000,0;

6. Configurar as características de feixe (as mesmas do bundle DPNSS 5 existente).

CHBNDC : <u+bundle>,<dir-&-neg>,<options>,<con&sig-type>[,[<all-calls>][,bspt]];

CHBNDC : 6,2,0000000000000000,46;

7. Associar o feixe a esta nova rota;

ASBNDL : <route>,<bundle>;

ASBNDL : 6,6;

8. Atribuir a linha deletada, no passo 1, ao novo feixe (bundle).

ASLINE : <bundle>,<line>,<shelf>,<board>,<circuit>;

ASLINE : 6,1000,1012,9,2;

9. Criar uma rota PVN:

CRROUT : <route>[,<unit>];

CRROUT : 7;](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-11-320.jpg)

![Entroncamentos PVN & iPVN

Rede Pública

035-689 030-234

A B (Con&Sig: 4 6)

20xx Rota DPNSS 5

30xx

overflow (Con&Sig: 5 16)

CPU CPU

SOPHO iS

PVN, como Rota Overflow

SOPHO iS

Rota PVN: 7

TABELA de ROTAS: 5

5 (p)

7 (n)

10. Adicionar a rota PVN á Tabela de Rotas da destinação DPNSS:

CHROTA : <route-table>[,[<user-type>][,<sequence-table>][,<unit>]];

Additional parameters : <route>,<pref-code>,<trfc>[,<smart-box-em>];

CHROTA : 5[,,,<unit>];

CHROTA : 5,1,3;

7,0,3;

11. Se o canal de sinalização for transportado através da rota DPNSS (6) real, definir a rota

com 1 linha como prioritária na tabela de rotas da destinação DPNSS.

CHROTA : 5,2[,,<unit>];

CHROTA : 6,1,3;

12. Configurar as características de rota PVN:

CHRTCG : <route>,<gen-opts>,<gen-tone>[,[<cv>][,<bspt>][,<cc-table-nr>]]];

CHRTCI : <route>,<inc-opts>,<tone&ddi-opts>[,[<tree>][,[<aqueue>][,<bspt>]]];

CHRTCO : <route>,<out-opts>,<atf>[,<bspt>];

CHRTCG : 7,0010010000000,222111;

CHRTCI : 7,10000000000,000599999,35;

CHRTCO : 7,000000,0;

13. Configurar as características de feixe

CHBNDC : <u+bundle>,<dir&neg>,<options>,<con&sig-type>[,[<allcalls>][,<bspt>]];

CHBNDC : [uu]007,2,0000000000000000,516;

14. Associar o bundle á rota PVN:

ASBNDL : <route>,<bundle>;

ASBNDL : 7,7;](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-12-320.jpg)

![Entroncamentos PVN & iPVN

15. Criar o Hatch e colocá-lo ‘Em Serviço’:

Rota DPNSS 5 ( C on&Sig: 4 6)

A B

20xx 30xx

SOPHO iS

CPU

SOPHO iS

CPU

PMC

Hatch

PMC

Hatch

Rota PVN: 7

overflow (Con&Sig: 5 16)

ASPCTB : <shelf>,<brd>,<crt>,<pct type>,<sig-group>;

ASPCTB : 1011,17,12,16,6104;

SETINS : 1012,17,12;

16. Definir as características PVN da rota DPNSS:

1. O Route Identification Number(RIN) deve ser o mesmo em ambos os SOPHO iSs;

2. O Main/Sub indication (m/s) deve ser 0 de um lado e 1 do outro.

CHPVNR : <route>,<sigch-address>,<uca-prefix>,<rin>,<m/s>;

Additional parameters : [<pvn-mode>][,[<cv>][,<tree>]];

CHPVNR : 7,3099,0030234,0001,0; ,5;

Rede Pública

Árv: entrada

3099(133)

2097(132)

2098(132)

Árv: entrada

2099(133)

2097(132)

2098(132)

035-689 030-234

A B

20xx Rota DPNSS 5 ( C on&Sig: 4 6)

30xx

Rota PVN: 7

overflow (Con&Sig: 5 16)

CPU CPU

SOPHO iS

SOPHO iS

PVN Sign.Chan.Adress: 00302343099

PVN Sign.Chan.Adress: 00356892099

PVN USER Chan.Adress: 2097 e 2098

Estabelecimento dos canais: Sinalização & Usuário

Neste exemplo, 3099 é o número que o sistema irá gerar se um canal de sinalização tiver que ser

estabelecido. O sistema oposto verá o número de entrada 3099 no link DPNSS real. Este número

deve conduzir ao Result-id 133 (PVN Signalling Address - hatch) no sistema oposto.

Se o canal de sinalização tiver que ser estabelecido através da Rede Pública PSTN, altere este

3099 para 00302343099 e não atribua um CV nos parâmetros adicionais.](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-13-320.jpg)

![Entroncamentos PVN & iPVN

No SOPHO iS oposto, programar:

CHPVNR : 6,2099,0035689,0001,1;

Nos parâmetros adicionais do comando CHPVNR, a árvore para discagem de ramal inicial (0) é

indicada e CV (5) que é usado para definir o canal de sinalização e de usuário.

17. Configurar a árvore de análise de entrada no link DPNSS real (árvore 35) para reconhecer

um canal de sinalização de entrada (Se o canal de sinalização deve ser estabelecido

através da PSTN no link digital de entrada PSTN: árvore 30):

ASINTN : <tree>,<number>,<trfc>,<result-id>[,[<dest/number>][,<numberlength/cv>]];

ASINTN : 35,2099,2,133[,<unit>];

Neste exemplo, 2099 é o número de entrada quando o outro lado deseja estabelecer um

canal de sinalização.

18. Criar um User Channel Addresses que será enviado para o SOPHO iS oposto quando ele

solicitar um User Channel.

ASPVNU : <uca>[,<unit>];

ASPVNU : 2098,<unit>;

ASPVNU : 2097,<unit>;

19. O SOPHO iS oposto fará uma chamada para estes números; assim, eles devem ser

projetados na árvore de análise de entrada proveniente da PSTN.

ASINTN : <tree>,<number>,<trfc>,<result-id>[,[<dest/number>][,<numberlength/cv>]];

ASINTN : 30,2098,2,132;

ASINTN : 30,2097,2,132;

20. Certifique-se de que user channel address e signalling channel addresses de saída,

estejam projetados na árvore de saída para a Destinação PSTN. Se o canal de sinalização

for transportado através da rota DPNSS, certifique-se de que o signalling channel address

de saída esteja projetado na árvore de saída para a Destinação DPNSS.

ASEXTN : <tree>,<number>,<trfc>,<min-length>,<max-length>,<DTplace>[,<tarif-cl>];

Additional parameter : [<route-table>];

ASEXTN : 60,0,3,4,12,0;

;

21. Se o canal de sinalização for transportado através da rota DPNSS existente, criar e setar

um CV (ex: 6) na rota PSTN usada para transportar o(s) canal(s) de usuário(s). PVN

construirá o Canal de Usuário com CV 5. Assim, deverá criada uma permissão de

conexão de CV5 para CV6 e de CV6 para CV5. Se os usuários de ramal normal devem](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-14-320.jpg)

![Entroncamentos PVN & iPVN

ainda estar aptos a usar a rota PSTN, deverão também ser criadas as pwermissões de

conexão de CV6 para CV0 e CV0 para CV6.

CRCVAL : 6,v;

DIROUT : 0;

CHRTCG : 0,0010001000000,222111,6;

Copiar as ‘general route characteristics’ da rota 0 (rota PSTN)

CHCVCA : 5,6,3;

CHCVCA : 6,5,3;

CHCVCA : 0,6,3;

CHCVCA : 6,0,3;

22. Quando necessário, programar os timers:

CHPVNT:<route>[,<sequence-table>[,<sigch-tu>][,<sigch-tv>,<usrchtu>,<usrch-tv>]];

CHPVNT : 5,1,1,5,0,10;

No caso de o canal de sinalização ser transportado sobre a rota DPNSS existente, setar o

timer do canal de sinalização para infinito.

CHPVNT : 5,1,1,16383,0,10;

Qual tabela de seqüência deverá ser usada, dependerá do comando ASFATI. Se nenhuma

tabela de seqüência estiver projetada, a tabela de seqüência 1 é default.

23. Quando for necessário alterar o PTN-ID default e o código de segurança. Os valores

devem ser os mesmos em ambos os lados.

CHPVNS : [<PTN-ID>];

Introduza o Security Code antigo: <SC>;

Introduza o Security Code novo: <SC>;

Verificação : <SC>;

CHPVNS : 9999;

899111;

123456;

123456;](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-15-320.jpg)

![Entroncamentos PVN & iPVN

<DIPVNR:?

Display PVN route data

DIPVNR: [<ROUTE>][,<UNIT>];

If ROUTE is omitted, all PVN routes in the specified unit are displayed;

If UNIT is omitted, the specified route is displayed continuously;

If both parameters are omitted, all available PVN routes are displayed;

<dipvnr:20;

ROUTE UNIT SIGCH-ADDRESS UCA-PREFIX RIN M/S

20 1 192.168.1.2 *6 0001 0

PVN FLOWS

MODE CV TREE STATUS EHWA-HATCH USER-MODE ACT EST START-TIME

0 0 0 idle - - - normal 0 0 -

Message 222: Command aborted

<dinars:38;

DESTINATION ID: D=Destination, L=Line, P=Paging route, Q=A-queue, S=Server,

U=Unit

DESTINATION

TREE CODE ANALYSIS RESULT NUMBER ID NUMBER

38 10 Internal number 2 D -

38 10 Internal number 3 D -

38 91 Network access code 403 D 21

38 132 PVN user channel address 4998 U 1

38 132 PVN user channel address 4999 U 1

EXECUTED

<dipvnt:?

Display PVN sequence table(s)

DIPVNT: <ROUTE>[,<SEQ-TABLE/ZONE>];

If SEQUENCE-TABLE is omitted, all sequence tables for the specified route are

displayed.

<dipvnt:20;

SIGNALLING-CHANNEL USER-CHANNEL

SEQUENCE-TABLE VALUE TIME-UNIT VALUE TIME-UNIT

1 40 Minutes 30 Minutes

2 0 Seconds 0 Seconds

3 0 Seconds 0 Seconds

4 0 Seconds 0 Seconds](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-18-320.jpg)

![Entroncamentos PVN & iPVN

5 0 Seconds 0 Seconds

EXECUTED

<dipvnu:?

Display PVN user channel address(es)

DIPVNU: [<UNIT>];

<dipvnu:;

UNIT UCA

1 4998

1 4999

EXECUTED](https://image.slidesharecdn.com/pvnbsico-140820061247-phpapp02/85/Pvn-b-sico-19-320.jpg)