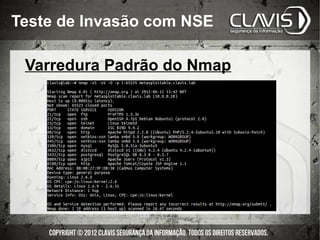

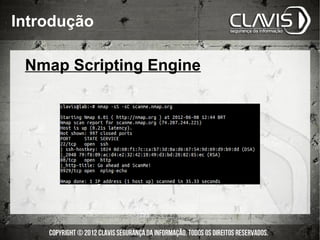

O documento apresenta uma palestra sobre o uso do Nmap Scripting Engine (NSE) para realizar testes de invasão. Ele discute como o NSE pode ser usado para obter informações sobre alvos, identificar vulnerabilidades e explorar vetores de ataque, fornecendo exemplos de scripts úteis em cada etapa do teste. Também aborda o desenvolvimento de novos scripts em Lua e as funcionalidades do NSE.

![Utilizando os Scripts

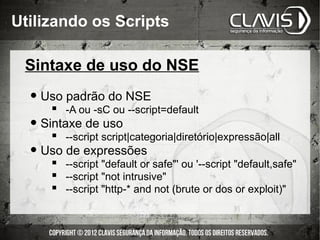

Passando Parâmetros

• Passando parâmetros para os scripts

--script-args "[scr.]arg1=val1[,[scr.]argN=valN]"

--script-args-file <arq>

• Limitando escopo dos parâmetros

--script-args 'user="foo",pass="bar"'

--script-args 'smtp.domain="alvomail.com",

domain="alvo.com"'

--script-args 'userdb=user1.txt,passdb=pass1.txt,

smtp-brute={userdb=user2.txt,passdb=pass2.txt}'](https://image.slidesharecdn.com/tdicomnsev3-120728185920-phpapp01/85/Palestra-Teste-de-Invasao-com-o-Nmap-Scripting-Engine-FISL-13-11-320.jpg)