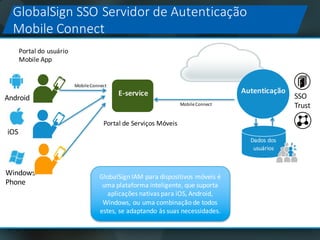

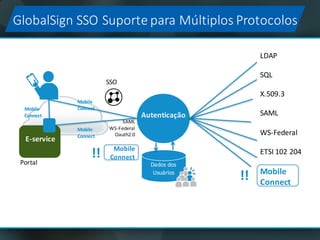

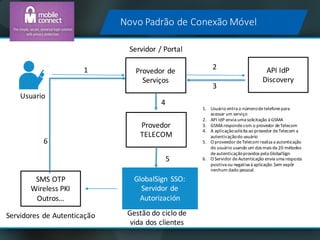

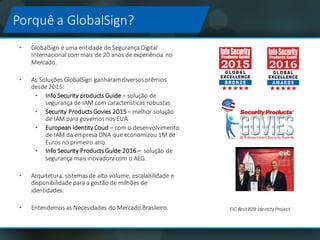

Este documento fornece informações sobre serviços de segurança digital e identidade corporativa da empresa GMO GlobalSign Inc., incluindo:

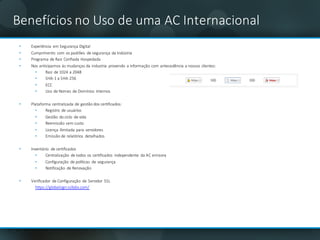

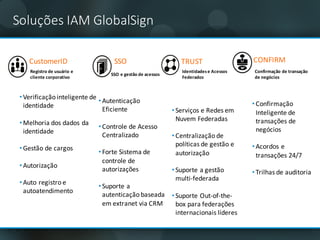

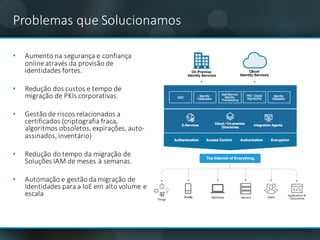

1) A GlobalSign oferece soluções de gestão de identidades em grande volume e alta escala para bilhões de dispositivos, pessoas e objetos na Internet das Coisas.

2) A empresa tem escritórios em vários países e emprega 300 funcionários para atender mais de 30.000 clientes.

3) Exemplos de clientes e parceiros de tecnologia, assim como detalhes sobre o mercado de certificados digita