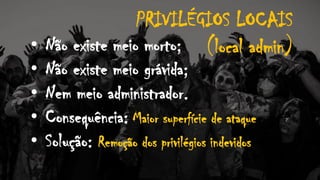

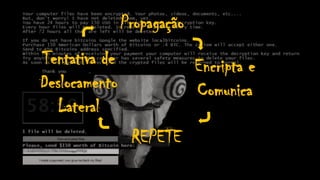

O documento discute os desafios de gestão de privilégios locais e estratégias para mitigar riscos. Ele identifica 8 desafios principais: 1) usuários com privilégios excessivos aumentam a superfície de ataque; 2) balancear segurança e produtividade; 3) reduzir privilégios é difícil; 4) segregação de tarefas também aumenta riscos; 5) sempre haverá usuários com privilégios locais; 6) malware encontrará formas de acesso; 7) muitas aplicações com necessidades de acesso;

![[ COMO TUDO ACONTECE ]](https://image.slidesharecdn.com/apresentacao-carol-161216183004/85/A-maldicao-do-local-admin-10o-Workshop-SegInfo-Apresentacao-21-320.jpg)

![PRIMEIRA LIMPEZA

Proteja os “admins locais” e credenciais

de backdoor / built-in

[ Rotacione as senhas… por favor! ]

[ Sem repetir, galera! ]](https://image.slidesharecdn.com/apresentacao-carol-161216183004/85/A-maldicao-do-local-admin-10o-Workshop-SegInfo-Apresentacao-29-320.jpg)