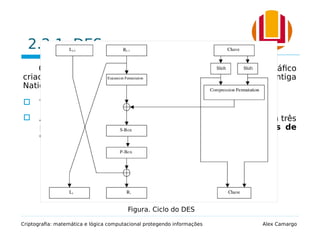

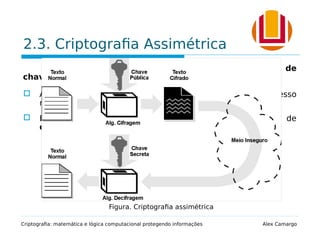

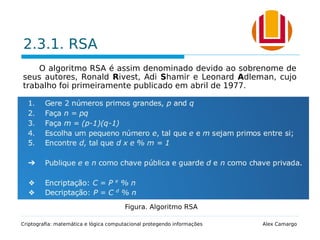

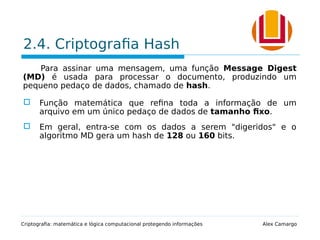

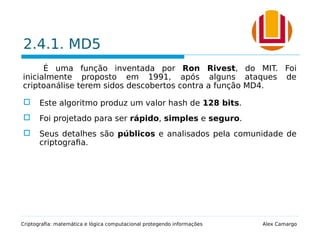

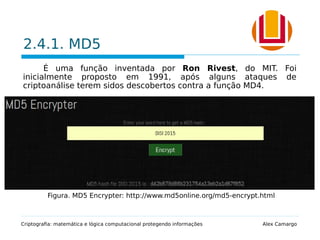

1. O documento discute os conceitos e técnicas básicas de criptografia, incluindo sua história e categorias de cifras. 2. Aborda métodos como criptografia simétrica e assimétrica, com exemplos como DES e RSA. 3. Também menciona aplicações práticas de criptografia em bancos de dados e PHP.

![3.2. Criptografando dados

com PHP

A função crypt(), nativa do PHP, retorna uma string

criptografada usando o algoritmo de encriptação Unix Standard

DES-based ou algoritmos alternativos disponíveis no sistema.

Sintaxe: string crypt ( string $str [, string $salt ] )

Criptografia: matemática e lógica computacional protegendo informações Alex Camargo](https://image.slidesharecdn.com/apresentacaoalexcamargo-150829035851-lva1-app6892/85/Criptografia-matematica-e-logica-computacional-protegendo-informacoes-43-320.jpg)

![3.2. Criptografando dados

com PHP

A função crypt(), nativa do PHP, retorna uma string

criptografada usando o algoritmo de encriptação Unix Standard

DES-based ou ou algoritmos alternativos disponíveis no sistema.

Sintaxe: string crypt ( string $str [, string $salt ] )

Criptografia: matemática e lógica computacional protegendo informações Alex Camargo

Figura. crypt: Encriptação unidirecional de string (hashing)](https://image.slidesharecdn.com/apresentacaoalexcamargo-150829035851-lva1-app6892/85/Criptografia-matematica-e-logica-computacional-protegendo-informacoes-44-320.jpg)

![3.2. Criptografando dados

com PHP

A função crypt(), nativa do PHP, retorna uma string

criptografada usando o algoritmo de encriptação Unix Standard

DES-based ou ou algoritmos alternativos disponíveis no sistema.

Sintaxe: string crypt ( string $str [, string $salt ] )

Criptografia: matemática e lógica computacional protegendo informações Alex Camargo

Figura. crypt: Encriptação unidirecional de string (hashing)](https://image.slidesharecdn.com/apresentacaoalexcamargo-150829035851-lva1-app6892/85/Criptografia-matematica-e-logica-computacional-protegendo-informacoes-45-320.jpg)