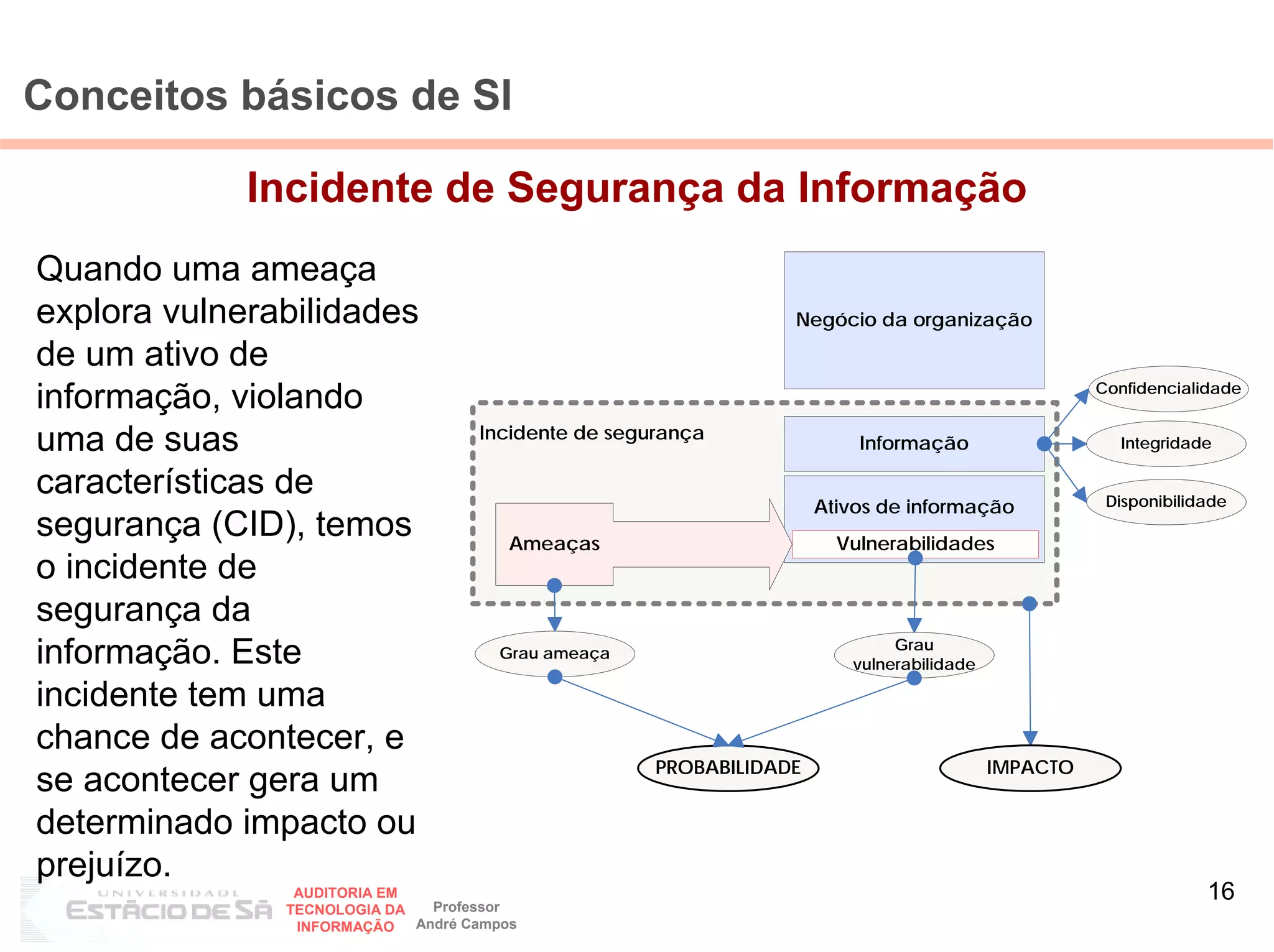

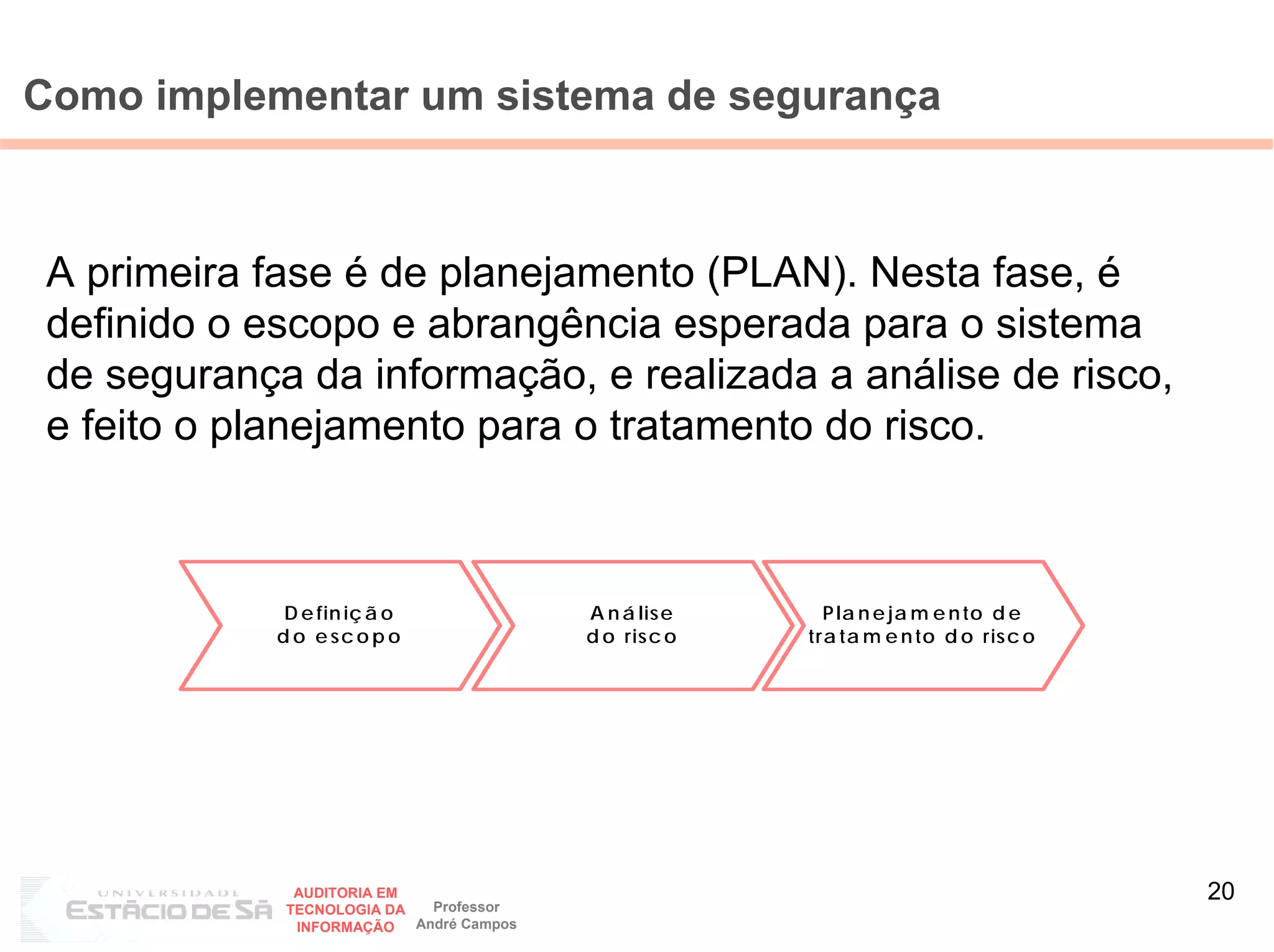

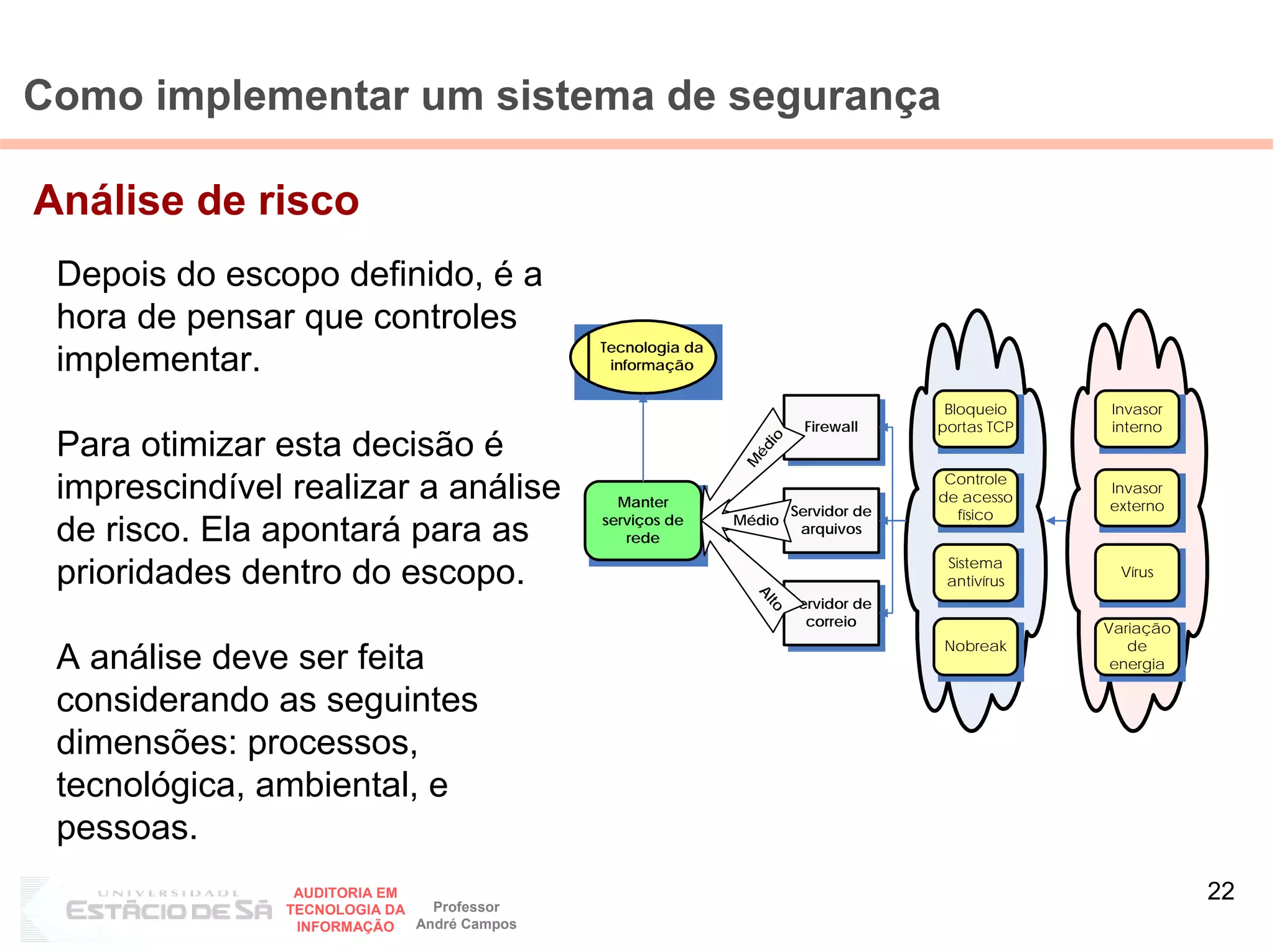

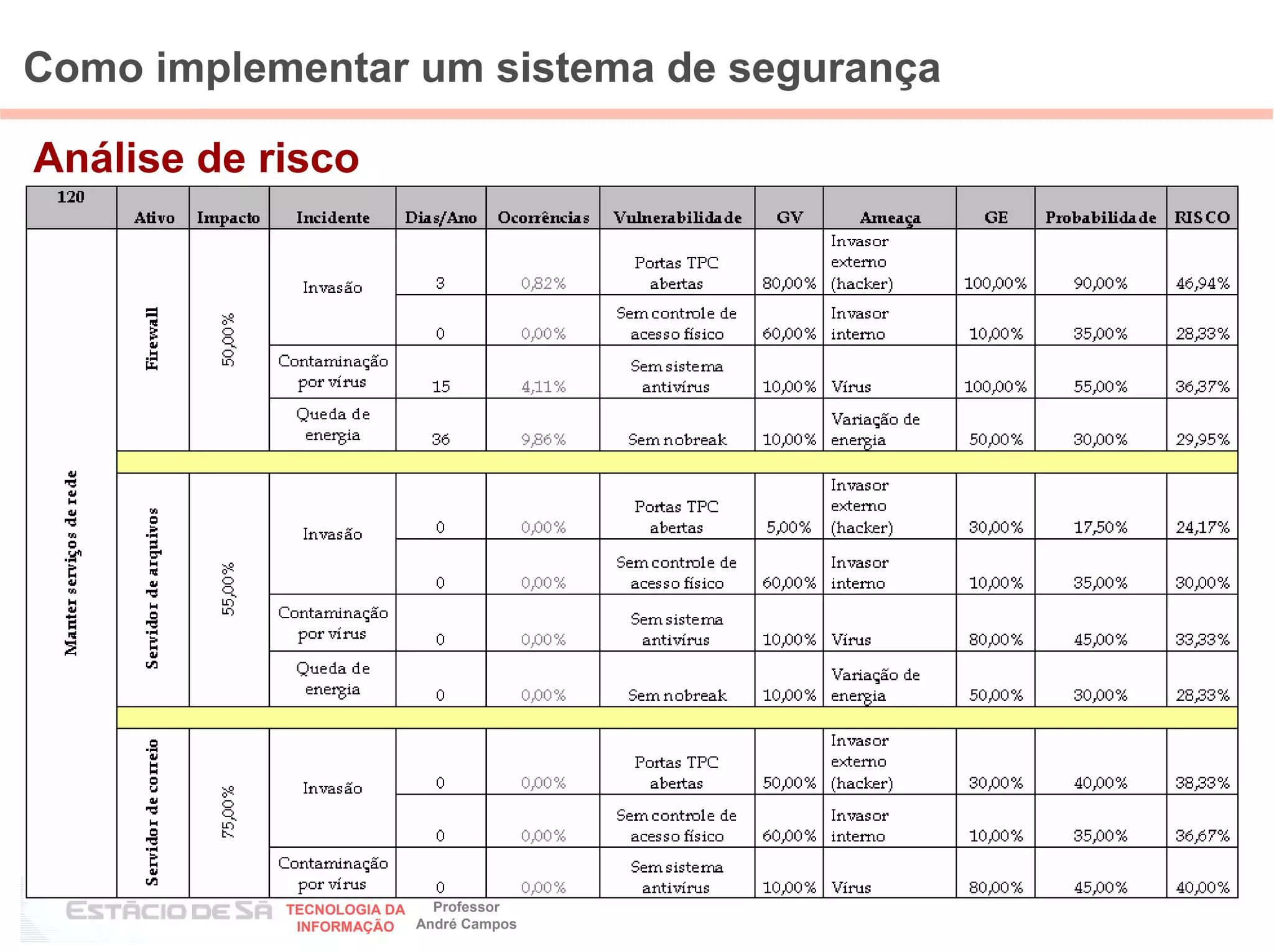

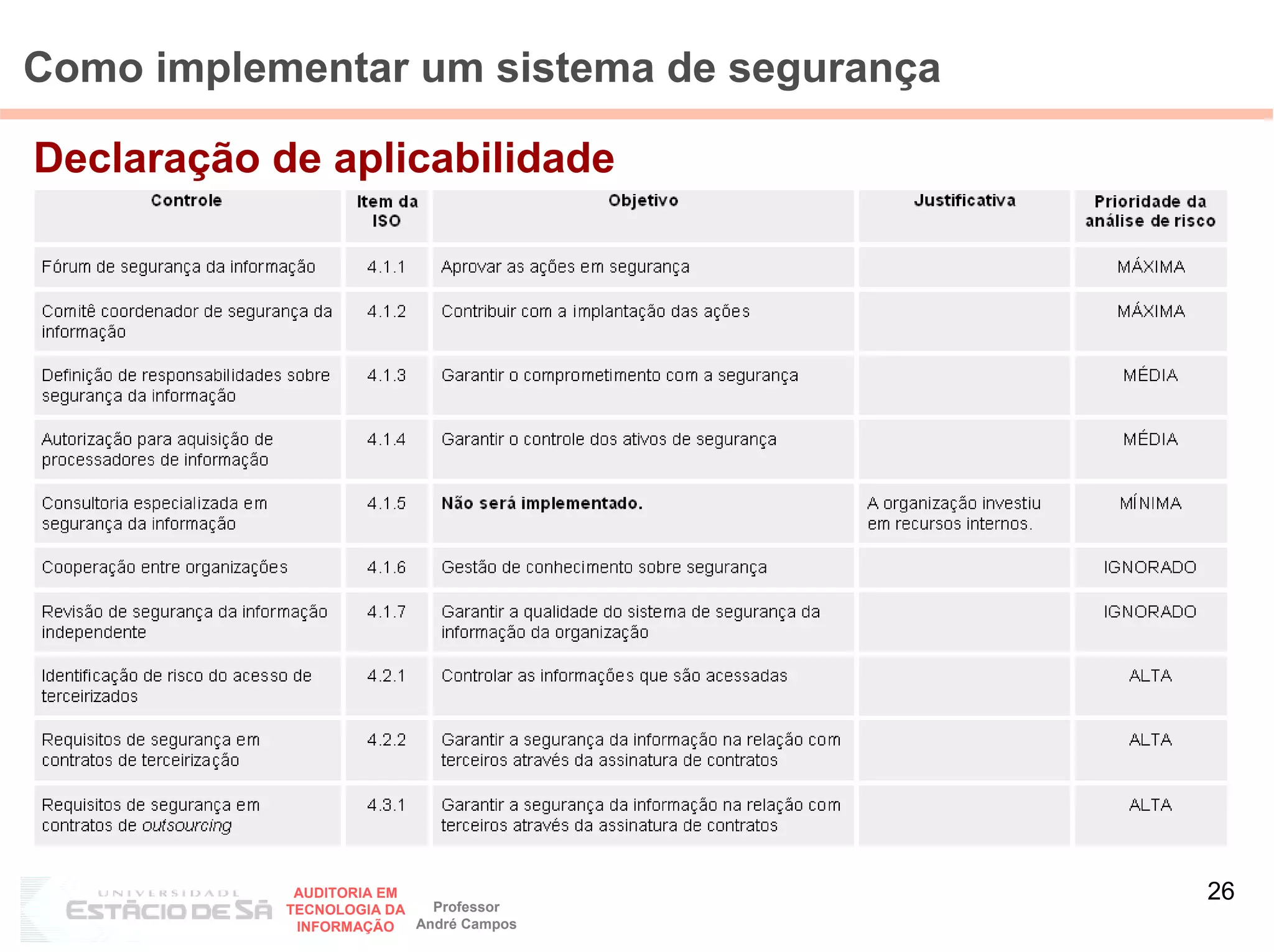

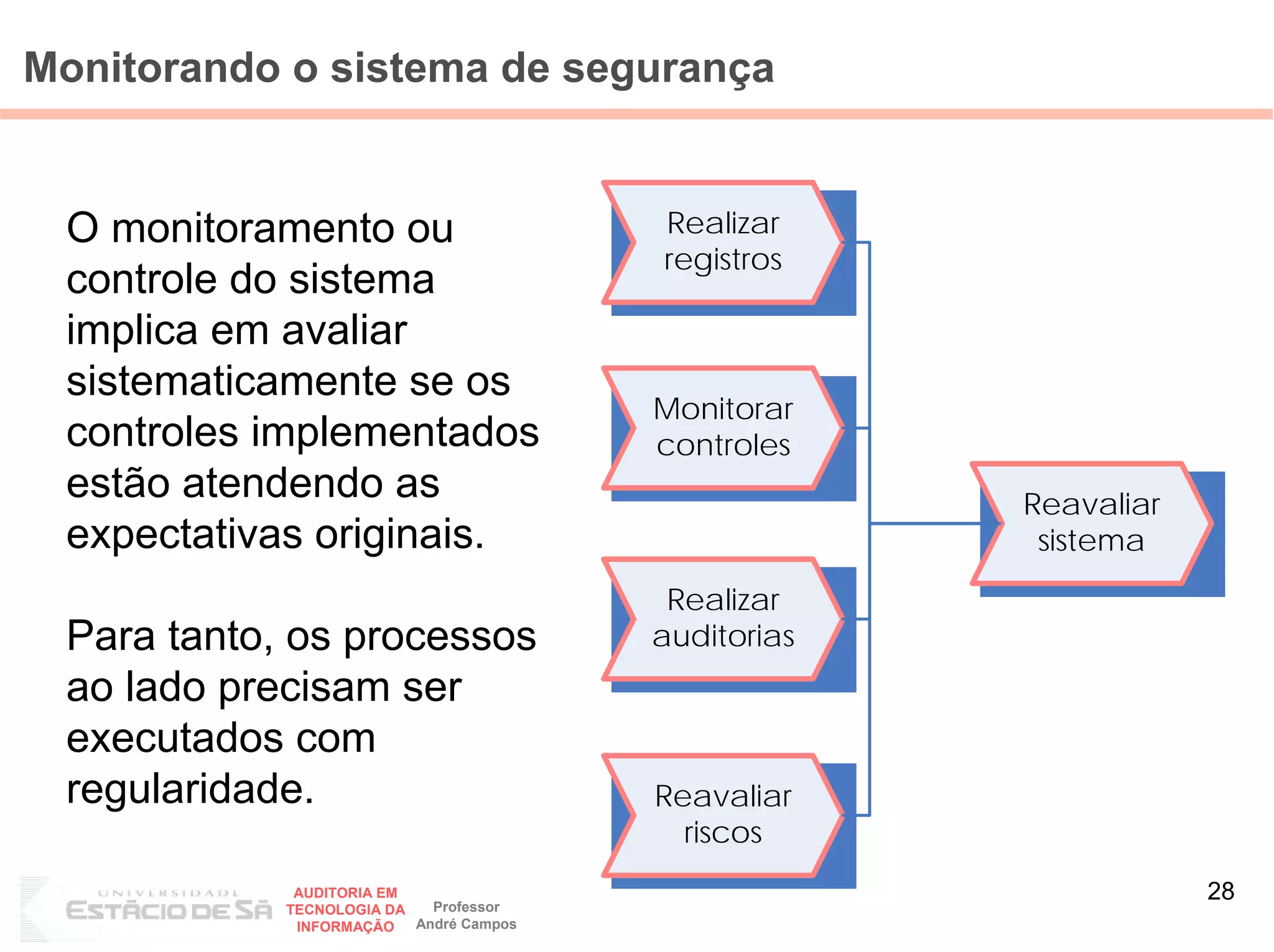

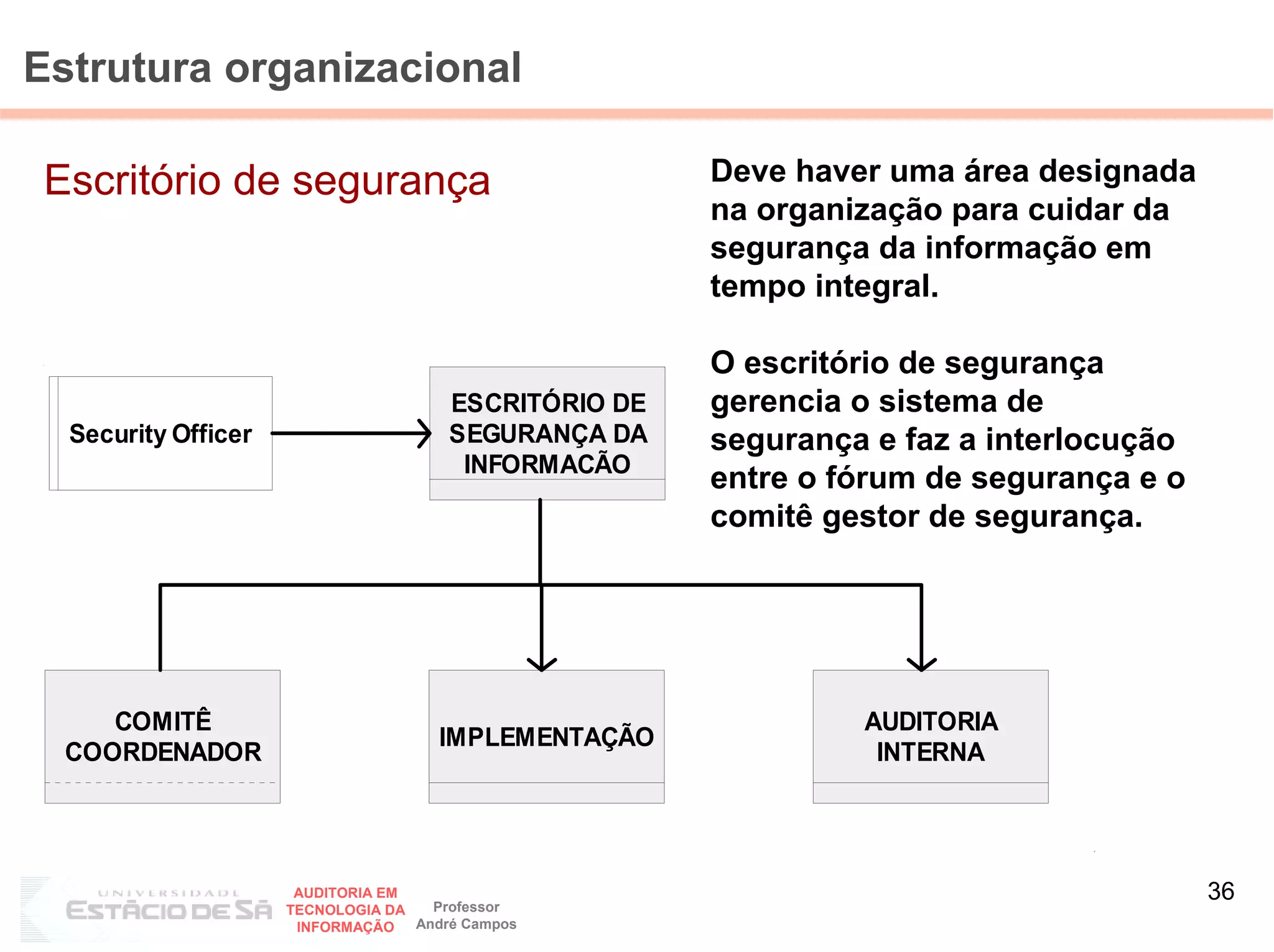

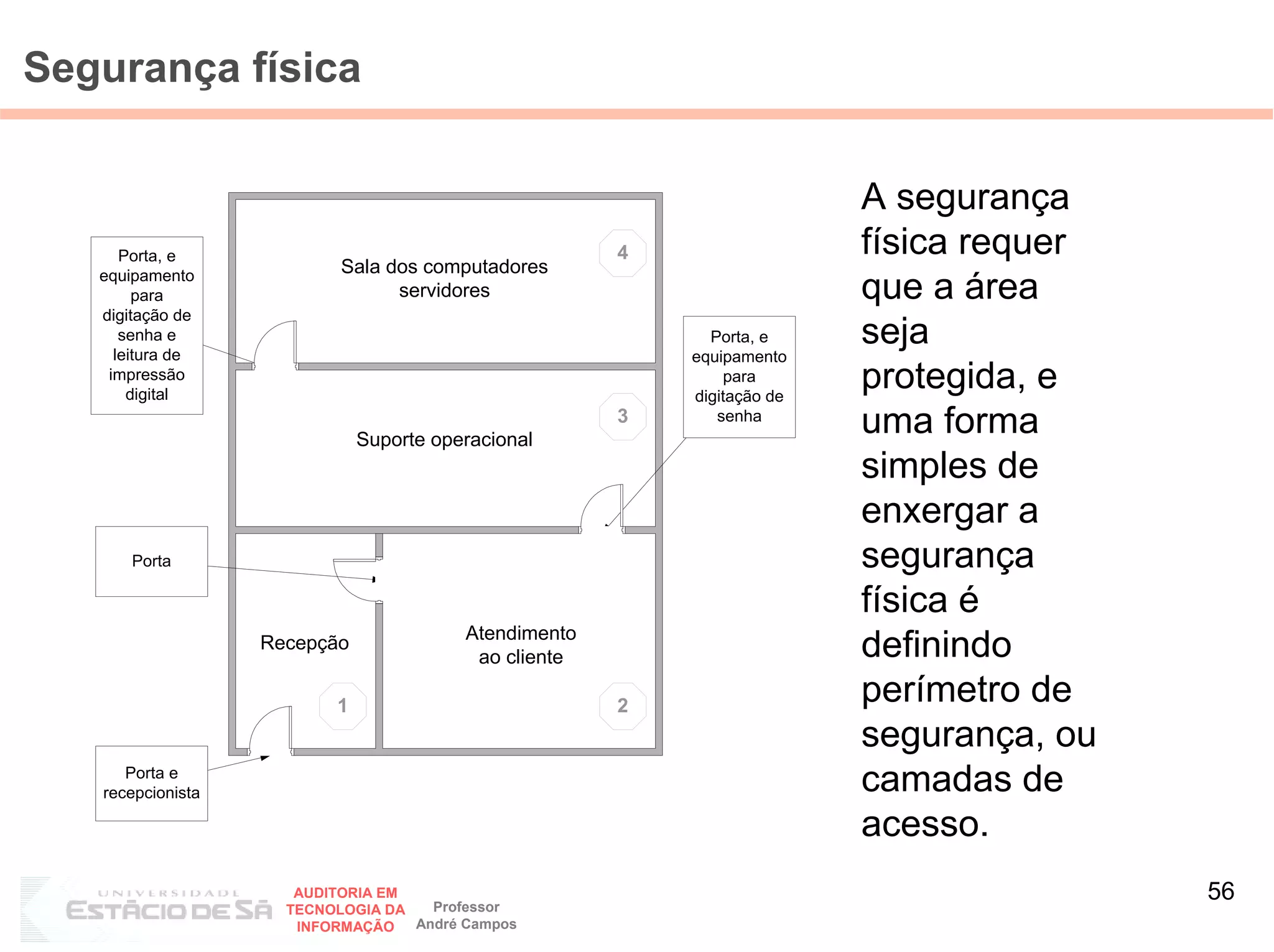

O documento trata sobre auditoria em tecnologia da informação, abordando temas como ativos de informação, segurança e vulnerabilidades. Destaca os princípios de confidencialidade, integridade e disponibilidade, além de discutir a implementação de sistemas de segurança e a importância da gestão de pessoas na proteção das informações. O material é de caráter acadêmico, destinado a educadores e estudantes, com ênfase na classificação e proteção da informação.