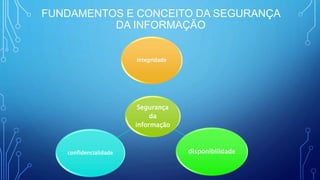

O documento discute conceitos de segurança da informação, incluindo confidencialidade, integridade e disponibilidade. Também apresenta medidas de segurança como preventivas, detectivas e corretivas, e discute crimes cibernéticos e mecanismos de segurança como criptografia e controle de acesso.