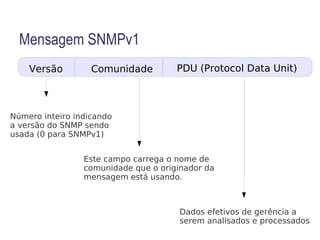

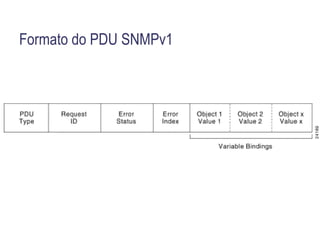

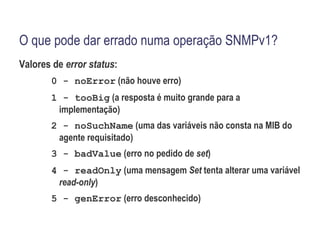

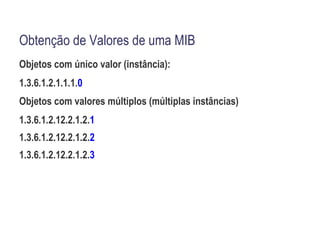

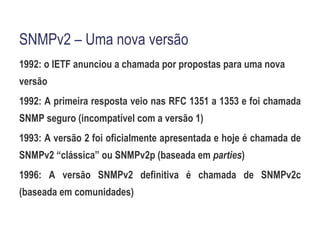

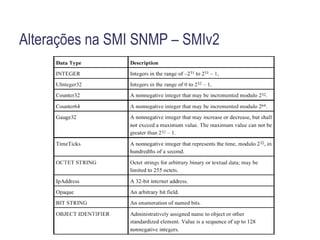

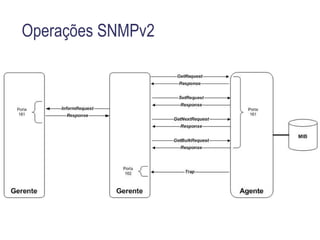

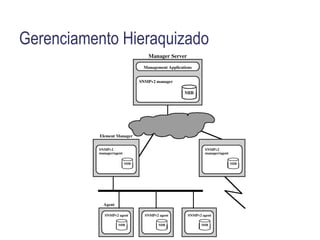

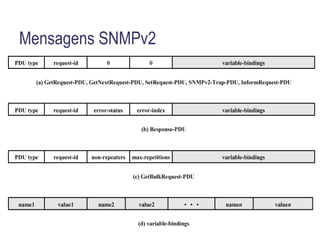

1) O documento descreve as versões SNMPv1 e SNMPv2, incluindo suas operações, formatos de mensagens e tipos de agentes.

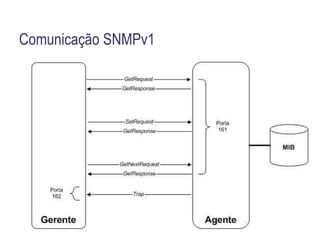

2) SNMPv1 usa comunidades para autenticação, enquanto SNMPv2 introduz autenticação baseada em partições.

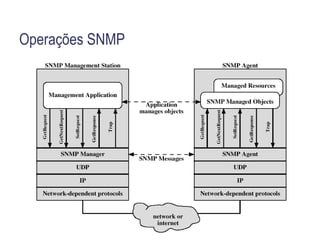

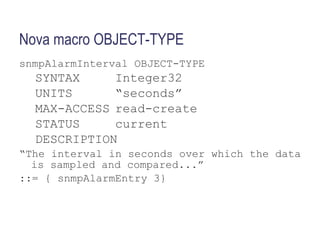

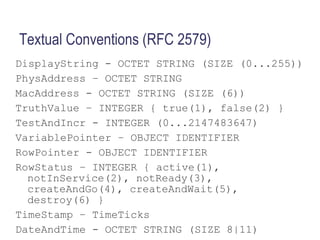

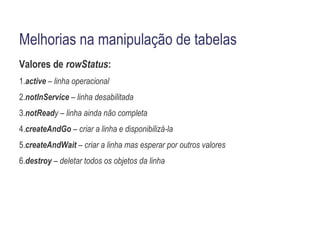

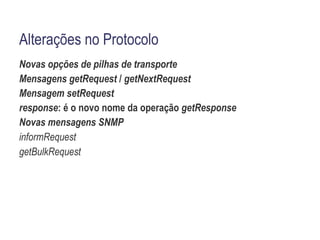

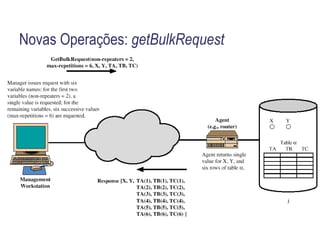

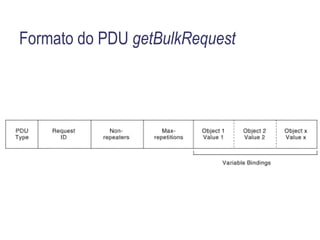

3) SNMPv2 também introduz novas operações como getBulkRequest e melhorias na manipulação de tabelas MIB.