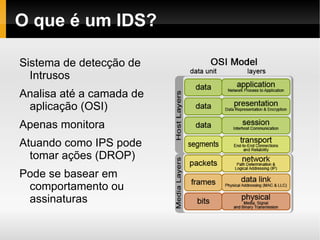

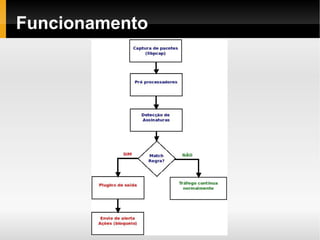

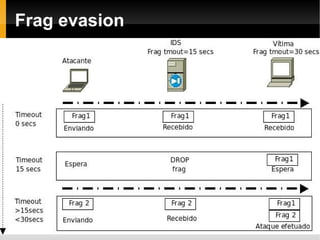

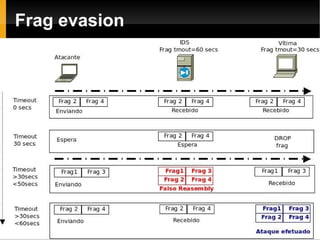

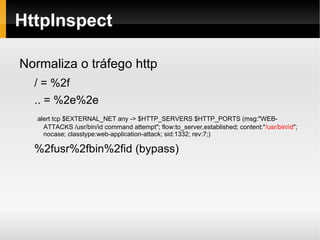

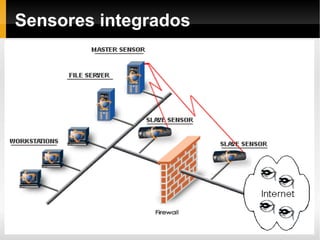

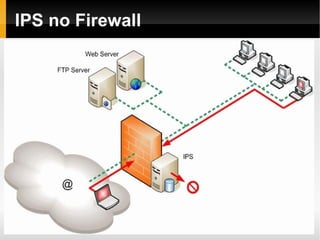

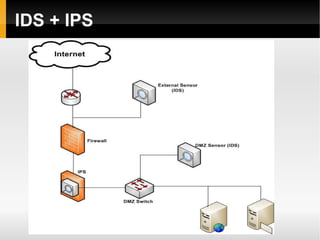

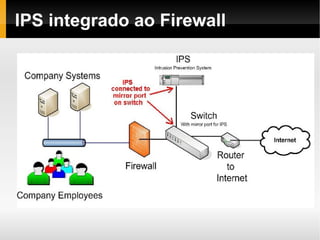

O documento apresenta um resumo sobre o Snort, um sistema de detecção de intrusos (IDS), descrevendo seu funcionamento, modos de operação e como pode ser usado para mitigar ataques de rede. Também discute sobre a comunidade Snort-BR e a ONG Hacker Construindo Futuros.

![Modos de operação do Snort Como mitigar ataques a sua rede utilizando o Snort CleBeeR clebeer[at]gmail[dot]com](https://image.slidesharecdn.com/modos-de-operao-snort-campusparty2010-100127122542-phpapp01/75/Modos-De-OperacaO-Snort-Campusparty2010-1-2048.jpg)