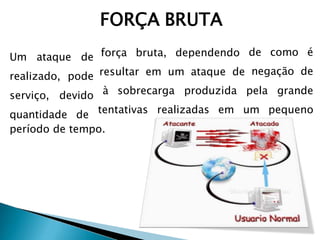

O documento discute ataques de força bruta, onde um invasor tenta adivinhar senhas através de tentativas repetidas. Ele explica que qualquer dispositivo com senha pode ser alvo e descreve como os ataques podem ser automatizados. Também fornece dicas de proteção como captchas, bloqueio de IPs após erros e uso de senhas mais complexas.

![Visualizar

Erank c t l disse...

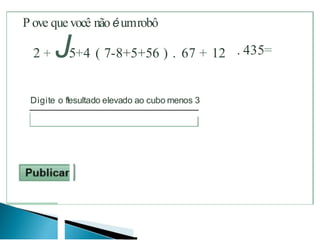

Proveque você nãoé umrobô

entér t h c N r • ctérc

for t h ymbo hown

- - - - - -n th box below: J:J

1Publicar ]

-x+ k

=v@=r hO =t .=7 =a](https://image.slidesharecdn.com/aula7-ataqueforabruta-141009102518-conversion-gate02/85/Aula-7-Ataque-de-Forca-Bruta-9-320.jpg)