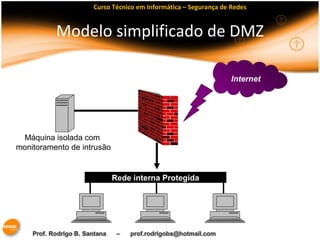

O documento discute os conceitos de firewall, definindo-o como uma barreira entre redes privadas e externas para evitar intrusões. Explora suas funções como filtragem de serviços, controle de acesso e bloqueio de serviços, além de registrar estatísticas. Também aborda seus componentes e tipos, como firewalls baseados em filtragem de pacotes e aplicações. Por fim, explica o conceito de DMZ para isolar equipamentos e monitorar ataques.