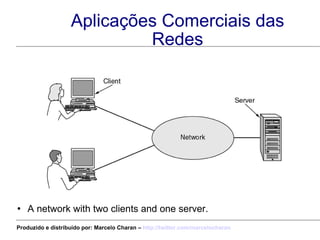

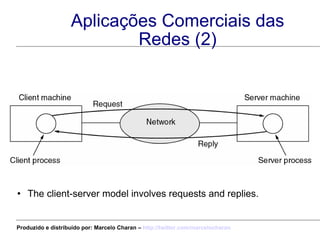

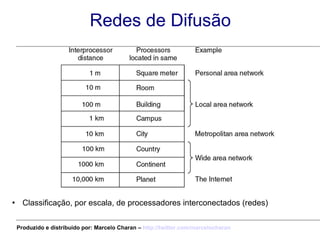

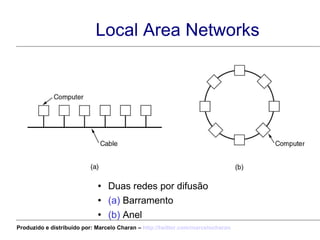

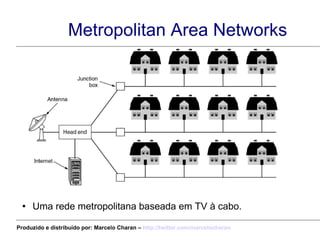

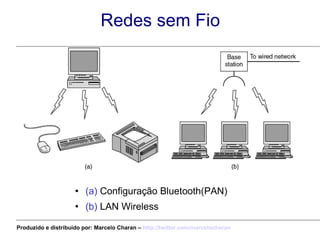

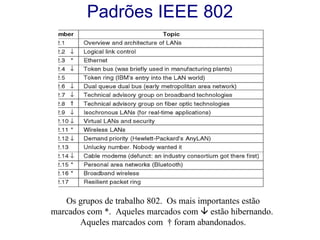

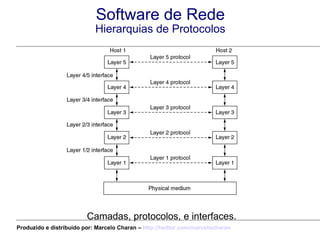

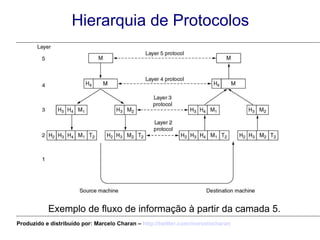

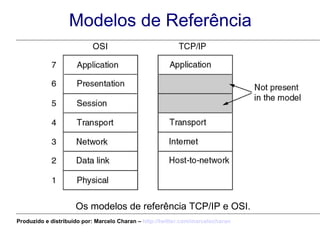

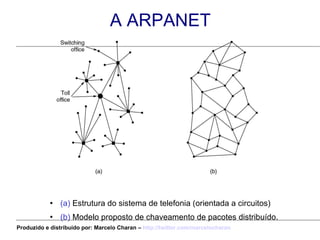

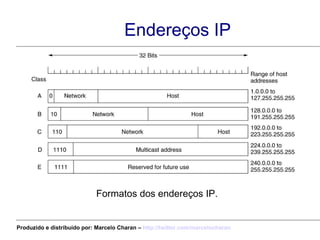

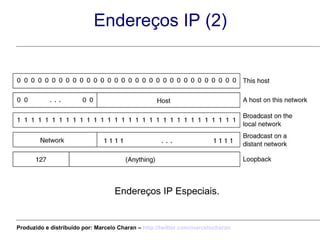

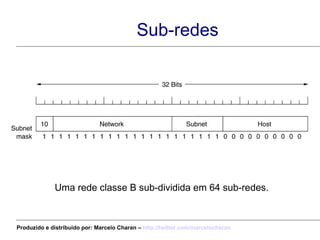

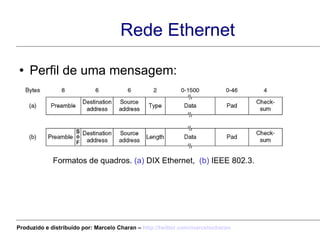

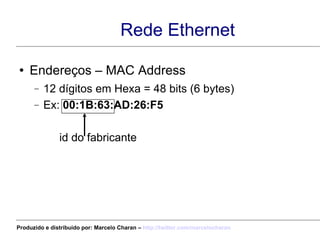

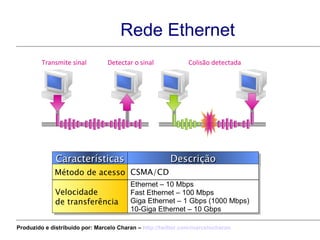

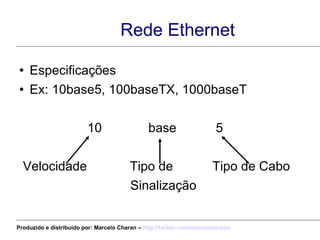

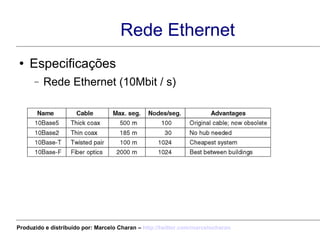

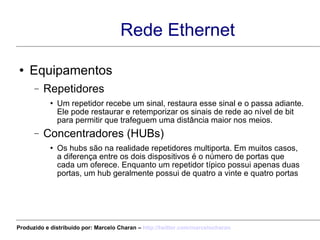

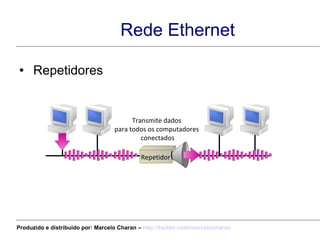

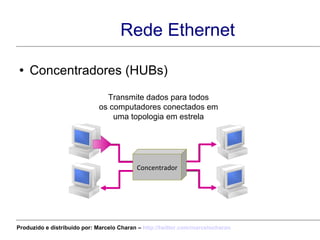

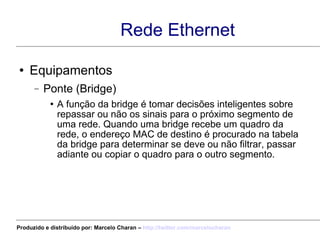

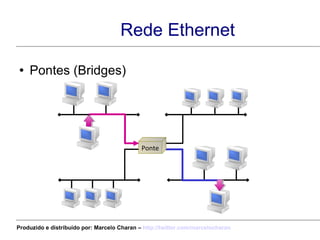

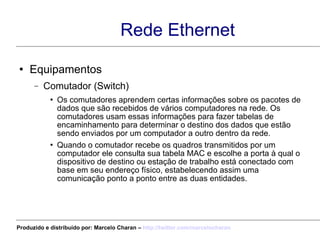

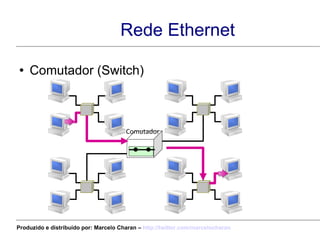

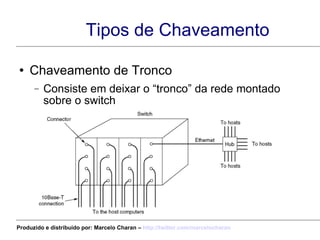

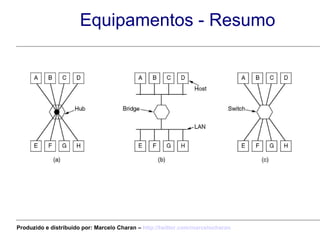

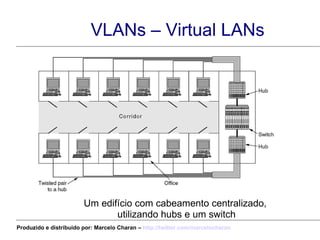

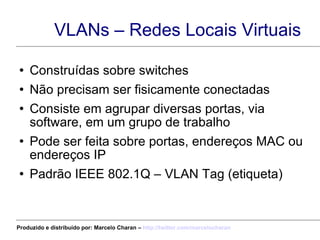

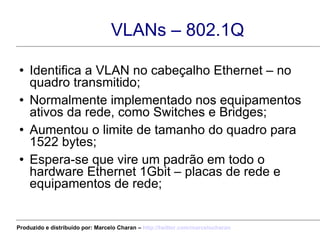

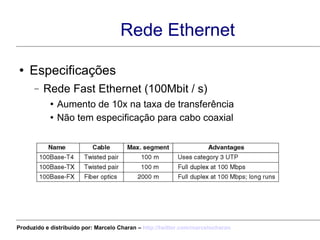

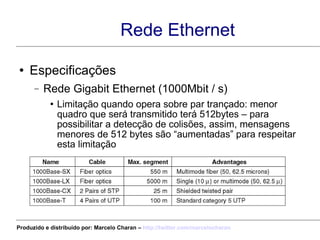

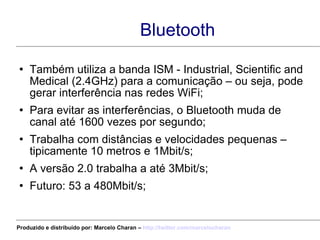

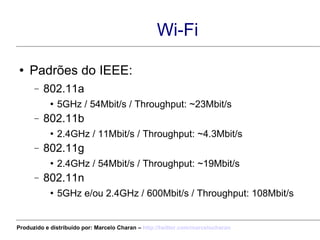

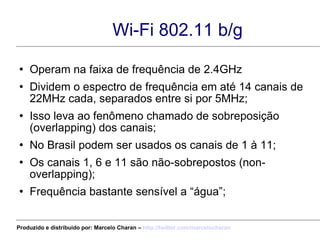

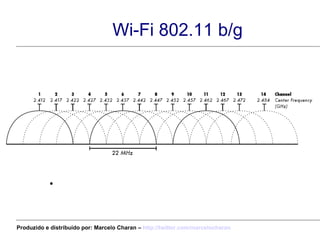

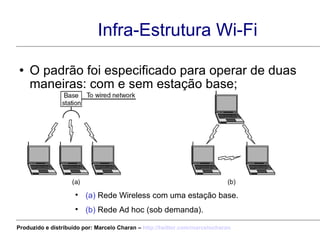

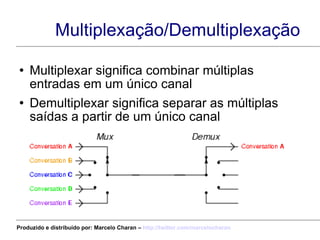

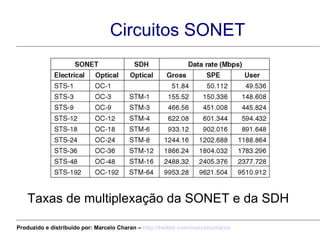

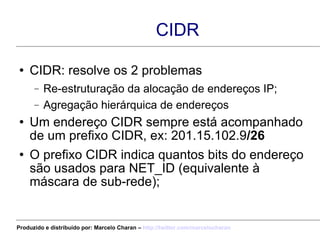

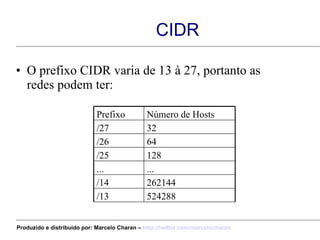

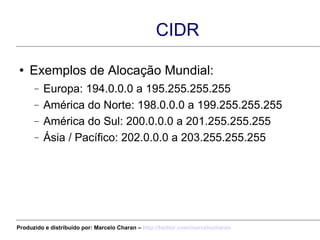

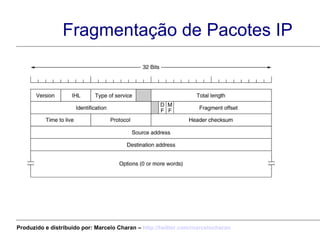

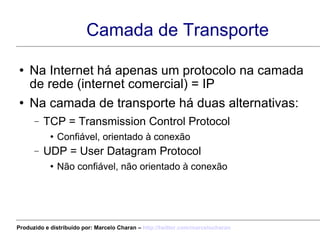

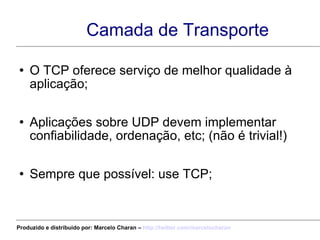

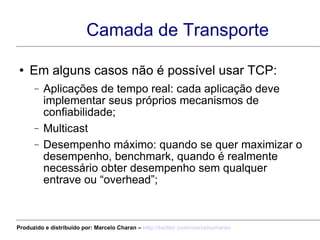

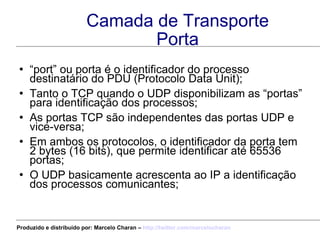

O documento resume conceitos e tecnologias de redes de computadores, incluindo modelos de clientes-servidores, redes locais e metropolitanas, padrões IEEE 802, protocolos de rede, modelos de referência como TCP/IP e OSI, história da ARPANET, endereçamento IP, redes Ethernet, equipamentos de rede como switches e bridges, VLANs, redes sem fio como IrDA, Bluetooth e Wi-Fi.