Incorporar apresentação

Baixar para ler offline

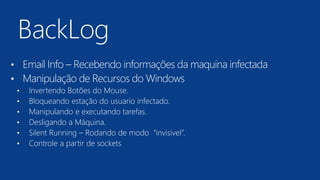

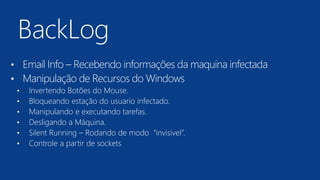

O documento descreve as capacidades de um malware, incluindo receber informações da máquina infectada, manipular recursos do Windows, inverter botões do mouse, bloquear a estação do usuário, manipular e executar tarefas, desligar a máquina e rodar de forma invisível controlado por sockets.