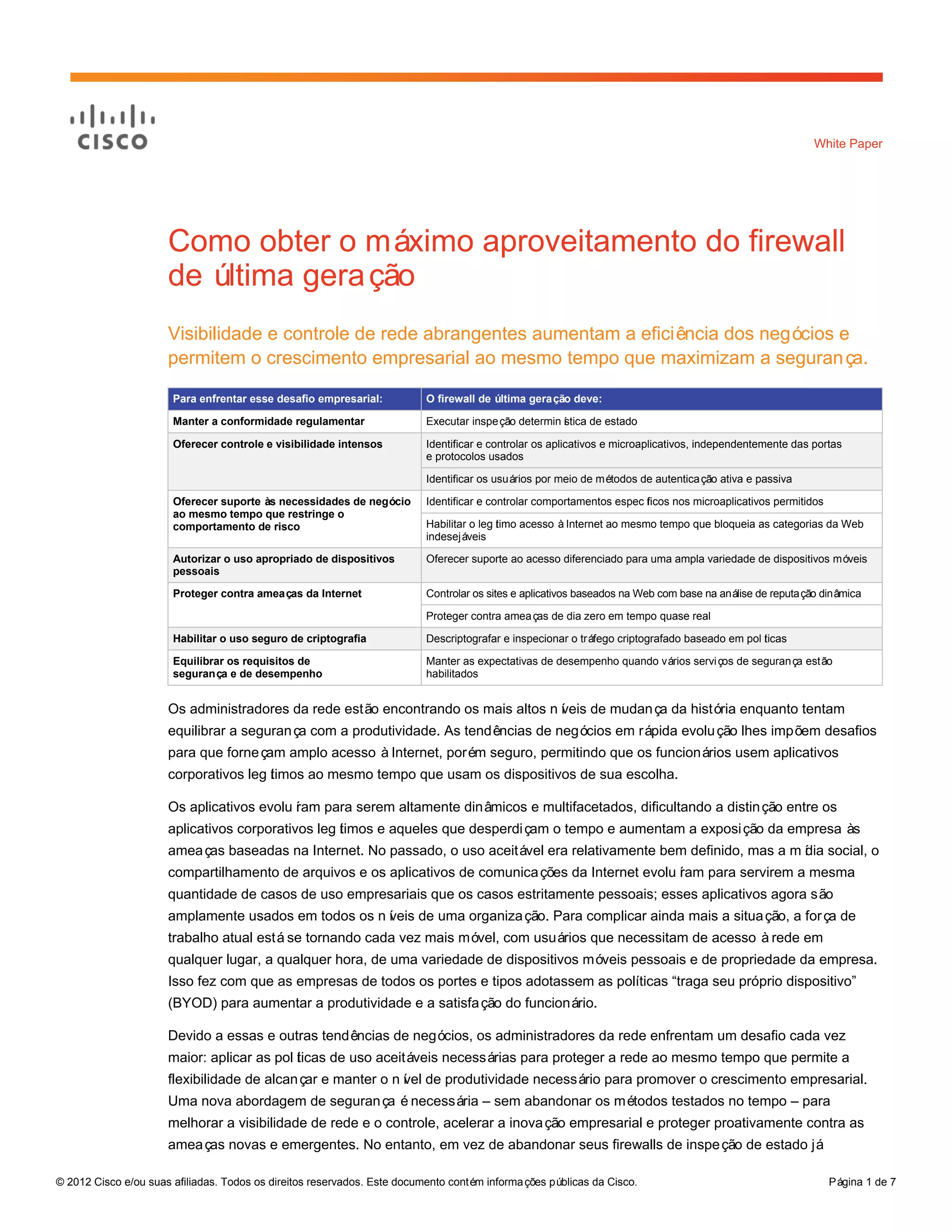

O documento discute os desafios enfrentados por organizações para equilibrar a segurança e produtividade em ambientes de trabalho modernos. Ele descreve como as tendências de mídia social, dispositivos móveis e aplicativos complexos tornam difícil aplicar políticas de uso aceitáveis e controlar acessos. O documento argumenta que visibilidade e controle abrangentes são necessários para permitir a inovação enquanto se protege contra riscos emergentes.