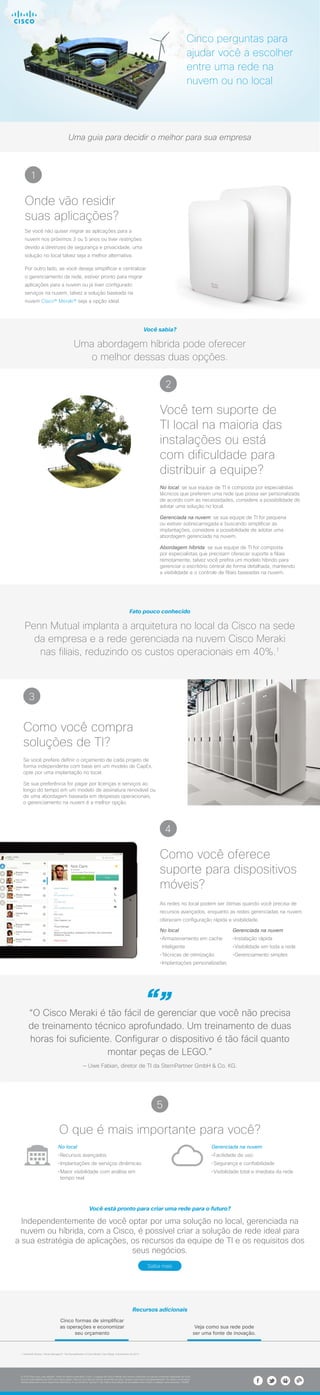

5 perguntas para ajudar você a escolher uma rede na nuvem ou no local

•

2 gostaram•605 visualizações

O documento fornece cinco perguntas para ajudar a escolher entre uma rede na nuvem ou no local. Ele discute fatores como recursos da equipe de TI, onde as aplicações serão hospedadas, e como as soluções no local ou na nuvem podem atender melhor às necessidades de uma empresa. Uma abordagem híbrida também é sugerida como uma opção para obter os benefícios de ambos os modelos.

Denunciar

Compartilhar

Denunciar

Compartilhar

Baixar para ler offline

Recomendados

FIREWALL | FIREWALL AS A SERVICE | MONITORAÇÃO INTEGRADA

A metodologia nomeada como MONITORAÇÃO INTEGRADA contrapõe ao modus operandus convencional de monitoração, onde os esforços de INVESTIMENTOS (CAPEX) e os CUSTOS OPERACIONAIS (OPEX) no dia-a-dia são direcionados a FERRAMENTAS, e agora em moda o STACK DE FERRAMENTAS , que um todo representam no máximo 20% do total, relavando-se a segundo plano PROCESSOS (representam até 40% do total) e PESSOAS (representam até 40% do total).

O VALOR AGREGADO da MONITORAÇÃO INTEGRADA é MATERIALIZAR AUTOMATICAMENTE todas as ATIVIDADES OPERACIONAIS relacionadas à MONITORAÇÃO, AUTOMAÇÃO, OPERAÇÃO e CADÊNCIA OPERACIONAIS, SUPORTE TÉCNICO e MELHORIA CONTÍNUA; Gerência de Incidentes, Problemas e Mudanças; Suporte Técnico e Operacional; Gerência de Requisições; Gerência de Projetos; Melhoria Contínua e Automação, relacionadas a todas as áreas corporativas e verticais de atuação como: Infraestrutura de TI, Infraestrutura Predial e Facitily, Aplicações, RH, Financeiro, Logística, Faturamento, etc.

Foco da MONITORAÇÃO INTEGRADA: AUTOMAÇÃO, CHAT BOT, RPA, STACK DE PRODUTOS 7 FERRAMENTAS, CMDB, DASHBOADS em real tima, VISÕES.

Personas que conseguem resultados diretos e imediatos com a implementação da metodologia de MONITORAÇÃO INTEGRADA: CEO, CIO, Diretores, Coordenadores e Supervisores e DPO, dentre outros.

Aqui apresentamos como a MONITORAÇÃO INTEGRADA agrega valor na prestação dos Serviços de Firewall As a Service / Firewall As a Service.

Apresentação da Empresa - Jan/2014

A GVTech é uma empresa gaucha criada em Junho/2012. Trabalho com soluções em segurança da informação e produtos Microsoft, além de consultoria e suporte.

Estamos localizados em São Leopoldo a 40 KM da capital Porto Alegre.

Apresentação Corporativa Secure IT - Agosto 2014

Apresentação Corporativa Secure IT

- Histórico

- Valores

- Portfólio

- Serviços

- Contatos

#Potencialize

Recomendados

FIREWALL | FIREWALL AS A SERVICE | MONITORAÇÃO INTEGRADA

A metodologia nomeada como MONITORAÇÃO INTEGRADA contrapõe ao modus operandus convencional de monitoração, onde os esforços de INVESTIMENTOS (CAPEX) e os CUSTOS OPERACIONAIS (OPEX) no dia-a-dia são direcionados a FERRAMENTAS, e agora em moda o STACK DE FERRAMENTAS , que um todo representam no máximo 20% do total, relavando-se a segundo plano PROCESSOS (representam até 40% do total) e PESSOAS (representam até 40% do total).

O VALOR AGREGADO da MONITORAÇÃO INTEGRADA é MATERIALIZAR AUTOMATICAMENTE todas as ATIVIDADES OPERACIONAIS relacionadas à MONITORAÇÃO, AUTOMAÇÃO, OPERAÇÃO e CADÊNCIA OPERACIONAIS, SUPORTE TÉCNICO e MELHORIA CONTÍNUA; Gerência de Incidentes, Problemas e Mudanças; Suporte Técnico e Operacional; Gerência de Requisições; Gerência de Projetos; Melhoria Contínua e Automação, relacionadas a todas as áreas corporativas e verticais de atuação como: Infraestrutura de TI, Infraestrutura Predial e Facitily, Aplicações, RH, Financeiro, Logística, Faturamento, etc.

Foco da MONITORAÇÃO INTEGRADA: AUTOMAÇÃO, CHAT BOT, RPA, STACK DE PRODUTOS 7 FERRAMENTAS, CMDB, DASHBOADS em real tima, VISÕES.

Personas que conseguem resultados diretos e imediatos com a implementação da metodologia de MONITORAÇÃO INTEGRADA: CEO, CIO, Diretores, Coordenadores e Supervisores e DPO, dentre outros.

Aqui apresentamos como a MONITORAÇÃO INTEGRADA agrega valor na prestação dos Serviços de Firewall As a Service / Firewall As a Service.

Apresentação da Empresa - Jan/2014

A GVTech é uma empresa gaucha criada em Junho/2012. Trabalho com soluções em segurança da informação e produtos Microsoft, além de consultoria e suporte.

Estamos localizados em São Leopoldo a 40 KM da capital Porto Alegre.

Apresentação Corporativa Secure IT - Agosto 2014

Apresentação Corporativa Secure IT

- Histórico

- Valores

- Portfólio

- Serviços

- Contatos

#Potencialize

MONITORAÇÃO INTEGRADA - SOLUÇÃO DE FIREWALL - VALOR AGREGADO

Apresentação do Valor Agregado da aplicação da Metodologia de MONITORAÇÃO INTEGRADA dentro contexto do Gerenciamento de Serviços de Firewall, contratação da Solução de FIREWALL COMO SERVIÇO.

Apresentação da Empresa - DeServ/GVTech

Apresentação da empresa DeServ/GVTech, com matriz em São Leopoldo - RS e filiam em São Paulo - SP.

A DeServ/GVTech poderá atender você e sua empresa em toda parte de segurança de dados (Firewall, proxy, VPN, antivírus, criptografia, backup), locação, financiamento e leasing de equipamentos (notebook, computador, servidor, nobreak, impressora, celular e toda a linha de hardware) e Software (Microsoft e Linux) e Gerenciamento de Servidores, além disso a parte de Suporte e Consultoria continua com a qualidade que você já conhece e ganhará mais pessoas qualificadas a prestar um suporte de qualidade.

INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

Be Aware Webinar - INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

1 CASOS REAIS E ESTATÍSTICAS

2 A CULTURA DA NUVEM E SEUS RISCOS

3 COMO O SYMANTEC DLP PODE AJUDAR

Desafios de trabalhar com Cloud Computing: Do zero ao um

Com o surgimento de novas tendências na computação, o Cloud Computing surge como um novo paradigma na implantação de aplicações que os recursos são disponibilizados através de rede.

Na palestra serão abordados tópicos sobre os conceitos base de Cloud Computing e os desafios em utilizar e mensurar esses ambientes.

5 motivos para atualizar sua rede

Se você está dependendo de hardware antigo para fazer a inovação, é hora de mudar!

Webinar be aware - como proteger sua informação no desaparecimento do perímetro

Desafios de segurança com o desaparecimento do Perímetro

Saiba como a Symantec pode te ajudar a proteger a informação nesse cenário.

Soluções de TI eTelecomunicações

Tenha melhores Soluções de T.I e Telecomunicações para sua empresa, Nossos projetos tem como principal objetivo auxiliar nossos cliente com melhor Suporte Técnico e Comercial, agregando qualidade Tecnica , custo e benefício, através de Solução de Dados, voz e T.I

Mvp show cast - Defesa em profundidade: Veja como as tecnologias microsoft po...

Rodrigo Immaginario

CISSP

MVP Security

http://rodrigoi.org.br

Data center seguro

Como ter a mesma política de segurança para máquinas físicas e virtuais?

Como provisionar redes de forma automática com segurança?

Como ter visibilidade sobre o tráfego de aplicações?

Case Study Keytime Systems

A KEYTIME SYSTEMS ELEGEU O BEANYWHERE SUPPORT EXPRESS COMO SOLUÇÃO DE SUPORTE REMOTO

Por que utilizar computação em Nuvem?

Soluções de gerenciamento de força de trabalho móvel baseadas em nuvem podem trazer a agilidade necessária para alcançar uma grande experiência para seus clientes.

A nuvem torna mais fácil a comunicação em tempo real com seus técnicos de campo, reduz o risco envolvido com a tentativa de novas aplicações e tecnologias e acelera a maneira de oferecer novos serviços aos seus clientes.

SML e-Content

Solution by Enterprise Content Management and Business Process Management on concept of cloud computing - SaaS.

5 formas de simplificar as operações e economizar seu orçamento

Até 2018, as redes serão 288 vezes mais complexas

do que eram dez anos atrás.

Azure Fundamentals (Intensivão Azure)

Workshop sore Azure realizado na FTC - Faculdade de Tecnologia e Ciência de São Paulo.

Nesse workshop foram abordados os conceitos do Cloud (SaaS,PaaS e IaaS) e também como criar um e publicar um site no Azure, como criar um banco de dados Azure Sql e máquinas virtuais

Solução de erp na nuvem controle e eficiência sempre em mãos

Um roteiro com as principais observações de como implantar, migrar e disponibilizar o ERP Odoo em cloud. Mais informações entre em contato com a Trye - www.trye.com.br

Mais conteúdo relacionado

Mais procurados

MONITORAÇÃO INTEGRADA - SOLUÇÃO DE FIREWALL - VALOR AGREGADO

Apresentação do Valor Agregado da aplicação da Metodologia de MONITORAÇÃO INTEGRADA dentro contexto do Gerenciamento de Serviços de Firewall, contratação da Solução de FIREWALL COMO SERVIÇO.

Apresentação da Empresa - DeServ/GVTech

Apresentação da empresa DeServ/GVTech, com matriz em São Leopoldo - RS e filiam em São Paulo - SP.

A DeServ/GVTech poderá atender você e sua empresa em toda parte de segurança de dados (Firewall, proxy, VPN, antivírus, criptografia, backup), locação, financiamento e leasing de equipamentos (notebook, computador, servidor, nobreak, impressora, celular e toda a linha de hardware) e Software (Microsoft e Linux) e Gerenciamento de Servidores, além disso a parte de Suporte e Consultoria continua com a qualidade que você já conhece e ganhará mais pessoas qualificadas a prestar um suporte de qualidade.

INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

Be Aware Webinar - INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

1 CASOS REAIS E ESTATÍSTICAS

2 A CULTURA DA NUVEM E SEUS RISCOS

3 COMO O SYMANTEC DLP PODE AJUDAR

Desafios de trabalhar com Cloud Computing: Do zero ao um

Com o surgimento de novas tendências na computação, o Cloud Computing surge como um novo paradigma na implantação de aplicações que os recursos são disponibilizados através de rede.

Na palestra serão abordados tópicos sobre os conceitos base de Cloud Computing e os desafios em utilizar e mensurar esses ambientes.

5 motivos para atualizar sua rede

Se você está dependendo de hardware antigo para fazer a inovação, é hora de mudar!

Webinar be aware - como proteger sua informação no desaparecimento do perímetro

Desafios de segurança com o desaparecimento do Perímetro

Saiba como a Symantec pode te ajudar a proteger a informação nesse cenário.

Soluções de TI eTelecomunicações

Tenha melhores Soluções de T.I e Telecomunicações para sua empresa, Nossos projetos tem como principal objetivo auxiliar nossos cliente com melhor Suporte Técnico e Comercial, agregando qualidade Tecnica , custo e benefício, através de Solução de Dados, voz e T.I

Mvp show cast - Defesa em profundidade: Veja como as tecnologias microsoft po...

Rodrigo Immaginario

CISSP

MVP Security

http://rodrigoi.org.br

Data center seguro

Como ter a mesma política de segurança para máquinas físicas e virtuais?

Como provisionar redes de forma automática com segurança?

Como ter visibilidade sobre o tráfego de aplicações?

Case Study Keytime Systems

A KEYTIME SYSTEMS ELEGEU O BEANYWHERE SUPPORT EXPRESS COMO SOLUÇÃO DE SUPORTE REMOTO

Por que utilizar computação em Nuvem?

Soluções de gerenciamento de força de trabalho móvel baseadas em nuvem podem trazer a agilidade necessária para alcançar uma grande experiência para seus clientes.

A nuvem torna mais fácil a comunicação em tempo real com seus técnicos de campo, reduz o risco envolvido com a tentativa de novas aplicações e tecnologias e acelera a maneira de oferecer novos serviços aos seus clientes.

SML e-Content

Solution by Enterprise Content Management and Business Process Management on concept of cloud computing - SaaS.

Mais procurados (18)

MONITORAÇÃO INTEGRADA - SOLUÇÃO DE FIREWALL - VALOR AGREGADO

MONITORAÇÃO INTEGRADA - SOLUÇÃO DE FIREWALL - VALOR AGREGADO

INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

INTEGRANDO O SYMANTEC DATA LOSS PREVENTION COM APLICAÇÕES NA NUVEM

Desafios de trabalhar com Cloud Computing: Do zero ao um

Desafios de trabalhar com Cloud Computing: Do zero ao um

Webinar be aware - como proteger sua informação no desaparecimento do perímetro

Webinar be aware - como proteger sua informação no desaparecimento do perímetro

Mvp show cast - Defesa em profundidade: Veja como as tecnologias microsoft po...

Mvp show cast - Defesa em profundidade: Veja como as tecnologias microsoft po...

Semelhante a 5 perguntas para ajudar você a escolher uma rede na nuvem ou no local

5 formas de simplificar as operações e economizar seu orçamento

Até 2018, as redes serão 288 vezes mais complexas

do que eram dez anos atrás.

Azure Fundamentals (Intensivão Azure)

Workshop sore Azure realizado na FTC - Faculdade de Tecnologia e Ciência de São Paulo.

Nesse workshop foram abordados os conceitos do Cloud (SaaS,PaaS e IaaS) e também como criar um e publicar um site no Azure, como criar um banco de dados Azure Sql e máquinas virtuais

Solução de erp na nuvem controle e eficiência sempre em mãos

Um roteiro com as principais observações de como implantar, migrar e disponibilizar o ERP Odoo em cloud. Mais informações entre em contato com a Trye - www.trye.com.br

NoSQL: Uma análise crítica

Slides da minha apresentação no evento 7Masters NoSQL realizado na sede do iMasters em 26/02/2014

On-premise to Cloud (o2c) - WhitePaper | yros

Neste Paper pretendemos desmistificar as opniões negativas sobre a Nuvem. Iremos explicar as Vantagens e Desvantagens, além de explicar a questões relativas a custo e riscos de segurança associados.

OnPremise to Cloud (o2c) - WhitePaper- yros

Neste Paper pretendemos desmistificar as opniões negativas sobre a Nuvem. Iremos explicar as Vantagens e Desvantagens, além de explicar a questões relativas a custo e riscos de segurança associados.

Governança de Dados em Nuvem Privada

Compartilhamento de arquivos - Governança de dados, processos de conformidade e políticas

aplicados à nuvem privada.

MIT DevOps IaC - Infra como Código

Trabalho Academico realizado para a graduação no MIT focado em IaC, como podemos utilizar a Infra como Código e DevOps.

Segurança na Nuvem da Amazon Web Services - Keynote Técnico

Segurança na Nuvem da Amazon Web Services - Keynote Técnico - AWS Cloud Experience - Security

Data Mesh: O que é e quais tecnologias facilitam sua implementação?

Watch full webinar here: https://bit.ly/3pZUrE4

Um Data Mesh é uma infraestrutura de dados descentralizada e distribuída na qual vários domínios autônomos gerenciam e expõem seus próprios dados, chamados de "produtos de dados", para o resto da organização. O data mesh tenta eliminar os gargalos gerados pela dependência de equipes de TI centralizadas, bem como garantir que os usuários com conhecimento dos dados sejam os que tomam decisões sobre sua função e significado desses dados na empresa.

Nesta sessão, Evandro Pacolla, Sales Engineer da Denodo, explica como a virtualização de dados é sua melhor aposta para implementar uma arquitetura Data Mesh ágil e eficaz.

Nesta sessão, você aprenderá:

- Como um Data Mesh não apenas permite melhor desempenho e agilidade, mas também acesso a dados de autoatendimento;

- Os requisitos de "produtos de dados" em um Data Mesh;

- Como implementar um Data Mesh simples e funcional usando a virtualização de dados;

- Por que um Data Lake não é a melhor opção para implementar um Data Mesh;

- Como a virtualização de dados permite que os domínios de um Data Mesh sejam realmente autônomos.

De zero a cem em cloud computing transformando idéias em aplicações em pouco...

De zero a cem em cloud computing transformando idéias em aplicações em pouco...Ricardo Martinelli de Oliveira

Apresentação realizada na semana da computação na USCS (Universidade de São Caetano do Sul) em 2012Semelhante a 5 perguntas para ajudar você a escolher uma rede na nuvem ou no local (20)

5 formas de simplificar as operações e economizar seu orçamento

5 formas de simplificar as operações e economizar seu orçamento

3a Web Aula - Gestão de Tecnologia da Informação.pdf

3a Web Aula - Gestão de Tecnologia da Informação.pdf

Solução de erp na nuvem controle e eficiência sempre em mãos

Solução de erp na nuvem controle e eficiência sempre em mãos

Segurança na Nuvem da Amazon Web Services - Keynote Técnico

Segurança na Nuvem da Amazon Web Services - Keynote Técnico

Data Mesh: O que é e quais tecnologias facilitam sua implementação?

Data Mesh: O que é e quais tecnologias facilitam sua implementação?

De zero a cem em cloud computing transformando idéias em aplicações em pouco...

De zero a cem em cloud computing transformando idéias em aplicações em pouco...

Mais de Cisco do Brasil

Revista Cisco Live ed 25 oficial

Revista Cisco Live, a revista mais tecnológica de todas. Fique por dentro das tendências do mundo de TI e das opiniões de profissionais de diversos setores.

Revista Cisco Live Ed 21

Como empresas investem em tecnologia e iniciam a jornada da transformação digital, com melhor atendimento ao cliente, mobilidade no espaço de trabalho, conectividade, segurança e sistemas digitais.

Revista cisco live ed 20

VAREJO – Rede Aliansce usa WiFi para estimular consumo em shoppings

SEGURANÇA – Cisco incorpora CloudLock e amplia portfólio de proteção às corporações

MERCADO – Setor de Óleo & Gás pode usar novas tecnologias para aumentar eficiência

Rio 2016 em Números - Cisco

Alguns números para que os Jogos Rio 2016 sejam os jogos mais conectados da história.

Cisco Tetration Analytics

Nova plataforma funciona como uma máquina do tempo para o data center, permitindo que as empresas possam analisar o que aconteceu, acompanhar o que está acontecendo em tempo real e mapear o que pode acontecer.

A Tetration visa atender operações críticas dos data centers, tais como o cumprimento das políticas, aplicação de análise forense e mudança para um modelo de segurança com atribuição de permissões. Por meio de monitoramento contínuo, análise e elaboração de relatórios, a plataforma Tetration Analytics oferece aos gestores de tecnologia uma compreensão mais aprofundada sobre o data center, capaz de simplificar drasticamente a confiabilidade operacional, operações do modelo de segurança “Zero Trust” e migrações de aplicativos para soluções definidas por software (SDN) e para a nuvem.

Revista Cisco Live ed 18

Em 2015, Cisco assumiu a liderança do mercado de servidores blade na America Latina, com 29,46% de market share e crescimento anual de 6,75%, segundo a IDC.

Cloud Computing: a chave para inovar durante a crise

Cloud Computing:

a chave para inovar durante a crise

Vença o jogo da rede

Às vezes, todos nós precisamos de um guia.

Algo que nos leve de onde estamos para onde queremos chegar. Nada mais justo. Se existem guias para a exploração de mundos de jogos, deveríamos também ter um guia que mostre como atingir o objetivo da transformação da rede.

Nós concordamos.

5 principais maneiras de extrair informações da sua rede

Até 2020, as informações serão usadas para reinventar, digitalizar ou eliminar 80% dos processos comerciais

da década anterior!

A transformação digital com a internet de todas as coisas

Casos de Sucesso de clientes.

Agora o termo “digital” está por toda parte – transformação digital, empresa digital e digitalização são os principais tópicos em quase todas as discussões sobre tecnologia e negócios. Embora atualmente muitos estejam definindo o que significa ser digital, poucas pessoas definiram como os mercados, as cidades e os países estão se tornando digitais.

A Cisco e os nossos parceiros têm trabalhado com clientes inovadores em todo o mundo para ajudá-los a se tornarem digitais. Estamos criando e implementando roadmaps digitais e transformações nos mercados, desde a produção até varejo e governo. Ajudamos países a transformarem a experiência dos cidadãos, bancos a reinventarem a experiência do cliente e provedores de energia a serem mais eficientes. E já estamos em ação.

Nós o convidamos a ler as histórias de empresas inovadoras que estão usando a Internet de Todas as Coisas para se tornarem digitais. Elas estão transformando a tecnologia em resultados comerciais e promovendo mudanças reais na forma como trabalhamos, vivemos, nos divertimos e aprendemos.

Relatório anual de segurança da Cisco de 2016

Criminosos e defensores desenvolvem tecnologias e táticas cada

vez mais sofisticadas. Os criminosos criam infraestruturas sólidas

de back-end, com as quais iniciam e apoiam suas campanhas.

Criminosos on-line aprimoram suas técnicas para tirar dinheiro

das vítimas e burlar a detecção, enquanto continuam roubando

dados e propriedade intelectual.

O Relatório Anual de Segurança da Cisco de 2016, que apresenta

dados de pesquisa, insights e perspectivas da Cisco Security

Research, destaca os desafios que os defensores enfrentam

para detectar e bloquear invasores que empregam um arsenal de

ferramentas variadas e em constante evolução. O relatório também

inclui a pesquisa de especialistas externos, como a Level 3 Threat

Research Labs, para esclarecer melhor as atuais tendências

de ameaças.

Analisamos atentamente os dados compilados pelos pesquisadores

da Cisco para mostrar as mudanças ao longo do tempo, fornecer

insights sobre o que esses dados significam e explicar como

os profissionais de segurança devem responder às ameaças.

Brasil: O investimento proativo em segurança pode evitar perdas e sustentar o...

O crime digital no Brasil aumentou 197% em um único ano, de 2013 a 2014.1 Em resposta, as empresas brasileiras precisam mudar a abordagem à segurança de TI e considerá-la uma prioridade tão alta quanto a segurança física. É necessário pensar de modo mais estratégico a respeito da segurança, o que inclui vê-la como um facilitador do crescimento empresarial.

Benefícios comerciais da adoção da nuvem

A adoção da nuvem está aumentando, porém, relativamente

poucas empresas desenvolveram estratégias de nuvem.

Atingir níveis mais elevados de adoção da nuvem permite que as empresas melhorem concretamente a alocação estratégica de orçamentos de TI, reduzam os custos e o tempo para provisionar serviços de TI, aumentem a receita e a capacidade de atender aos SLAs.

A adoção da nuvem privada é maior do que a da nuvem pública. Além disso, os clientes que adotaram a nuvem privada/OpenStack têm mais propensão a esperar resultados empresariais melhores.

Mais de Cisco do Brasil (20)

Brazilian Scenario - Trends and Challenges to keep IT investments

Brazilian Scenario - Trends and Challenges to keep IT investments

Cloud Computing: a chave para inovar durante a crise

Cloud Computing: a chave para inovar durante a crise

5 principais maneiras de extrair informações da sua rede

5 principais maneiras de extrair informações da sua rede

A transformação digital com a internet de todas as coisas

A transformação digital com a internet de todas as coisas

Brasil: O investimento proativo em segurança pode evitar perdas e sustentar o...

Brasil: O investimento proativo em segurança pode evitar perdas e sustentar o...

5 perguntas para ajudar você a escolher uma rede na nuvem ou no local

- 1. Recursos adicionais Cinco formas de simplificar as operações e economizar seu orçamento Veja como sua rede pode ser uma fonte de inovação. 1. Prashanth Shenoy, “Cloud-Managed IT: The Demystification of Cisco Meraki”, Cisco Blogs, 9 de fevereiro de 2015. 5 4 3 O que é mais importante para você? No local • Recursos avançados • Implantações de serviços dinâmicas • Maior visibilidade com análise em tempo real Gerenciada na nuvem • Facilidade de uso • Segurança e confiabilidade • Visibilidade total e imediata da rede Você está pronto para criar uma rede para o futuro? Independentemente de você optar por uma solução no local, gerenciada na nuvem ou híbrida, com a Cisco, é possível criar a solução de rede ideal para a sua estratégia de aplicações, os recursos da equipe de TI e os requisitos dos seus negócios. “O Cisco Meraki é tão fácil de gerenciar que você não precisa de treinamento técnico aprofundado. Um treinamento de duas horas foi suficiente. Configurar o dispositivo é tão fácil quanto montar peças de LEGO.” — Uwe Fabian, diretor de TI da SternPartner GmbH Co. KG. Como você oferece suporte para dispositivos móveis? Como você compra soluções de TI? As redes no local podem ser ótimas quando você precisa de recursos avançados, enquanto as redes gerenciadas na nuvem oferecem configuração rápida e visibilidade. Se você prefere definir o orçamento de cada projeto de forma independente com base em um modelo de CapEx, opte por uma implantação no local. Se sua preferência for pagar por licenças e serviços ao longo do tempo em um modelo de assinatura renovável ou de uma abordagem baseada em despesas operacionais, o gerenciamento na nuvem é a melhor opção. No local • Armazenamento em cache inteligente • Técnicas de otimização • Implantações personalizadas Gerenciada na nuvem • Instalação rápida • Visibilidade em toda a rede • Gerenciamento simples Fato pouco conhecido Penn Mutual implanta a arquitetura no local da Cisco na sede da empresa e a rede gerenciada na nuvem Cisco Meraki nas filiais, reduzindo os custos operacionais em 40%.1 2 Você tem suporte de TI local na maioria das instalações ou está com dificuldade para distribuir a equipe? No local: se sua equipe de TI é composta por especialistas técnicos que preferem uma rede que possa ser personalizada de acordo com as necessidades, considere a possibilidade de adotar uma solução no local. Gerenciada na nuvem: se sua equipe de TI for pequena ou estiver sobrecarregada e buscando simplificar as implantações, considere a possibilidade de adotar uma abordagem gerenciada na nuvem. Abordagem híbrida: se sua equipe de TI for composta por especialistas que precisam oferecer suporte a filiais remotamente, talvez você prefira um modelo híbrido para gerenciar o escritório central de forma detalhada, mantendo a visibilidade e o controle de filiais baseadas na nuvem. Você sabia? Uma abordagem híbrida pode oferecer o melhor dessas duas opções. Uma guia para decidir o melhor para sua empresa 1 Onde vão residir suas aplicações? Se você não quiser migrar as aplicações para a nuvem nos próximos 3 ou 5 anos ou tiver restrições devido a diretrizes de segurança e privacidade, uma solução no local talvez seja a melhor alternativa. Por outro lado, se você deseja simplificar e centralizar o gerenciamento da rede, estiverpronto para migrar aplicações para a nuvem ou já tiver configurado serviços na nuvem, talvez a solução baseada na nuvem Cisco® Meraki® seja a opção ideal. Cinco perguntas para ajudar você a escolher entre uma rede na nuvem ou no local Saiba mais © 2015 Cisco e/ou suas afiliadas. Todos os direitos reservados. Cisco, o logotipo da Cisco e Meraki são marcas comerciais ou marcas comerciais registradas da Cisco e/ou de suas afiliadas nos EUA e em outros países. Para ver uma lista de marcas comerciais da Cisco, acesse: www.cisco.com/go/trademarks. As marcas de terceiros citadas pertencem a seus respectivos detentores. O uso do termo “parceiro” não implica uma relação de sociedade entre a Cisco e qualquer outra empresa. (1509R)