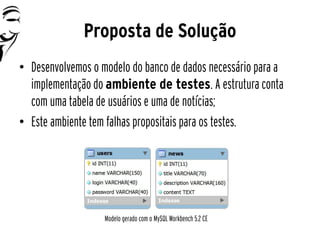

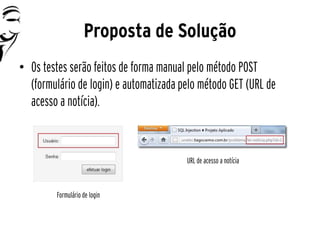

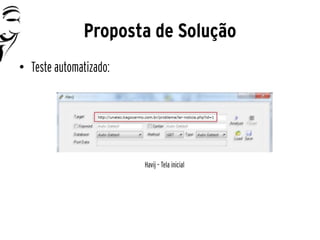

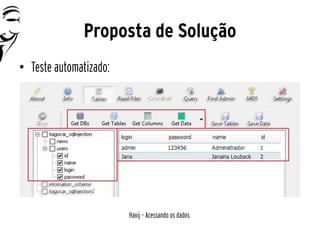

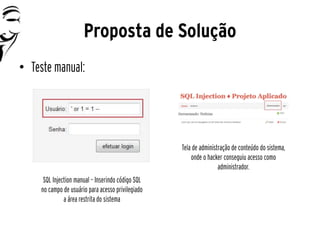

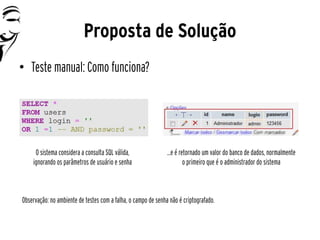

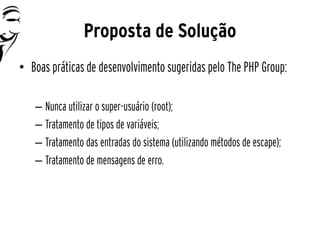

O documento apresenta um estudo sobre a mitigação de ataques de SQL Injection em aplicações web, destacando a crescente vulnerabilidade dos sistemas e propondo soluções para reduzir os riscos associados. Os objetivos incluem o desenvolvimento de um ambiente de testes para identificar falhas e a divulgação de boas práticas para desenvolvedores. A metodologia envolve pesquisa e uso de ferramentas específicas, culminando em recomendações para segurança da informação frente a ataques.