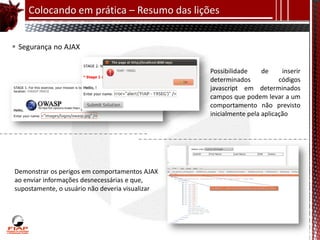

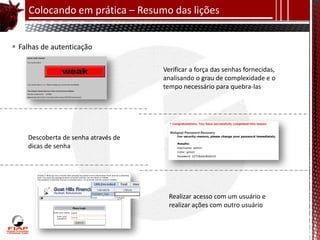

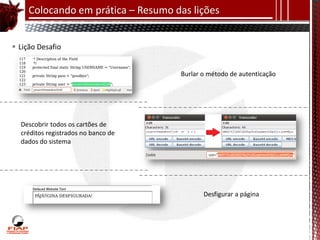

O documento discute a crescente necessidade de segurança da informação, indicando que não é mais uma preocupação exclusiva de grandes empresas, mas sim uma questão relevante para médias e pequenas organizações. Utilizando a ferramenta WebGoat, o texto apresenta lições sobre vulnerabilidades e boas práticas em segurança de aplicações web. O objetivo é educar desenvolvedores e testadores em como identificar e corrigir falhas de segurança, enfatizando a importância de um uso ético e responsável do conhecimento adquirido.

![Bibliografia

APACHE SOFTWARE FOUNDATION. Apache Tomcat. [S.l.]: Apache Software

Foundation, 2013. Disponível em: <http://tomcat.apache.org/>. Acesso em: 14 de

março de 2013.

HEWITT, J; ODVARKO, J.; CAMPBELL, R. Firebug. [S.l.]: Add-ons for Firefox, 2013.

Disponível em: <https://addons.mozilla.org/pt-br/firefox/addon/firebug/>. Acesso

em: 14 de março de 2013.

JUDSON, A. Tamper Data. [S.l.]: Add-ons for Firefox, 2010. Disponível em:

<https://addons.mozilla.org/pt-br/firefox/addon/tamper-data/>. Acesso em: 14 de

março de 2013.

MAYHEW, B.; WILLIAMS, J.. OWASP WebGoat, versão 5.4. [S.l.]: 2012. Aplicação web.

OWASP. About OWASP. [S.l.]: Open Web Application Security Project Foundation,

2013a. Disponível em: <https://www.owasp.org/index.php/About_OWASP>. Acesso

em: 6 de fevereiro de 2013.](https://image.slidesharecdn.com/apresentao-webgoatv1-1-1-130317141915-phpapp02/85/WebGoat-Project-Apresentacao-21-320.jpg)

![Bibliografia

OWASP. WebGoat Project. [S.l.]: Open Web Application Security Project Foundation,

2013b. Disponível em:

<https://www.owasp.org/index.php/OWASP_WebGoat_Project>. Acesso em: 6 de

fevereiro de 2013.

OWASP. WebScarab Project. [S.l.]: Open Web Application Security Project Foundation,

2013c. Disponível em:

<https://www.owasp.org/index.php/Category:OWASP_WebScarab_Project>. Acesso

em: 14 de março de 2013.

OXFORD. 2 ed. Pocket Oxford American Dictionary. New York: Oxford University Press,

2008.

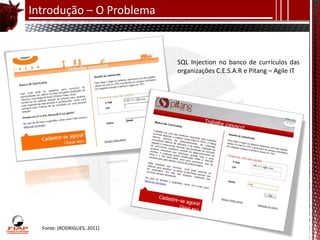

RODRIGUES, M.. OWASP Top 10 + Java EE. [S.l.]: OWASP Paraíba, 2011. Disponível em:

<https://www.owasp.org/images/7/7a/Magno_Logan_AppSec_Latam_2011_-

_OWASP_Top_10_%2B_JavaEE.pdf>. Acesso em: 17 de fevereiro de 2013.](https://image.slidesharecdn.com/apresentao-webgoatv1-1-1-130317141915-phpapp02/85/WebGoat-Project-Apresentacao-22-320.jpg)