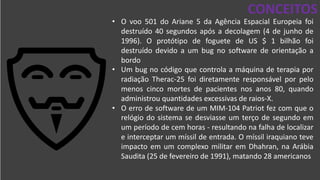

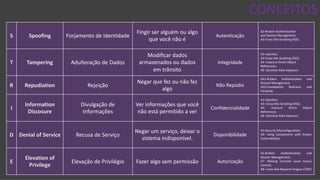

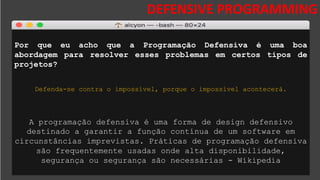

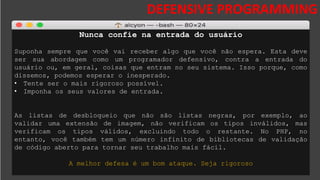

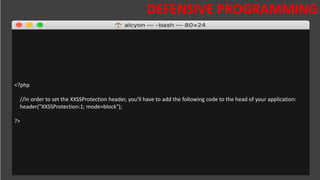

Este documento discute programação defensiva e como escrever código seguro. Ele explica por que a segurança do software é importante, conceitos como spoofing e negação de serviço, e técnicas como validação de entrada de usuário, uso de abstrações de banco de dados e frameworks, escrita de testes e configuração de headers de segurança.

![DESAFIOS DA SEGURANÇA DA

INFORMAÇÃO

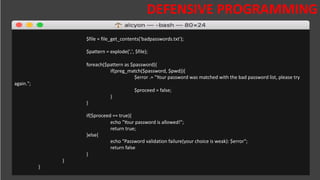

DEFENSIVE PROGRAMMING

<?php

class passwordPolicy{

public function createPassword($pwd){

$proceed = true;

//Recommended to use a small phrase instead of a password:

if(strlen($pwd) < 8 ){

$error .= "Password too short!";

$proceed = false;

}

$pattern = array("/[09]+/","/[az]+/","/[AZ]+/","/W+/");

/*

The password should include at least one number, a small letter, a CAPS,

and a special character as defined in the patterns array:

*/

foreach($pattern as $value){

if(!preg_match($value, $pwd)){

$error .= "Password incomplete";

$proceed = false;

}

}](https://image.slidesharecdn.com/defensiveprogramming-190829132651/85/Defensive-Programming-by-Alcyon-Junior-23-320.jpg)