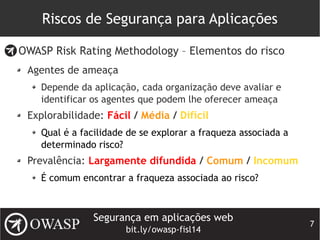

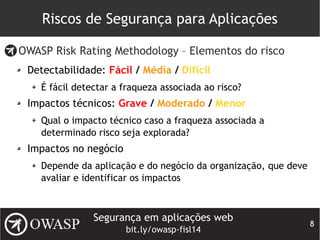

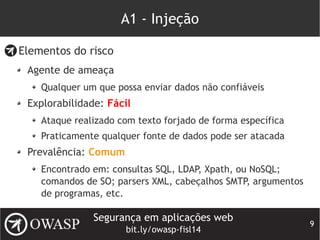

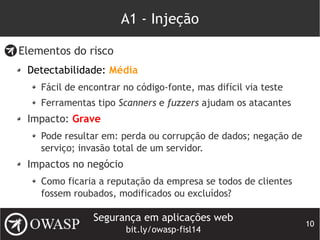

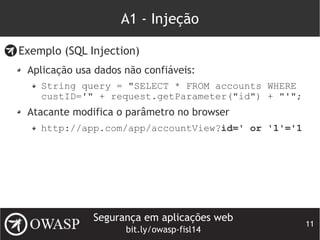

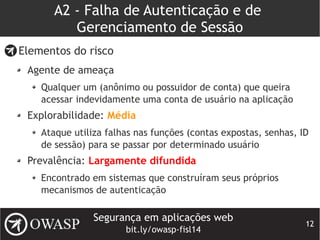

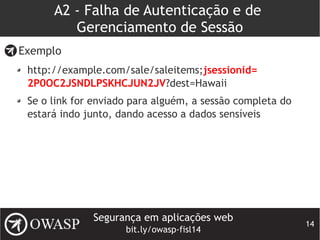

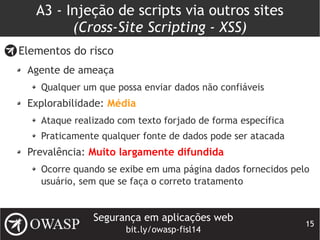

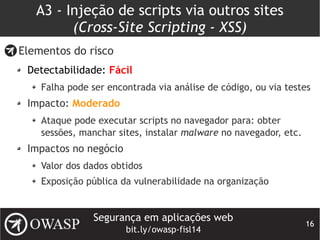

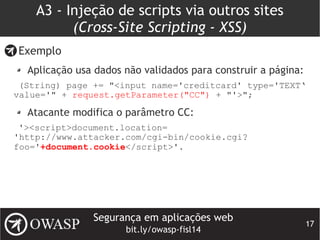

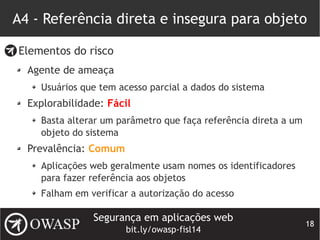

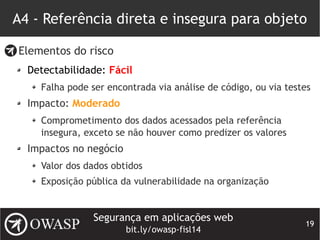

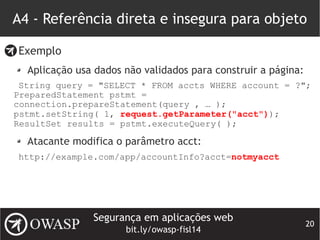

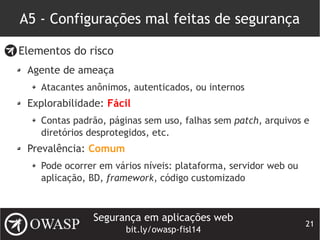

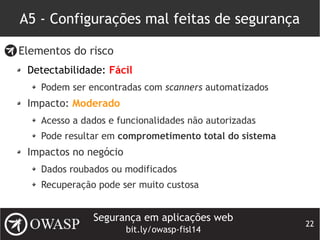

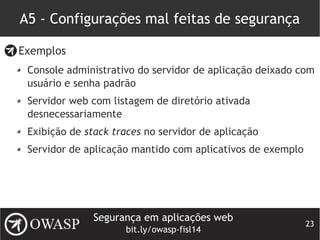

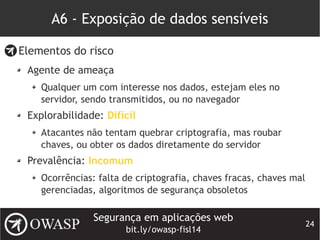

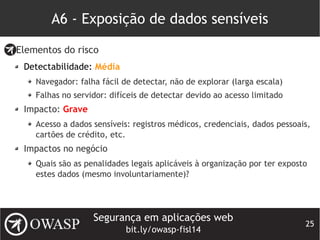

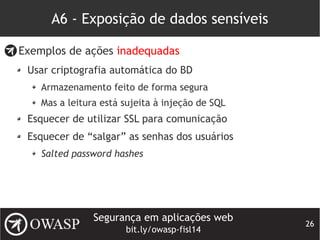

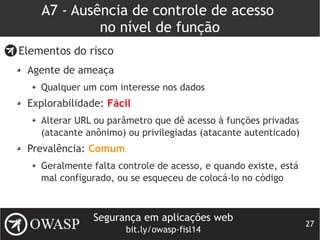

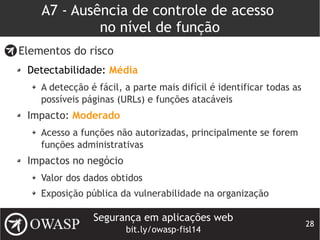

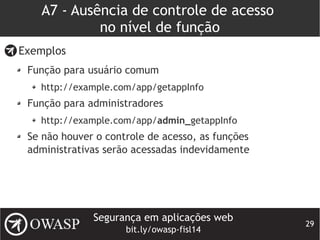

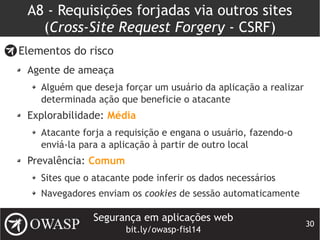

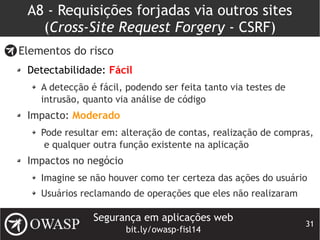

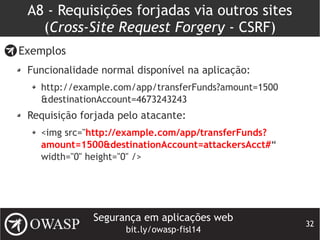

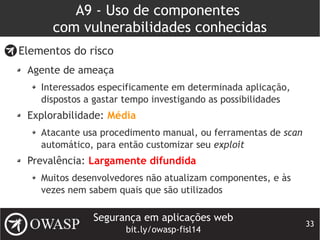

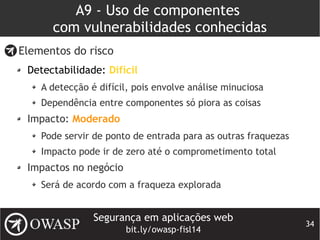

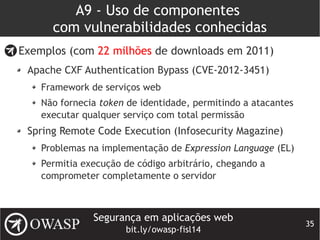

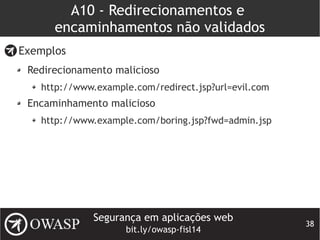

O documento discute os dez riscos de segurança mais críticos em aplicações web segundo o Projeto Top 10 da OWASP. Ele explica cada risco, incluindo seus elementos como agentes de ameaça, explorabilidade, prevalência, detectabilidade e impactos. Os riscos incluem injeção, falhas de autenticação, cross-site scripting, referências diretas a objetos, configurações inseguras e exposição de dados.