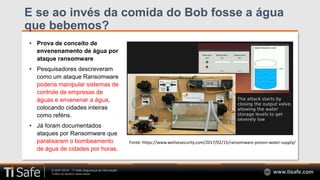

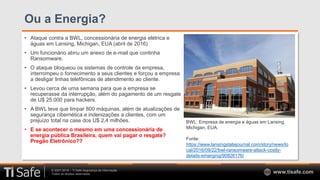

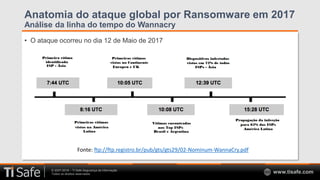

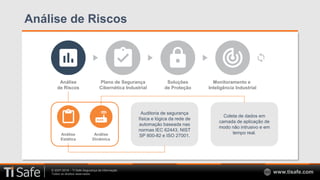

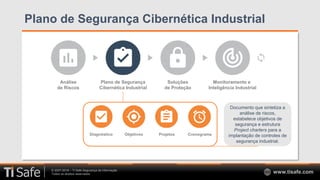

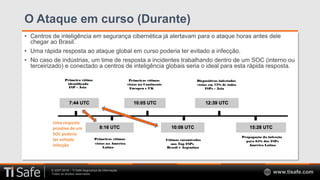

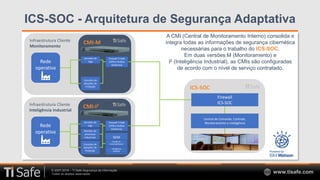

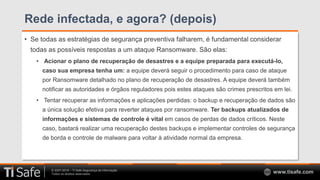

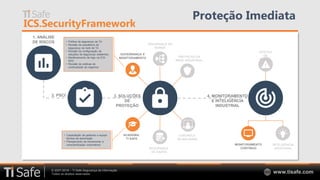

O documento discute medidas de proteção contra ataques cibernéticos como ransomware em redes de automação industrial. Apresenta estudos de caso de ataques que comprometeram infraestruturas críticas e discute a importância de implementar defesas em camadas antes de um ataque, ter capacidade de resposta rápida durante um ataque e planos de recuperação para depois. Também descreve o modelo de serviço de segurança cibernética industrial ICS-SOC da TI Safe.