Este documento fornece um resumo do livro-texto sobre Redes Locais.

[1] O livro-texto apresenta os conceitos básicos de redes locais e a história do surgimento da tecnologia Ethernet.

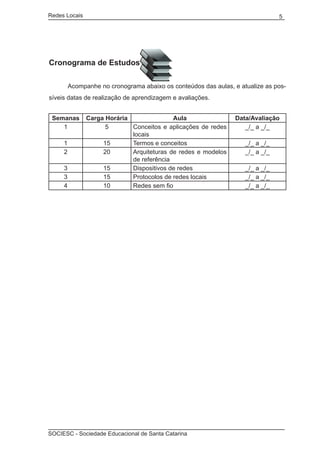

[2] É dividido em 6 aulas que cobrem tópicos como arquiteturas de redes, dispositivos, protocolos e redes sem fio.

[3] Inclui também um cronograma de estudos e objetivos de aprendizagem para cada aula.

![Redes Locais 47

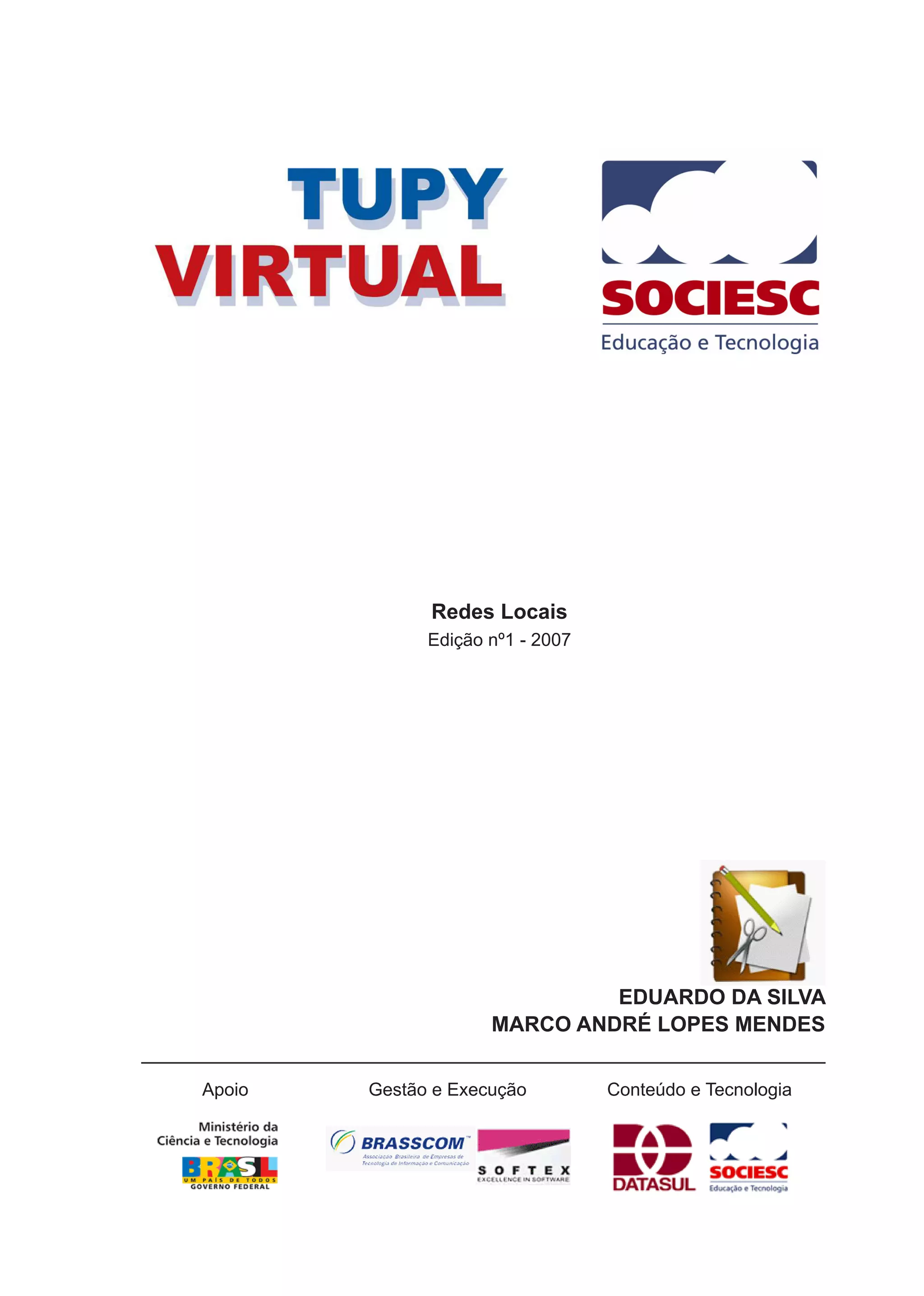

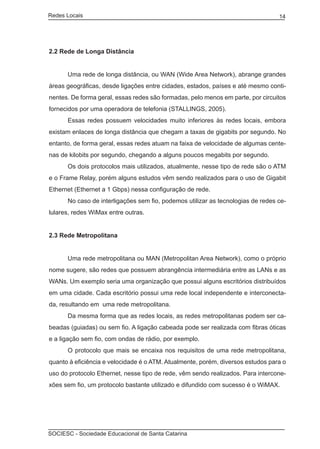

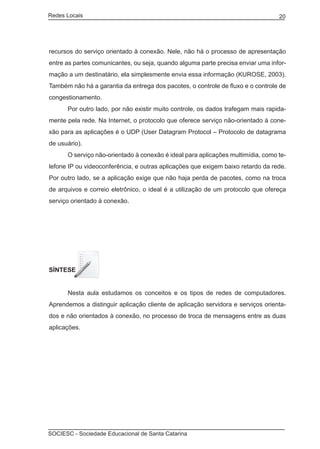

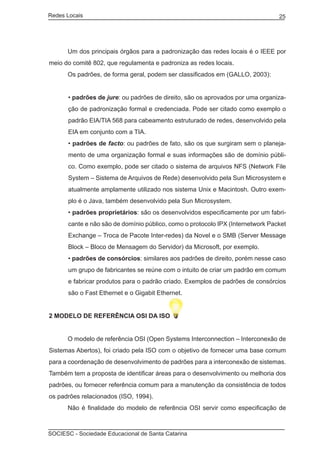

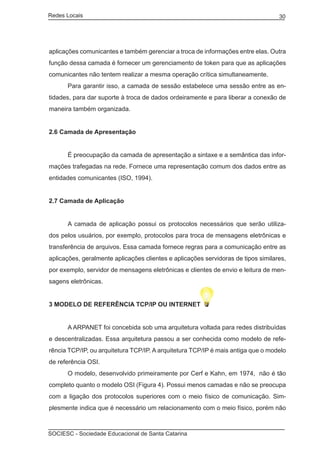

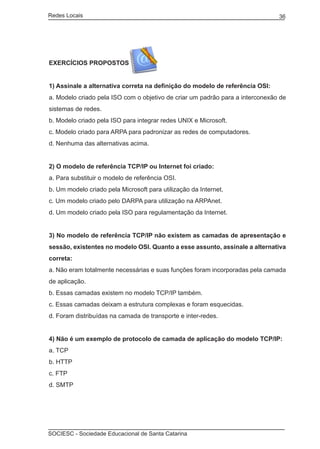

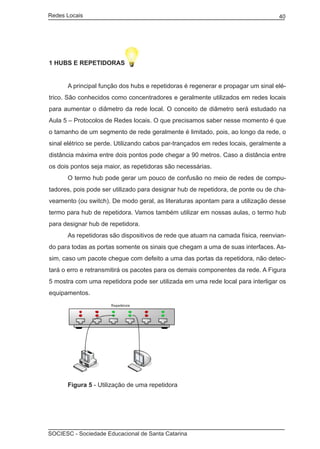

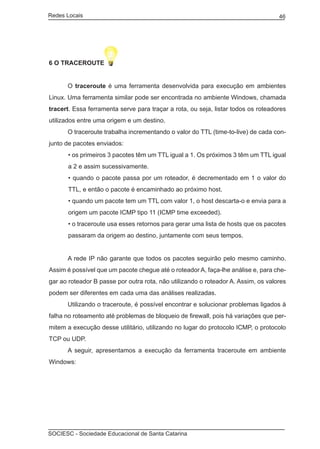

> tracert www.terra.com.br

Rastreando a rota para www.terra.com.br [200.176.3.142]

com no máximo 30 saltos:

1 <1 ms <1 ms <1 ms 10.0.255.254

2 <1 ms <1 ms <1 ms 10.0.255.252

3 1 ms <1 ms <1 ms 200.135.238.254

4 5 ms 4 ms 8 ms rct2gw-Sociesc.bb.rct-sc.br [200.135.61.29]

5 8 ms 7 ms 6 ms rct7200-rct7500.rct-sc.br [200.135.12.30]

6 123 ms * 6 ms 200.180.17.89

7 25 ms 19 ms 21 ms 200.180.143.234

8 21 ms 22 ms 20 ms terra-v-102-dsw2-poa.tc.terra.com.br

[200.176.0.129]

9 20 ms 21 ms 22 ms www.terra.com.br [200.176.3.142]

Rastreamento concluído.

Nesse exemplo de execução no Windows, foi realizado um traceroute direta-

mente para o servidor www.terra.com.br. Podemos perceber que foram percorridos

8 roteadores da origem ao destino. O nono é o próprio servidor do Terra.

No sexto roteador, o 200.180.17.89, aconteceu uma perda de pacotes. Pode-

mos perceber que aconteceu um pico no atraso dos pacotes, 123 ms de atraso. Nas

demais execuções o atraso foi normal.

Também podemos perceber que, de forma geral, do sexto para o sétimo rotea-

dor aconteceu um salto no tempo de atraso. Saiu de cerca de 6 ms para algo em torno

de 20 ms.

Caso estivéssemos fazendo uma verificação de rotas para o outro continente,

iríamos perceber claramente um aumento no atraso dos pacotes na ligação entre os

roteadores intercontinentais.

Os roteadores também usam a técnica store-and-forward para transmitirem os

dados e realizam verificação de integridade dos pacotes, além de escolher a melhor

rota a seguir.

CONCLUSÃO

Pudemos perceber nesta aula que cada um dos dispositivos estudados pos-

sui importância e uso nas redes de computadores. Dificilmente teremos que fazer a

escolha entre qual dispositivo utilizar. Somente no caso das repetidoras e switches é

que podem existir dúvidas de quais dispositivos utilizar, porém atualmente os switches

SOCIESC - Sociedade Educacional de Santa Catarina](https://image.slidesharecdn.com/apostilaredeslocaisdecomputadores-120929235818-phpapp02/85/Apostila-redes-locais-de-computadores-47-320.jpg)