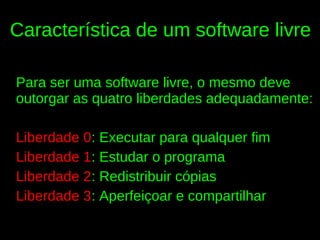

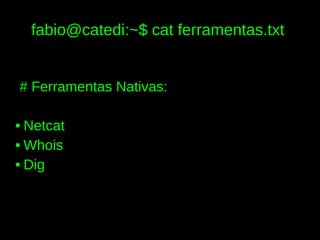

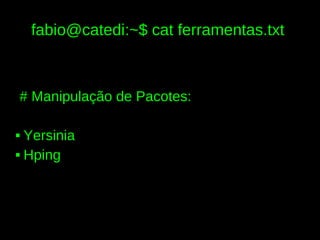

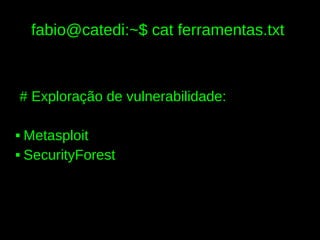

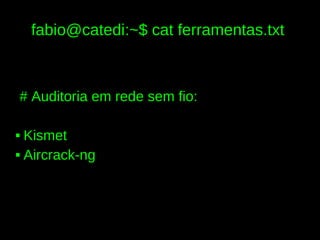

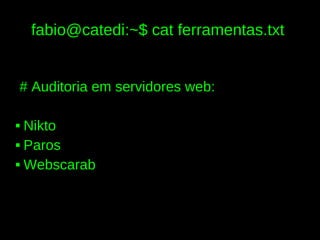

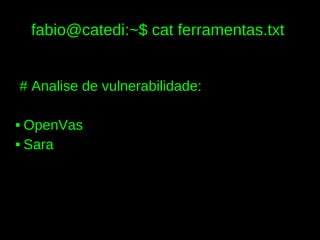

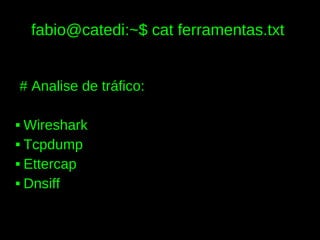

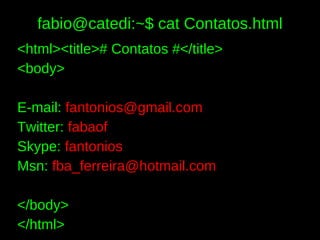

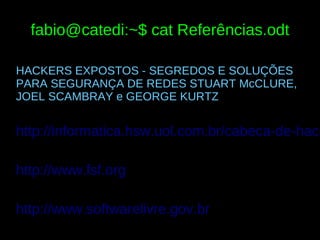

O documento fornece informações sobre Fábio Antonio Ferreira, incluindo suas profissões de Administrador de Redes Senior e Professor Graduado. Também discute tópicos relacionados a hackers e software livre, fornecendo definições e exemplos de ferramentas usadas por hackers.