Virtualização

•

0 gostou•246 visualizações

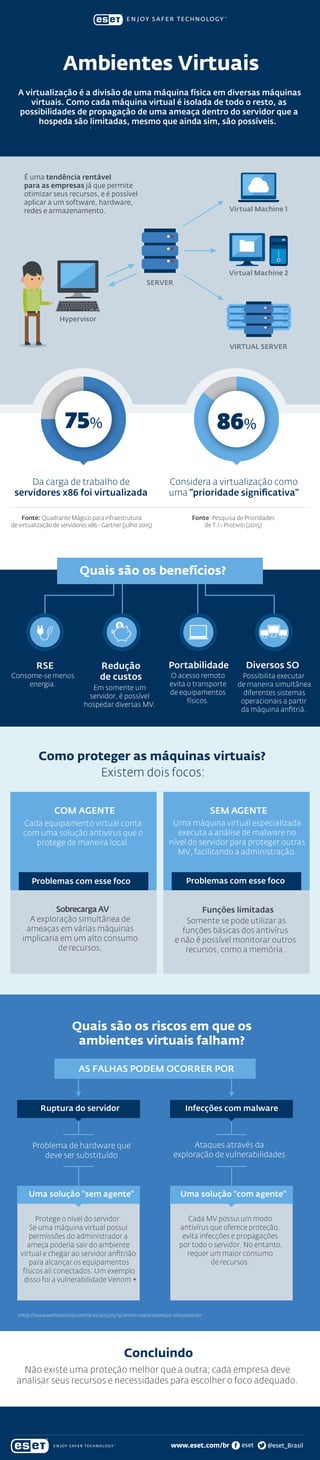

A virtualização é a divisão de uma máquina física em várias máquinas virtuais. Como cada máquina virtual é isolada do resto, as possibilidades de propagação de uma ameaça dentro do servidor que as hospeda são limitadas, embora existam.

Denunciar

Compartilhar

Denunciar

Compartilhar

Baixar para ler offline

Recomendados

Virtualização de servidores

A virtualização de servidores permite rodar vários sistemas operacionais em um único servidor, trazendo benefícios como economia de espaço, facilidade de backups e manutenção simplificada, mas também desafios como maior consumo de memória RAM e dificuldade de acesso direto ao hardware.

Virtualização - O Futuro é na NUVEM

Virtualização: O Futuro é na NUVEM resume a história e os benefícios da virtualização. Apresenta os principais tipos de virtualização como desktops, servidores e storages. Detalha as principais soluções de virtualização da VMware, Microsoft e Citrix.

Virtualizacao

O documento discute os conceitos fundamentais de virtualização, incluindo: (1) A virtualização permite compartilhar recursos de hardware entre múltiplas máquinas virtuais; (2) Existem dois principais tipos de virtualização - máquina virtual de processo e monitor de máquinas virtuais; (3) Fabricantes como AMD e Intel desenvolveram extensões de hardware para melhorar o desempenho da virtualização.

Virtualização

O documento discute os conceitos de virtualização, máquinas virtuais e seus benefícios. A virtualização oferece uma camada de abstração dos recursos reais de hardware e permite executar múltiplos sistemas operacionais simultaneamente. Isso proporciona recursos como reaproveitamento de recursos, portabilidade e segurança.

Explicação Virtualização Guilherme Lima

O documento apresenta uma palestra sobre virtualização, abordando seu histórico, tipos de virtualização como hardware e rede, e principais produtos como Hyper-V, XenServer e VMware.

Aula 1: Virtualização

O documento discute conceitos de virtualização, que permite que um único computador hospede várias máquinas virtuais, cada uma com seu próprio sistema operacional. A virtualização traz vantagens como economia de recursos e isolamento, mas também desvantagens como consumo elevado de espaço em disco e memória RAM. Aplicações comuns incluem desenvolvimento de software e testes.

Aula01

Esta aula apresenta o programa do curso sobre virtualização, introduz conceitos básicos como particionamento de recursos em máquinas virtuais e histórico da virtualização em mainframes e servidores x86. Também discute técnicas de virtualização como completa, paravirtualização e assistida por hardware, além de motivações e desafios da virtualização como aumento da utilização de recursos e consolidação de servidores.

Virtualização a Nível de Sistema Operacional e sua Proposta de Segurança

Este documento discute a segurança na virtualização de sistemas operacionais. A virtualização permite isolar aplicações e containers, aumentando a proteção contra softwares maliciosos. A virtualização também facilita a recuperação em caso de falhas, permitindo reiniciar containers de forma segura. Embora a virtualização traga benefícios de segurança, ainda há desafios a serem superados para um maior isolamento e tolerância a falhas.

Recomendados

Virtualização de servidores

A virtualização de servidores permite rodar vários sistemas operacionais em um único servidor, trazendo benefícios como economia de espaço, facilidade de backups e manutenção simplificada, mas também desafios como maior consumo de memória RAM e dificuldade de acesso direto ao hardware.

Virtualização - O Futuro é na NUVEM

Virtualização: O Futuro é na NUVEM resume a história e os benefícios da virtualização. Apresenta os principais tipos de virtualização como desktops, servidores e storages. Detalha as principais soluções de virtualização da VMware, Microsoft e Citrix.

Virtualizacao

O documento discute os conceitos fundamentais de virtualização, incluindo: (1) A virtualização permite compartilhar recursos de hardware entre múltiplas máquinas virtuais; (2) Existem dois principais tipos de virtualização - máquina virtual de processo e monitor de máquinas virtuais; (3) Fabricantes como AMD e Intel desenvolveram extensões de hardware para melhorar o desempenho da virtualização.

Virtualização

O documento discute os conceitos de virtualização, máquinas virtuais e seus benefícios. A virtualização oferece uma camada de abstração dos recursos reais de hardware e permite executar múltiplos sistemas operacionais simultaneamente. Isso proporciona recursos como reaproveitamento de recursos, portabilidade e segurança.

Explicação Virtualização Guilherme Lima

O documento apresenta uma palestra sobre virtualização, abordando seu histórico, tipos de virtualização como hardware e rede, e principais produtos como Hyper-V, XenServer e VMware.

Aula 1: Virtualização

O documento discute conceitos de virtualização, que permite que um único computador hospede várias máquinas virtuais, cada uma com seu próprio sistema operacional. A virtualização traz vantagens como economia de recursos e isolamento, mas também desvantagens como consumo elevado de espaço em disco e memória RAM. Aplicações comuns incluem desenvolvimento de software e testes.

Aula01

Esta aula apresenta o programa do curso sobre virtualização, introduz conceitos básicos como particionamento de recursos em máquinas virtuais e histórico da virtualização em mainframes e servidores x86. Também discute técnicas de virtualização como completa, paravirtualização e assistida por hardware, além de motivações e desafios da virtualização como aumento da utilização de recursos e consolidação de servidores.

Virtualização a Nível de Sistema Operacional e sua Proposta de Segurança

Este documento discute a segurança na virtualização de sistemas operacionais. A virtualização permite isolar aplicações e containers, aumentando a proteção contra softwares maliciosos. A virtualização também facilita a recuperação em caso de falhas, permitindo reiniciar containers de forma segura. Embora a virtualização traga benefícios de segurança, ainda há desafios a serem superados para um maior isolamento e tolerância a falhas.

Artigo

Este documento discute dois tipos de virtualização: a virtualização total, representada pelo VMWare, que fornece uma réplica completa do hardware para o sistema operacional virtual; e a paravirtualização, representada pelo Xen, onde o sistema operacional virtual é modificado para melhor desempenho. A virtualização permite a execução simultânea de múltiplos sistemas operacionais isolados em uma única máquina física através do monitor de máquina virtual (VMM).

Virtualização Teste

A virtualização permite transformar hardware em software, agrupando vários servidores físicos em uma única máquina virtual através de uma camada de software. Isso melhora a gestão e reduz custos, permitindo isolar e mover sistemas operacionais entre servidores rapidamente. A virtualização suporta diversos tipos como servidores, desktops, armazenamento, aplicações e redes.

Pres clusterpdf

1) O documento discute conceitos de clusters, virtualização e computação em nuvem, incluindo definições, aplicações e desafios de segurança.

2) É apresentada uma definição de cluster como uma coleção de sistemas computacionais interligados que trabalham de forma integrada.

3) A computação em nuvem é definida como serviços de dados oferecidos por uma infraestrutura de servidores acessíveis via internet.

Virtualização

O documento discute sobre virtualização, explicando que permite rodar múltiplos sistemas operacionais em um único hardware de forma isolada. Apresenta os benefícios da virtualização como melhor uso de recursos, isolamento e portabilidade. Demonstra o VMware como exemplo e como a virtualização quebra paradigmas ao permitir testes sem interferir na produção.

Como montar um ambiente de alta disponibilidade com o Hyper-V

O documento discute como configurar um ambiente de alta disponibilidade usando o Hyper-V. Ele explica como o failover clustering e o Hyper-V permitem mobilidade de VM e aumentam a disponibilidade. Também discute as diferenças entre host e guest clustering e como eles podem ser combinados para fornecer proteção adicional.

Cap4 v2

Este documento apresenta os conceitos fundamentais da virtualização, incluindo:

1) A virtualização permite particionar um único sistema computacional em várias máquinas virtuais isoladas.

2) Cada máquina virtual oferece um ambiente completo semelhante a uma máquina física com seu próprio sistema operacional.

3) A virtualização proporciona flexibilidade e portabilidade, permitindo a execução de vários sistemas operacionais em um único hardware.

Kaspersky Security for Virtualization (KSV): proteção para seus ambientes vir...

O documento lista soluções de segurança cibernética da Bravo Tecnologia, incluindo antivírus, firewalls, backup, arquivamento de e-mails e virtualização. Ele também discute a segurança em ambientes virtualizados e as abordagens de proteção agentless e light agent da Kaspersky para ambientes virtualizados.

Efficient protection for vdi workstations.docx

O documento discute os desafios de segurança em ambientes VDI, como o aumento da carga de software de segurança com várias máquinas virtuais em um único servidor. Ele propõe um sistema de controle de aplicativos baseado em hipervisor que pode resolver esses problemas ao fornecer uma lista branca assinada e impedir ataques mesmo em caso de vulnerabilidades no sistema operacional.

Artigo vmware

Este documento discute dois tipos de virtualização: a virtualização completa representada pelo VMWare e a paravirtualização representada pelo Xen. A virtualização permite executar múltiplos sistemas operacionais em uma única máquina física de forma isolada através de um monitor de máquinas virtuais (VMM). O documento também aborda brevemente as vantagens e desvantagens da virtualização.

O que é virtualização

Virtualização permite rodar vários sistemas operacionais em um único equipamento através de máquinas virtuais. Isso traz economia ao permitir melhor uso dos recursos dos servidores e eliminar incompatibilidades entre aplicativos e sistemas operacionais. Os principais softwares de virtualização incluem o VMware, VirtualBox, Xen e Hyper-V, cada um com suas vantagens e aplicações.

Artigo virtualização

Resumo. Este artigo tem por objetivo informar e demonstrar o que é? E como funciona a Virtualização. Demostrar os seus tipos e classificações. Salientando suas vantagens e desvantagem para empresa e dentro do ambiente computacional. E trazer alguns exemplos práticos adotados nas empresas e algumas curiosidades sobre sua utilização.

Abstract. This article aims to inform and demonstrate what is it? And how the Virtualization. Demonstrate their types and classifications. Stressing its advantages and disadvantage to company and within the computing environment. And bring some practical examples adopted in companies and some curiosities about yours use.

Virtualização: Um comparativo entre Xen e VMware

Artigo publicado nos anais do 2º Workshop Técnico-Científico de Computação (WTCC), 16 e 17 de Junho de 2011, Mossoró, RN, Brasil.

Virtualização

O documento discute os conceitos e tipos de virtualização. A virtualização permite que vários sistemas operacionais e aplicações sejam executados em máquinas virtuais em uma única plataforma física, gerenciadas por um hipervisor. O documento classifica a virtualização em três tipos principais e discute técnicas como a virtualização completa, paravirtualização e recompilação dinâmica.

Virtualização: pedra no sapato ou facilitador da segurança?

Palestra ministrada nos eventos CIO Forum no Rio de Janeiro e GRCForum em Belo Horizonte - 2008(http://www.grcforum.com.br/site/. A palestra aborda os aspectos da virtualização dificultadores e facilitadores da Segurança da Informação.

Arquitetura de Computadores e Sistemas Operacionais Etapa 08.pdf

O documento discute a tecnologia de virtualização, permitindo que múltiplas máquinas virtuais (VMs) sejam executadas em um único servidor físico. A virtualização surgiu na década de 1960 e se popularizou nos anos 2000, permitindo maior aproveitamento dos recursos de hardware. O hypervisor é a camada de software que isola as VMs e gerencia o acesso aos recursos físicos. A virtualização trouxe redução de custos de TI ao permitir a consolidação de servidores.

Introdução à Virtualização

A virtualização permite a criação de versões virtuais de sistemas operacionais, servidores, dispositivos de armazenamento e recursos de rede, permitindo maior economia e segurança ao compartilhar os recursos de hardware. Existem três tipos principais: virtualização de hardware, sistemas operacionais e linguagens de programação. A virtualização trará maior crescimento da computação em nuvem e implementação de segurança.

Aula 03 informática aplicada - virtualização

O documento discute conceitos de virtualização, como permite executar múltiplos sistemas operacionais em uma única máquina através de máquinas virtuais. Também aborda os benefícios da virtualização como melhor aproveitamento dos recursos e redução de custos, além de apresentar diferentes métodos como o VMM e assistência por hardware.

Aula sd 2008_02aspectosprojectosds

O documento discute os principais aspectos que devem ser considerados em projetos de sistemas distribuídos, incluindo heterogeneidade, flexibilidade, segurança, escalabilidade, confiabilidade, disponibilidade, concorrência, desempenho e transparência.

O que você gostaria de saber sobre Virtualização, mas não tinha para quem per...

O documento discute os desafios enfrentados pelos departamentos de TI, como a falta de escalabilidade dos servidores físicos e a alta dependência entre sistemas. A virtualização é apresentada como uma solução para racionalizar os recursos, aumentar a disponibilidade dos sistemas e reduzir custos, ao permitir a execução de múltiplas máquinas virtuais em um único servidor físico.

White Paper - Antivirus é eficiente para a proteção de redes industriais?

O documento descreve testes realizados para medir a eficácia de soluções de antivírus contra ataques de baixo e médio nível de complexidade em redes industriais. Os testes utilizaram 16 amostras de malware, incluindo arquivos gerados pelo Metasploit Framework e códigos modificados pela TI Safe. Os resultados dos testes serão usados para orientar clientes sobre qual solução de antivírus é mais adequada para proteger suas redes de automação industrial.

Órgãos governamentais na mira dos cibercriminosos

O documento descreve 5 ataques cibernéticos a órgãos públicos brasileiros entre 2019 e 2022, incluindo vazamento de dados do CNJ em 2019, bloqueio de sistemas do STJ em 2020, ransomware que criptografou arquivos do governo da Bahia em 2021, exclusão de dados do ConecteSUS em 2021, e redirecionamento dos sites do governo da Bahia em 2022.

O Ransomware no Brasil

O documento discute o aumento de ataques de ransomware no Brasil durante a pandemia, com o país tendo o maior número de detecções na América Latina. Empresas privadas e órgãos governamentais têm sido alvos frequentes, já que a perda de dados pode prejudicar negócios e serviços. Telemetria da ESET mostra que o Brasil teve um aumento de 15,1% em ataques em relação ao ano passado.

Mais conteúdo relacionado

Semelhante a Virtualização

Artigo

Este documento discute dois tipos de virtualização: a virtualização total, representada pelo VMWare, que fornece uma réplica completa do hardware para o sistema operacional virtual; e a paravirtualização, representada pelo Xen, onde o sistema operacional virtual é modificado para melhor desempenho. A virtualização permite a execução simultânea de múltiplos sistemas operacionais isolados em uma única máquina física através do monitor de máquina virtual (VMM).

Virtualização Teste

A virtualização permite transformar hardware em software, agrupando vários servidores físicos em uma única máquina virtual através de uma camada de software. Isso melhora a gestão e reduz custos, permitindo isolar e mover sistemas operacionais entre servidores rapidamente. A virtualização suporta diversos tipos como servidores, desktops, armazenamento, aplicações e redes.

Pres clusterpdf

1) O documento discute conceitos de clusters, virtualização e computação em nuvem, incluindo definições, aplicações e desafios de segurança.

2) É apresentada uma definição de cluster como uma coleção de sistemas computacionais interligados que trabalham de forma integrada.

3) A computação em nuvem é definida como serviços de dados oferecidos por uma infraestrutura de servidores acessíveis via internet.

Virtualização

O documento discute sobre virtualização, explicando que permite rodar múltiplos sistemas operacionais em um único hardware de forma isolada. Apresenta os benefícios da virtualização como melhor uso de recursos, isolamento e portabilidade. Demonstra o VMware como exemplo e como a virtualização quebra paradigmas ao permitir testes sem interferir na produção.

Como montar um ambiente de alta disponibilidade com o Hyper-V

O documento discute como configurar um ambiente de alta disponibilidade usando o Hyper-V. Ele explica como o failover clustering e o Hyper-V permitem mobilidade de VM e aumentam a disponibilidade. Também discute as diferenças entre host e guest clustering e como eles podem ser combinados para fornecer proteção adicional.

Cap4 v2

Este documento apresenta os conceitos fundamentais da virtualização, incluindo:

1) A virtualização permite particionar um único sistema computacional em várias máquinas virtuais isoladas.

2) Cada máquina virtual oferece um ambiente completo semelhante a uma máquina física com seu próprio sistema operacional.

3) A virtualização proporciona flexibilidade e portabilidade, permitindo a execução de vários sistemas operacionais em um único hardware.

Kaspersky Security for Virtualization (KSV): proteção para seus ambientes vir...

O documento lista soluções de segurança cibernética da Bravo Tecnologia, incluindo antivírus, firewalls, backup, arquivamento de e-mails e virtualização. Ele também discute a segurança em ambientes virtualizados e as abordagens de proteção agentless e light agent da Kaspersky para ambientes virtualizados.

Efficient protection for vdi workstations.docx

O documento discute os desafios de segurança em ambientes VDI, como o aumento da carga de software de segurança com várias máquinas virtuais em um único servidor. Ele propõe um sistema de controle de aplicativos baseado em hipervisor que pode resolver esses problemas ao fornecer uma lista branca assinada e impedir ataques mesmo em caso de vulnerabilidades no sistema operacional.

Artigo vmware

Este documento discute dois tipos de virtualização: a virtualização completa representada pelo VMWare e a paravirtualização representada pelo Xen. A virtualização permite executar múltiplos sistemas operacionais em uma única máquina física de forma isolada através de um monitor de máquinas virtuais (VMM). O documento também aborda brevemente as vantagens e desvantagens da virtualização.

O que é virtualização

Virtualização permite rodar vários sistemas operacionais em um único equipamento através de máquinas virtuais. Isso traz economia ao permitir melhor uso dos recursos dos servidores e eliminar incompatibilidades entre aplicativos e sistemas operacionais. Os principais softwares de virtualização incluem o VMware, VirtualBox, Xen e Hyper-V, cada um com suas vantagens e aplicações.

Artigo virtualização

Resumo. Este artigo tem por objetivo informar e demonstrar o que é? E como funciona a Virtualização. Demostrar os seus tipos e classificações. Salientando suas vantagens e desvantagem para empresa e dentro do ambiente computacional. E trazer alguns exemplos práticos adotados nas empresas e algumas curiosidades sobre sua utilização.

Abstract. This article aims to inform and demonstrate what is it? And how the Virtualization. Demonstrate their types and classifications. Stressing its advantages and disadvantage to company and within the computing environment. And bring some practical examples adopted in companies and some curiosities about yours use.

Virtualização: Um comparativo entre Xen e VMware

Artigo publicado nos anais do 2º Workshop Técnico-Científico de Computação (WTCC), 16 e 17 de Junho de 2011, Mossoró, RN, Brasil.

Virtualização

O documento discute os conceitos e tipos de virtualização. A virtualização permite que vários sistemas operacionais e aplicações sejam executados em máquinas virtuais em uma única plataforma física, gerenciadas por um hipervisor. O documento classifica a virtualização em três tipos principais e discute técnicas como a virtualização completa, paravirtualização e recompilação dinâmica.

Virtualização: pedra no sapato ou facilitador da segurança?

Palestra ministrada nos eventos CIO Forum no Rio de Janeiro e GRCForum em Belo Horizonte - 2008(http://www.grcforum.com.br/site/. A palestra aborda os aspectos da virtualização dificultadores e facilitadores da Segurança da Informação.

Arquitetura de Computadores e Sistemas Operacionais Etapa 08.pdf

O documento discute a tecnologia de virtualização, permitindo que múltiplas máquinas virtuais (VMs) sejam executadas em um único servidor físico. A virtualização surgiu na década de 1960 e se popularizou nos anos 2000, permitindo maior aproveitamento dos recursos de hardware. O hypervisor é a camada de software que isola as VMs e gerencia o acesso aos recursos físicos. A virtualização trouxe redução de custos de TI ao permitir a consolidação de servidores.

Introdução à Virtualização

A virtualização permite a criação de versões virtuais de sistemas operacionais, servidores, dispositivos de armazenamento e recursos de rede, permitindo maior economia e segurança ao compartilhar os recursos de hardware. Existem três tipos principais: virtualização de hardware, sistemas operacionais e linguagens de programação. A virtualização trará maior crescimento da computação em nuvem e implementação de segurança.

Aula 03 informática aplicada - virtualização

O documento discute conceitos de virtualização, como permite executar múltiplos sistemas operacionais em uma única máquina através de máquinas virtuais. Também aborda os benefícios da virtualização como melhor aproveitamento dos recursos e redução de custos, além de apresentar diferentes métodos como o VMM e assistência por hardware.

Aula sd 2008_02aspectosprojectosds

O documento discute os principais aspectos que devem ser considerados em projetos de sistemas distribuídos, incluindo heterogeneidade, flexibilidade, segurança, escalabilidade, confiabilidade, disponibilidade, concorrência, desempenho e transparência.

O que você gostaria de saber sobre Virtualização, mas não tinha para quem per...

O documento discute os desafios enfrentados pelos departamentos de TI, como a falta de escalabilidade dos servidores físicos e a alta dependência entre sistemas. A virtualização é apresentada como uma solução para racionalizar os recursos, aumentar a disponibilidade dos sistemas e reduzir custos, ao permitir a execução de múltiplas máquinas virtuais em um único servidor físico.

White Paper - Antivirus é eficiente para a proteção de redes industriais?

O documento descreve testes realizados para medir a eficácia de soluções de antivírus contra ataques de baixo e médio nível de complexidade em redes industriais. Os testes utilizaram 16 amostras de malware, incluindo arquivos gerados pelo Metasploit Framework e códigos modificados pela TI Safe. Os resultados dos testes serão usados para orientar clientes sobre qual solução de antivírus é mais adequada para proteger suas redes de automação industrial.

Semelhante a Virtualização (20)

Como montar um ambiente de alta disponibilidade com o Hyper-V

Como montar um ambiente de alta disponibilidade com o Hyper-V

Kaspersky Security for Virtualization (KSV): proteção para seus ambientes vir...

Kaspersky Security for Virtualization (KSV): proteção para seus ambientes vir...

Virtualização: pedra no sapato ou facilitador da segurança?

Virtualização: pedra no sapato ou facilitador da segurança?

Arquitetura de Computadores e Sistemas Operacionais Etapa 08.pdf

Arquitetura de Computadores e Sistemas Operacionais Etapa 08.pdf

O que você gostaria de saber sobre Virtualização, mas não tinha para quem per...

O que você gostaria de saber sobre Virtualização, mas não tinha para quem per...

White Paper - Antivirus é eficiente para a proteção de redes industriais?

White Paper - Antivirus é eficiente para a proteção de redes industriais?

Mais de ESET Brasil

Órgãos governamentais na mira dos cibercriminosos

O documento descreve 5 ataques cibernéticos a órgãos públicos brasileiros entre 2019 e 2022, incluindo vazamento de dados do CNJ em 2019, bloqueio de sistemas do STJ em 2020, ransomware que criptografou arquivos do governo da Bahia em 2021, exclusão de dados do ConecteSUS em 2021, e redirecionamento dos sites do governo da Bahia em 2022.

O Ransomware no Brasil

O documento discute o aumento de ataques de ransomware no Brasil durante a pandemia, com o país tendo o maior número de detecções na América Latina. Empresas privadas e órgãos governamentais têm sido alvos frequentes, já que a perda de dados pode prejudicar negócios e serviços. Telemetria da ESET mostra que o Brasil teve um aumento de 15,1% em ataques em relação ao ano passado.

Educação em cibersegurança: os usuários estão cada vez mais conscientes

O documento discute os resultados de uma pesquisa sobre educação em cibersegurança. A pesquisa mostrou que a maioria dos entrevistados acredita que capacitações em cibersegurança são úteis e necessárias, mas que instituições como empresas e escolas não fornecem treinamentos suficientes. Muitos entrevistados também sentem que não têm conhecimento adequado para usar a tecnologia de forma segura.

Você consegue identificar um e-mail de phishing facilmente?

O documento discute os riscos de phishing por e-mail, com 59% dos entrevistados relatando já terem sofrido um incidente de segurança após clicar em links ou anexos maliciosos em e-mails. Apesar disso, 26,9% acreditam que não é simples identificar um e-mail de phishing. O documento também destaca que muitos usam as mesmas senhas em vários serviços e 46,3% utilizam o e-mail como fator de autenticação dupla em outros sites.

5 casos de ciberataques contra empresas de videogames desde 2020

O documento descreve 5 casos de ciberataques contra empresas de videogames entre 2020 e 2021, incluindo ransomware contra a Capcom que expôs dados de 390.000 pessoas, roubo de dados da EA através do Slack, vazamento de códigos da Nintendo, roubo de dados da CD Projekt Red e vazamento de códigos da Valve após exploração de vulnerabilidade.

Hábitos dos usuários em relação ao uso de senhas

Confira como os usuários costumam usar suas senhas. As informações foram obtidas através de uma pesquisa realizada pela ESET.

Office 365: saiba o que os atacantes andam fazendo

O documento descreve as principais técnicas usadas por cibercriminosos para acessar contas do Office 365, como phishing e spearphishing. Uma vez dentro da conta, eles podem coletar informações confidenciais, manipular ou destruir dados, mover-se livremente pela rede e mudar privilégios de acesso. O documento enfatiza a importância de proteger as credenciais e dados da empresa.

Panorama de Segurança nas empresas do Brasil

42% das empresas brasileiras não utilizam ferramentas de detecção e prevenção contra invasões. As principais preocupações são acesso indevido, infecção por malware e exploração de vulnerabilidades. Apesar de 71% usar solução de backup, 64% não utilizam autenticação de dois fatores e 25% não têm solução para dispositivos móveis.

Histórico e atualidade dos ataques a infraestruturas críticas

O documento descreve alguns dos principais ataques cibernéticos a infraestruturas críticas nos últimos 10 anos, incluindo Industroyer em 2016 na Ucrânia, ransomware em 2020 nos EUA e Stuxnet em 2010 no Irã, que afetou uma usina nuclear e fez com que equipamentos se autodestruíssem.

Trabalho remoto em tempos de Covid-19

O período de isolamento multiplicou exponencialmente o número de pessoas trabalhando em casa. Por isso, realizamos uma pesquisa com alguns internautas sobre suas experiências com o trabalho remoto e suas percepções em relação ao nível de preparação da empresa para trabalhar e continuar produzindo neste momento em que vivemos. Confira os resultados!

Backup

Quase 94% dos entrevistados realiza backup de sua informação, porém 1 a cada 3 não verifica a integridade do backup. Erros do usuário e falhas de hardware são as principais causas de perda de informação, incluindo documentos de trabalho e arquivos pessoais. A maioria armazena backups no mesmo dispositivo dos arquivos originais, em vez de em nuvem ou disco externo, o que aumenta o risco de perda total de dados.

Por que os organismos governamentais são um alvo para ataques de ransomware?

Sistemas governamentais armazenam grandes quantidades de dados sensíveis de cidadãos e oferecem serviços importantes. Sua grande estrutura e interconexão com outras dependências governamentais os tornam mais vulneráveis. A necessidade de resolver qualquer incidente de forma urgente para não prejudicar os serviços, junto com a possibilidade de obter grandes quantias em resgates, também os tornam alvos atrativos para ataques de ransomware.

Guia de Trabalho a distância

O trabalho remoto ou trabalho a distância, se caracteriza pela realização do trabalho fora do escritório. Mesmo que ele seja geralmente associado ao home office, não está limitado somente ao trabalho em casa; isso pode ocorrer também em escritórios compartilhados ou qualquer espaço diferente do da empresa. Do mesmo modo, na maioria dos casos não existem horários definidos, mas sim tarefas e objetivos a serem cumpridos.

Neste guia, apresentamos tudo o que você precisa saber para trabalhar em casa com o máximo de segurança.

Golpes por E-mail

O documento descreve o golpe de phishing, no qual criminosos se passam por organizações conhecidas para roubar informações pessoais através de e-mails. Eles enviam e-mails fingindo ser bancos ou serviços online e contendo links ou anexos maliciosos que solicitam dados como números de cartão de crédito ou senhas. Essas informações são usadas para roubar dinheiro ou vendidas no mercado negro.

Golpes no WhatsApp

O documento discute os perigos do phishing e como se proteger. Ele explica que os criminosos usam links e formulários falsos para roubar informações pessoais e financeiras das vítimas, e vendem esses dados no mercado negro. É importante desconfiar de mensagens e links suspeitos, não fornecer dados a sites desconhecidos e manter senhas e contas atualizadas.

Golpes no Instagram

O documento descreve o phishing no Instagram, onde os criminosos se passam por marcas conhecidas para roubar dados pessoais dos usuários através de anúncios falsos e links maliciosos. Ao clicar nos links, os usuários são direcionados a sites que solicitam informações como número de cartão de crédito ou senhas sob a falsa promessa de ofertas. Esses dados são usados para roubar dinheiro ou vendê-los no mercado negro.

Golpes no Facebook

O documento lista informações pessoais e financeiras que podem ser roubadas, como números de cartão de crédito e contas em redes sociais. Ele também descreve como o phishing funciona, geralmente por meio de links enganosos em redes sociais que levam a sites maliciosos para roubar dados. É aconselhado não clicar em links suspeitos e sempre verificar a fonte e privacidade de contas on-line.

Dia Mundial dos Correios - Da antiga correspondência para a era digital

O documento discute o uso generalizado do e-mail e seus riscos de segurança. Milhares de pessoas usam diariamente o e-mail para se comunicar, com alguns tendo várias contas por motivos profissionais ou para evitar notificações excessivas. No entanto, o e-mail também é usado para phishing e spam, colocando os usuários em risco.

Danger Zone - Cibersegurança Gamer

Perguntamos aos nossos usuários que são apaixonados por jogos virtuais sobre suas práticas e experiências em relação à segurança no mundo gamer.

Vazamentos massivos nas redes sociais: quais medidas os usuários devem tomar?

Realizamos uma pesquisa com os nossos usuários para obter informações sobre os vazamentos massivos nas redes sociais e as principais medidas tomadas ao se deparar com incidentes desse tipo. Confira um infográfico com os principais dados deixados pela pesquisa.

Mais de ESET Brasil (20)

Educação em cibersegurança: os usuários estão cada vez mais conscientes

Educação em cibersegurança: os usuários estão cada vez mais conscientes

Você consegue identificar um e-mail de phishing facilmente?

Você consegue identificar um e-mail de phishing facilmente?

5 casos de ciberataques contra empresas de videogames desde 2020

5 casos de ciberataques contra empresas de videogames desde 2020

Office 365: saiba o que os atacantes andam fazendo

Office 365: saiba o que os atacantes andam fazendo

Histórico e atualidade dos ataques a infraestruturas críticas

Histórico e atualidade dos ataques a infraestruturas críticas

Por que os organismos governamentais são um alvo para ataques de ransomware?

Por que os organismos governamentais são um alvo para ataques de ransomware?

Dia Mundial dos Correios - Da antiga correspondência para a era digital

Dia Mundial dos Correios - Da antiga correspondência para a era digital

Vazamentos massivos nas redes sociais: quais medidas os usuários devem tomar?

Vazamentos massivos nas redes sociais: quais medidas os usuários devem tomar?

Último

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

Este artigo tem por objetivo apresentar como ocorreu a evolução do consumo e da produção de energia desde a pré-história até os tempos atuais, bem como propor o futuro da energia requerido para o mundo. Da pré-história até o século XVIII predominou o uso de fontes renováveis de energia como a madeira, o vento e a energia hidráulica. Do século XVIII até a era contemporânea, os combustíveis fósseis predominaram com o carvão e o petróleo, mas seu uso chegará ao fim provavelmente a partir do século XXI para evitar a mudança climática catastrófica global resultante de sua utilização ao emitir gases do efeito estufa responsáveis pelo aquecimento global. Com o fim da era dos combustíveis fósseis virá a era das fontes renováveis de energia quando prevalecerá a utilização da energia hidrelétrica, energia solar, energia eólica, energia das marés, energia das ondas, energia geotérmica, energia da biomassa e energia do hidrogênio. Não existem dúvidas de que as atividades humanas sobre a Terra provocam alterações no meio ambiente em que vivemos. Muitos destes impactos ambientais são provenientes da geração, manuseio e uso da energia com o uso de combustíveis fósseis. A principal razão para a existência desses impactos ambientais reside no fato de que o consumo mundial de energia primária proveniente de fontes não renováveis (petróleo, carvão, gás natural e nuclear) corresponde a aproximadamente 88% do total, cabendo apenas 12% às fontes renováveis. Independentemente das várias soluções que venham a ser adotadas para eliminar ou mitigar as causas do efeito estufa, a mais importante ação é, sem dúvidas, a adoção de medidas que contribuam para a eliminação ou redução do consumo de combustíveis fósseis na produção de energia, bem como para seu uso mais eficiente nos transportes, na indústria, na agropecuária e nas cidades (residências e comércio), haja vista que o uso e a produção de energia são responsáveis por 57% dos gases de estufa emitidos pela atividade humana. Neste sentido, é imprescindível a implantação de um sistema de energia sustentável no mundo. Em um sistema de energia sustentável, a matriz energética mundial só deveria contar com fontes de energia limpa e renováveis (hidroelétrica, solar, eólica, hidrogênio, geotérmica, das marés, das ondas e biomassa), não devendo contar, portanto, com o uso dos combustíveis fósseis (petróleo, carvão e gás natural).

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Este certificado confirma que Gabriel de Mattos Faustino concluiu com sucesso um curso de 42 horas de Gestão Estratégica de TI - ITIL na Escola Virtual entre 19 de fevereiro de 2014 a 20 de fevereiro de 2014.

Segurança Digital Pessoal e Boas Práticas

Em um mundo cada vez mais digital, a segurança da informação tornou-se essencial para proteger dados pessoais e empresariais contra ameaças cibernéticas. Nesta apresentação, abordaremos os principais conceitos e práticas de segurança digital, incluindo o reconhecimento de ameaças comuns, como malware e phishing, e a implementação de medidas de proteção e mitigação para vazamento de senhas.

Logica de Progamacao - Aula (1) (1).pptx

A palavra

lógica está

normalmente

relacionada

com o modo

de pensar de

um indivíduo

em termos de

racionalidade

e coerência

TOO - TÉCNICAS DE ORIENTAÇÃO A OBJETOS aula 1.pdf

As classes de modelagem podem ser comparadas a moldes ou

formas que definem as características e os comportamentos dos

objetos criados a partir delas. Vale traçar um paralelo com o projeto de

um automóvel. Os engenheiros definem as medidas, a quantidade de

portas, a potência do motor, a localização do estepe, dentre outras

descrições necessárias para a fabricação de um veículo

Último (8)

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Virtualização

- 1. A virtualização é a divisão de uma máquina física em diversas máquinas virtuais. Como cada máquina virtual é isolada de todo o resto, as possibilidades de propagação de uma ameaça dentro do servidor que a hospeda são limitadas, mesmo que ainda sim, são possíveis. . Ambientes Virtuais Da carga de trabalho de servidores x86 foi virtualizada Considera a virtualização como uma "prioridade significativa" 75% 86% RSE Consome-se menos energia. Redução de custos Em somente um servidor, é possível hospedar diversas MV. Portabilidade O acesso remoto evita o transporte de equipamentos físicos. Diversos SO Possibilita executar de maneira simultânea diferentes sistemas operacionais a partir da máquina anfitriã. Como proteger as máquinas virtuais? Existem dois focos: COM AGENTE Cada equipamento virtual conta com uma solução antivírus que o protege de maneira local. SEM AGENTE Uma máquina virtual especializada executa a análise de malware no nível do servidor para proteger outras MV, facilitando a administração. SobrecargaAV A exploração simultânea de ameaças em várias máquinas implicaria em um alto consumo de recursos. Funções limitadas Somente se pode utilizar as funções básicas dos antivírus e não é possível monitorar outros recursos, como a memória. Quais são os riscos em que os ambientes virtuais falham? Não existe uma proteção melhor que a outra; cada empresa deve analisar seus recursos e necessidades para escolher o foco adequado.. Concluindo Problemas com esse foco Problemas com esse foco Fonte: Quadrante Mágico para infraestrutura de virtualização de servidores x86 - Gartner (julho 2015) Fonte: Pesquisa de Prioridades de T.I - Protiviti (2015) Quais são os benefícios? Hypervisor SERVER VIRTUAL SERVER Virtual Machine Virtual Machine É uma tendência rentável para as empresas já que permite otimizar seus recursos, e é possível aplicar a um software, hardware, redes e armazenamento. AS FALHAS PODEM OCORRER POR Ruptura do servidor Infecções com malware Problema de hardware que deve ser substituído Ataques através da exploração de vulnerabilidades Protege o nível do servidor. Se uma máquina virtual possui permissões do administrador a ameça poderia sair do ambiente virtual e chegar ao servidor anfitrião para alcançar os equipamentos físicos ali conectados. Um exemplo disso foi a vulnerabilidade Venom Uma solução "sem agente" Uma solução "com agente" Cada MV possui um modo antivírus que oferece proteção, evita infecções e propagações por todo o servidor. No entanto, requer um maior consumo de recursos. www.eset.com/br @eset_Brasileset