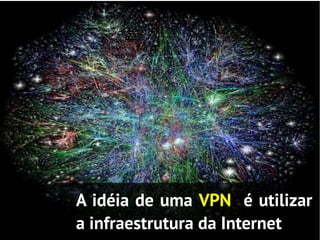

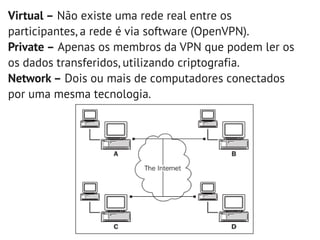

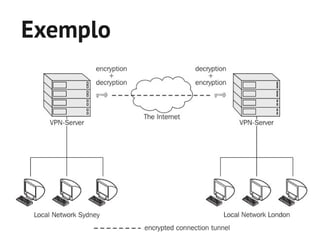

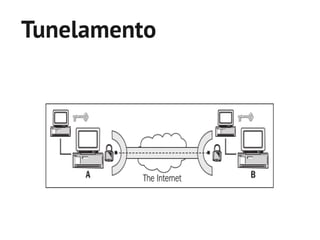

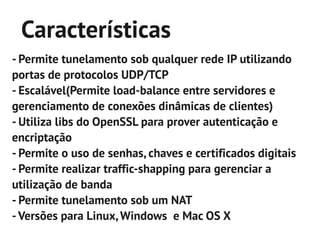

O documento discute Redes Privadas Virtuais (VPN) como uma alternativa para conectar locais de uma empresa que estão distantes fisicamente. Uma VPN permite que duas redes se comuniquem de forma segura através da Internet, enquanto uma rede privada real exigiria links caros de fibra ou MPLS. O documento explica como as VPNs funcionam por meio de túneis criptografados que permitem a comunicação privada e segura entre os locais da empresa de forma escalável e a uma fração do custo de uma rede privada dedicada.