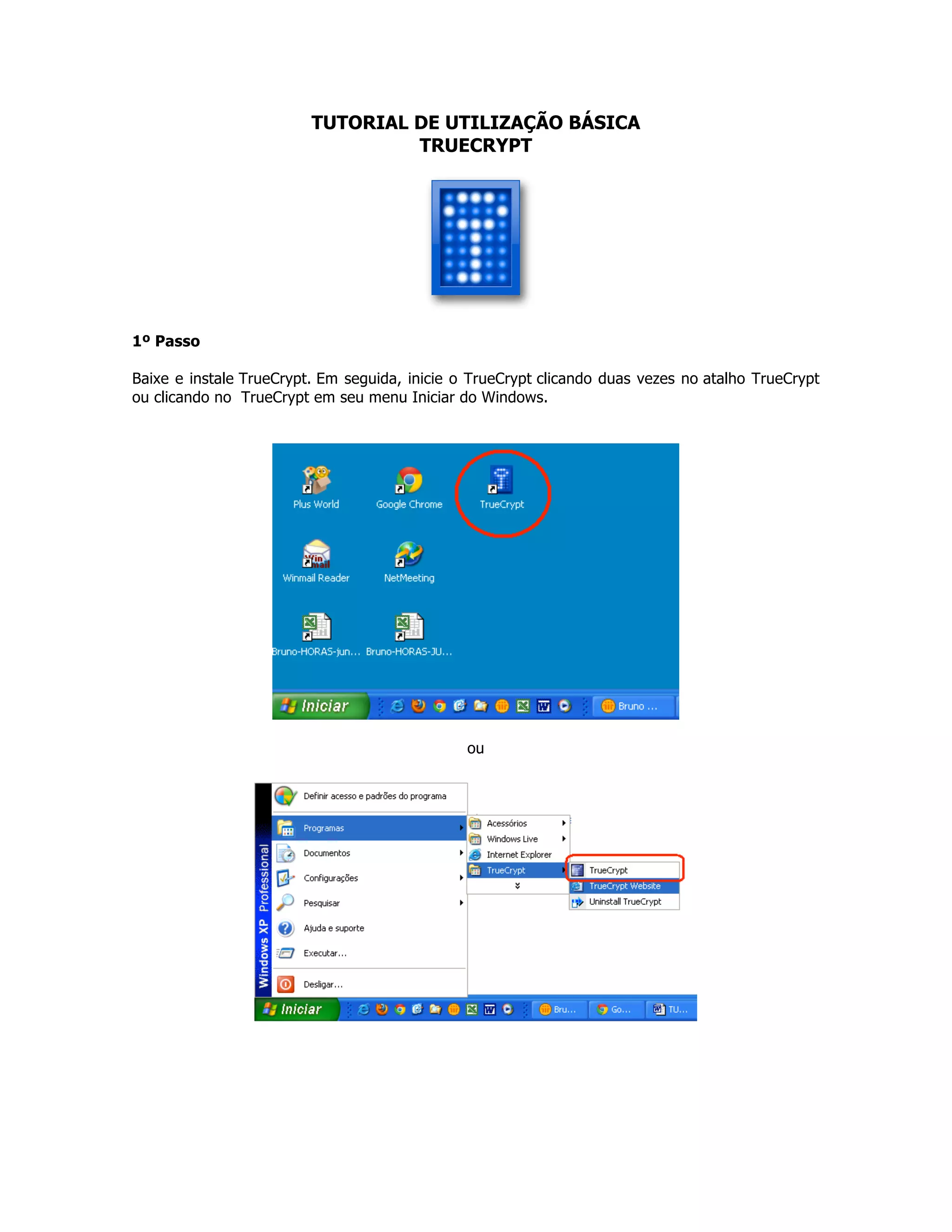

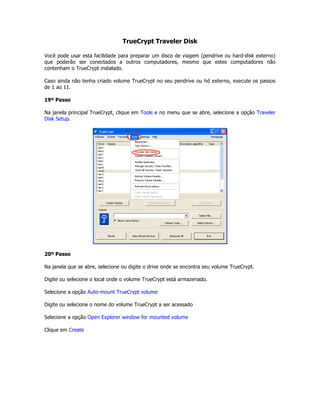

O documento fornece um tutorial passo-a-passo sobre como usar o TrueCrypt para criptografar arquivos e discos rígidos de forma segura. Ele explica como criar um volume criptografado, montá-lo e desmontá-lo, bem como configurar um disco removível criptografado e criptografar todo o disco rígido do computador.