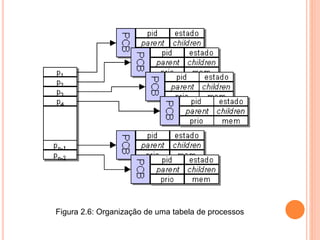

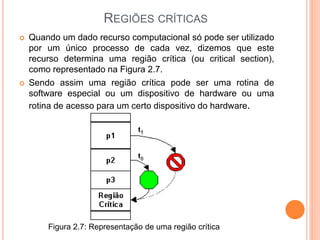

O documento discute os conceitos de tabela de processos, PCB (Process Control Block), regiões críticas e protocolos de acesso no contexto da administração de processos em sistemas operacionais. A tabela de processos armazena informações sobre cada processo executando no sistema. O PCB é uma estrutura de dados que mantém informações necessárias para a execução de um processo. Regiões críticas referem-se a recursos que só podem ser usados por um processo de cada vez.

![ Segundo Guimarães:

Uma região crítica é, no fundo, uma forma de

administrar a concessão e devolução de um

recurso comum. [GUI86, p. 81]

A situação que se deseja é a exclusão mútua, ou

seja, quando um processo qualquer utiliza a região

crítica, todos os demais, sejam quais forem, são

excluídos, isto é, ficam impossibilitados de utilizá-

la.

Apenas quando a região crítica for liberada é que

um outro processo terá acesso a mesma em

também de forma exclusiva. Os processos de

desejam utilizar uma região crítica são, portanto,

processos paralelos concorrentes.](https://image.slidesharecdn.com/s-150901222437-lva1-app6892/85/S-o-aula-121314-15-320.jpg)