1) O documento discute vários tópicos relacionados à segurança em servidores Linux, incluindo hardening da instalação, controle de acesso, firewalls, auditoria e autenticação.

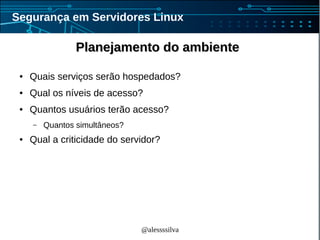

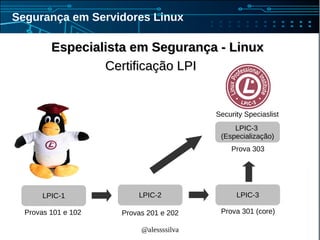

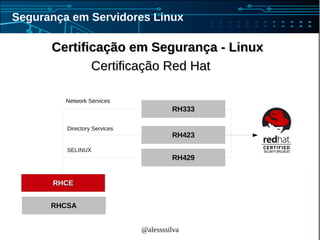

2) A agenda inclui tópicos como hardening da instalação, mecanismos de proteção, controle de acessos, fortalecimento de serviços, soluções de segurança, planejamento do ambiente seguro e certificações.

3) O documento fornece dicas sobre como melhorar a segurança na instalação do Linux, como desat

![@alessssilva

Segurança em Servidores Linux

InstalaçãoInstalação

● Particionamento dos discos

– Para garantir extensibilidade, use LVM!

root@myserver [~]# df -h

Sist. Arq. Tam Usad Disp Uso% Montado em

/dev/sda5 7,8G 1,1G 6,4G 14% /

/dev/sda8 383G 82G 282G 23% /home

/dev/sda6 4,9G 139M 4,5G 3% /tmp

/dev/sda3 25G 7,6G 16G 34% /usr

/dev/sda2 30G 4,5G 24G 17% /var

/dev/sda1 996M 51M 894M 6% /boot

tmpfs 1009M 0 1009M 0% /dev/shm

/dev/sdb1 459G 360G 76G 83% /backup](https://image.slidesharecdn.com/segurancaemservidoreslinux18jul2014-140719153250-phpapp02/85/Seguranca-em-Servidores-Linux-9-320.jpg)

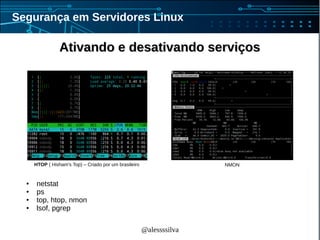

![@alessssilva

Segurança em Servidores Linux

Ativando e desativando serviçosAtivando e desativando serviços

root@myserver [~]# netstat -tnap

Conexões Internet Ativas (servidores e estabelecidas)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:40001 0.0.0.0:* OUÇA 6041/java

tcp 0 0 0.0.0.0:1 0.0.0.0:* OUÇA 4904/portsentry

tcp 0 0 0.0.0.0:993 0.0.0.0:* OUÇA 4332/dovecot

tcp 0 0 0.0.0.0:10050 0.0.0.0:* OUÇA 4017/zabbix_agentd

tcp 0 0 0.0.0.0:80 0.0.0.0:* OUÇA 2412/httpd

tcp 0 0 0.0.0.0:995 0.0.0.0:* OUÇA 4332/dovecot

root@myserver [~]# netstat -napu

Conexões Internet Ativas (servidores e estabelecidas)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

udp 0 0 184.172.190.78:53 0.0.0.0:* 3561/named

udp 0 0 184.172.190.79:53 0.0.0.0:* 3561/named

udp 0 0 184.172.190.80:53 0.0.0.0:* 3561/named

TCP

UDP](https://image.slidesharecdn.com/segurancaemservidoreslinux18jul2014-140719153250-phpapp02/85/Seguranca-em-Servidores-Linux-18-320.jpg)

![@alessssilva

Segurança em Servidores Linux

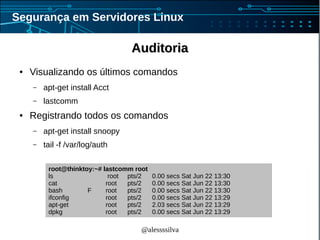

AuditoriaAuditoria

root@espiritolivre [~]# who

root pts/0 2013-06-29 12:53 (186.241.100.67)

root pts/1 2013-06-29 12:08 (200.97.200.182)

root@espiritolivre [~]# last

root pts/0 186.241.219.201 Sat Jun 29 12:53 still logged in

root pts/1 200.97.237.48 Sat Jun 29 12:08 still logged in

root pts/0 146.164.2.145 Wed Jun 26 10:37 - 11:45 (01:07)

root pts/0 173.193.65.163 Tue Jun 25 16:23 - 16:26 (00:03)

Who

Last](https://image.slidesharecdn.com/segurancaemservidoreslinux18jul2014-140719153250-phpapp02/85/Seguranca-em-Servidores-Linux-30-320.jpg)