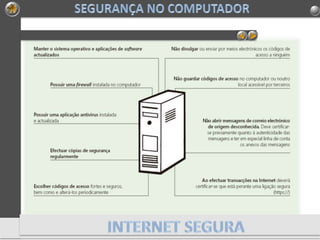

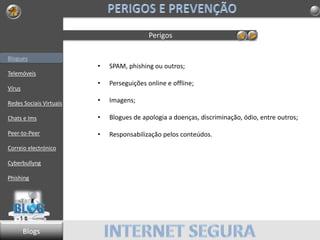

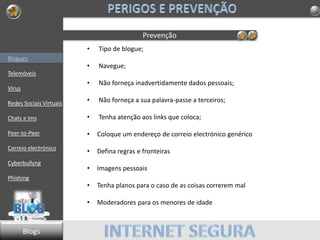

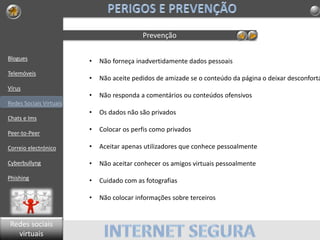

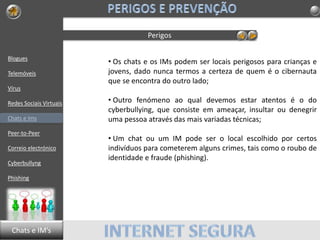

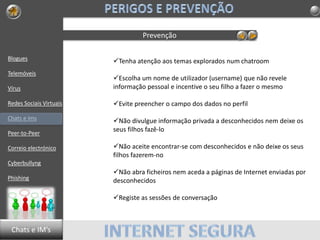

O documento discute vários riscos associados ao uso da internet e tecnologias digitais, incluindo blogs, redes sociais, e-mail e programas peer-to-peer. Fornece informações sobre o que são esses riscos e dicas de prevenção, como manter programas atualizados e não fornecer dados pessoais a desconhecidos.