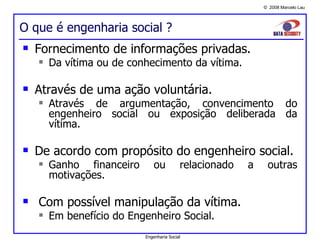

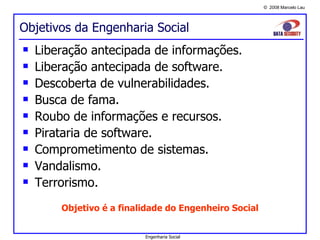

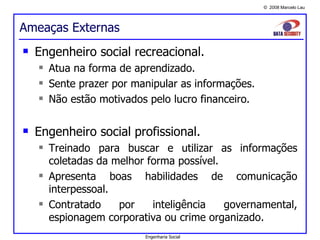

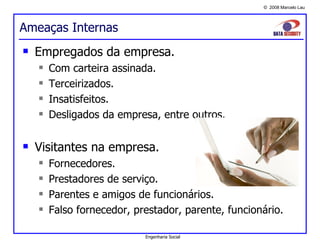

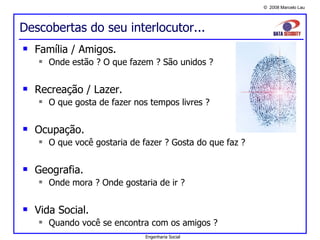

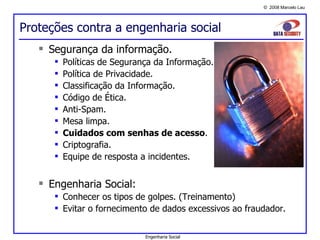

O documento descreve o que é engenharia social, seus objetivos e ameaças. A engenharia social envolve convencer as vítimas a fornecer informações confidenciais através da manipulação. Pode ser realizada por engenheiros sociais recreacionais ou profissionais para fins de lucro, espionagem ou crime. É importante proteger-se adotando boas práticas de segurança da informação.

![Dúvidas Prof. Msc. Marcelo Lau E-mail: [email_address] [email_address] Diretor executivo da Data Security. Atuou por mais de 12 anos em instituições financeiras em áreas de segurança da informação e prevenção a fraude. Engenheiro pela EEM, pós-graduado em administração pela FGV, mestre em ciência forense pela POLI/USP, pós-graduando em Comunicação e Artes pelo SENAC-SP. Atuou por mais de 3 anos como pesquisador da POLI/USP. Atual coordenador e professor no curso de Pós-Graduação no cursos latu sensu Gestão em Segurança da Informação e Gerenciamento de Projetos no SENAC/SP, professor do MBA em Segurança da Informação da FATEC-SP, Instrutor em cursos de Compliance e Segurança da Informação na FEBRABAN. Instrutor, consultor e palestrante em diversos países como Angola, Argentina, Bolívia, Perú, Colômbia, México e Coréia. Conta com dezenas de Entrevistas em Rádio, TV, Mídia Impressa e publicações online nos mais diversos canais de comunicação de cobertura internacional como TV Globo, SBT, Valor Econômico, Estado de São Paulo, entre outros. Engenharia Social](https://image.slidesharecdn.com/engenhariasocial-090902055846-phpapp01/85/Engenharia-Social-9-320.jpg)