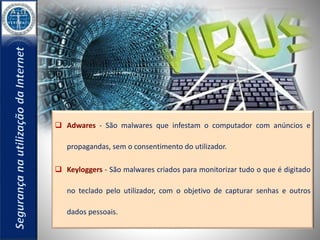

Este documento discute os riscos da internet, incluindo vírus, redes sociais e cyberbullying. Detalha vários tipos de vírus como adwares, keyloggers e worms. Também discute perigos nas redes sociais como compartilhamento excessivo de informações pessoais e phishing. Por fim, explica o que é cyberbullying e formas de combatê-lo.