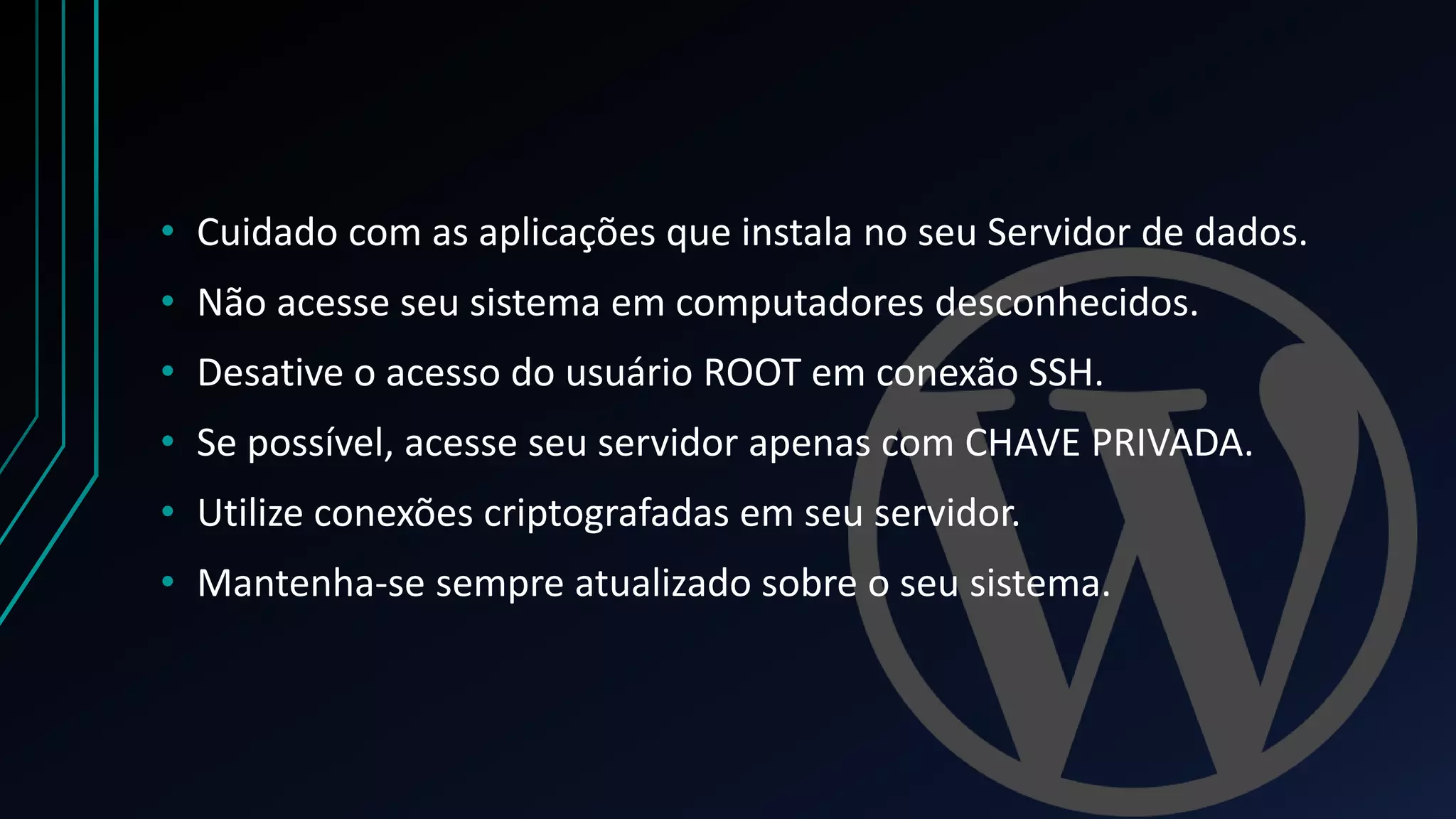

O documento discute as principais ameaças à segurança de aplicações WordPress e WooCommerce, como vulnerabilidades causadas por plugins e temas desatualizados, falhas na configuração do servidor web, e fatores humanos. Ele também fornece medidas de segurança como manter o sistema atualizado, usar senhas fortes, e configurar um firewall, além de contramedidas como backups periódicos e planos de contingência.