1) O documento discute riscos cibernéticos em sistemas industriais de controle e como a segurança de TI pode ajudar a proteger esses sistemas.

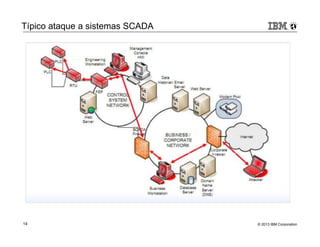

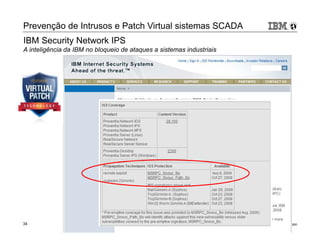

2) Ele destaca que ataques a sistemas industriais são reais e preocupantes, com um aumento de vulnerabilidades e exploits públicos.

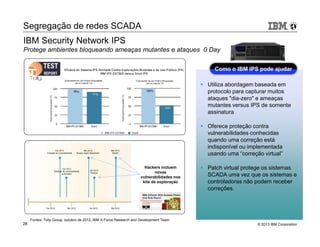

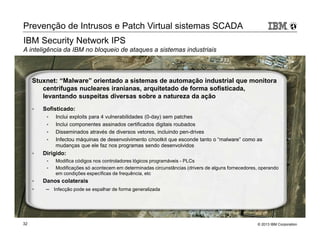

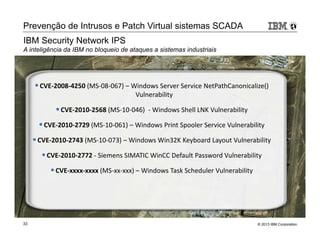

3) Apresenta estratégias de segurança como segmentação de redes, proteção baseada em host, gerenciamento de vulnerabilidades e detecção de intrusos para proteger a infraestrutura.