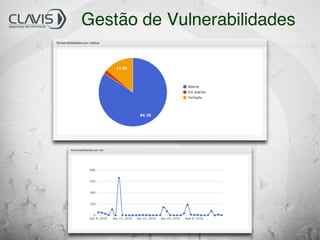

O documento discute gerenciamento de vulnerabilidades em sistemas de controle industriais. Apresenta objetivos como mapeamento de redes e monitoramento contínuo para identificar vulnerabilidades e realizar auditorias de segurança. Também aborda problemas como riscos de falhas e danos causados por testes, e apresenta estudos de caso reais de incidentes em infraestruturas críticas.