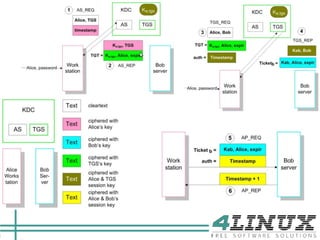

O documento discute spoofing e envenenamento de KDC (Key Distribution Center) no protocolo Kerberos MIT. Apresenta como o KDC spoofing permite realizar ataques de reenvio que comprometem a autenticação e autorização no ambiente Kerberos. Uma demonstração prática é fornecida para ilustrar um ataque de reenvio na autenticação inicial.

![KDC Spoofing com Kerberos MIT

Marcelo Machado Fleury

marcelomf[noSpam]gmail[p]com

marcelo[p]fleury[noSpam]4linux[p]com[p]br

Http://marcelomf.blogspot.com

Http://www.slideshare.com/marcelomf

Http://twitter.com/marcelomf

#h2hc-community, #pev, #gojava, #gophp,

#owasp...

“Vamos assar uns GNUs, quebrar umas janelas,

comer umas maçãs ou matar uns demônios”](https://image.slidesharecdn.com/kdcspoofingcomkerberosmit-121221124339-phpapp01/75/Kdc-spoofing-com-kerberos-mit-1-2048.jpg)

![Muito Obrigado!

Marcelo Machado Fleury

marcelomf[noSpam]gmail[p]com

marcelo[p]fleury[noSpam]4linux[p]com[p]br

Http://marcelomf.blogspot.com

Http://www.slideshare.com/marcelomf

Http://twitter.com/marcelomf

#h2hc-community, #pev, #gojava, #gophp,

#owasp...

"Conheço muitos que não puderam quando deviam,

porque não quiseram quando podiam." By François

Rabelais](https://image.slidesharecdn.com/kdcspoofingcomkerberosmit-121221124339-phpapp01/85/Kdc-spoofing-com-kerberos-mit-23-320.jpg)