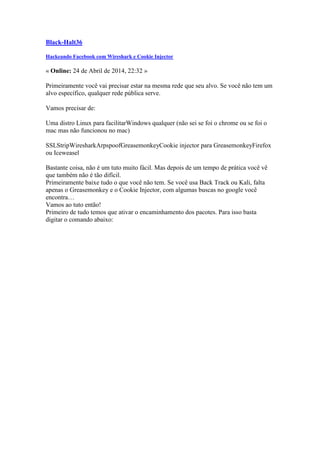

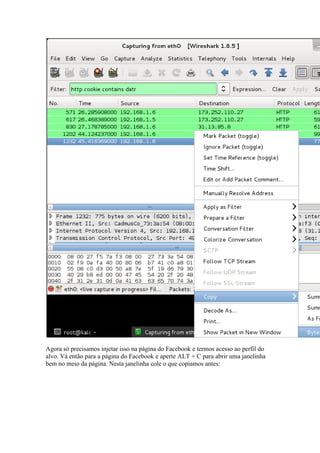

Este documento fornece instruções para hackear o Facebook de alguém usando Wireshark e um injetor de cookies enquanto ambos estão na mesma rede. Ele explica como configurar o encaminhamento de pacotes e redirecionamento do tráfego, usar SSLStrip para capturar cookies e arp spoofing para enganar a vítima, e então injetar o cookie capturado para acessar o perfil da vítima no Facebook.